本文是《攻防演練 | JS泄露到主機失陷[1]》的學習筆記,歡迎大家閱讀原文。

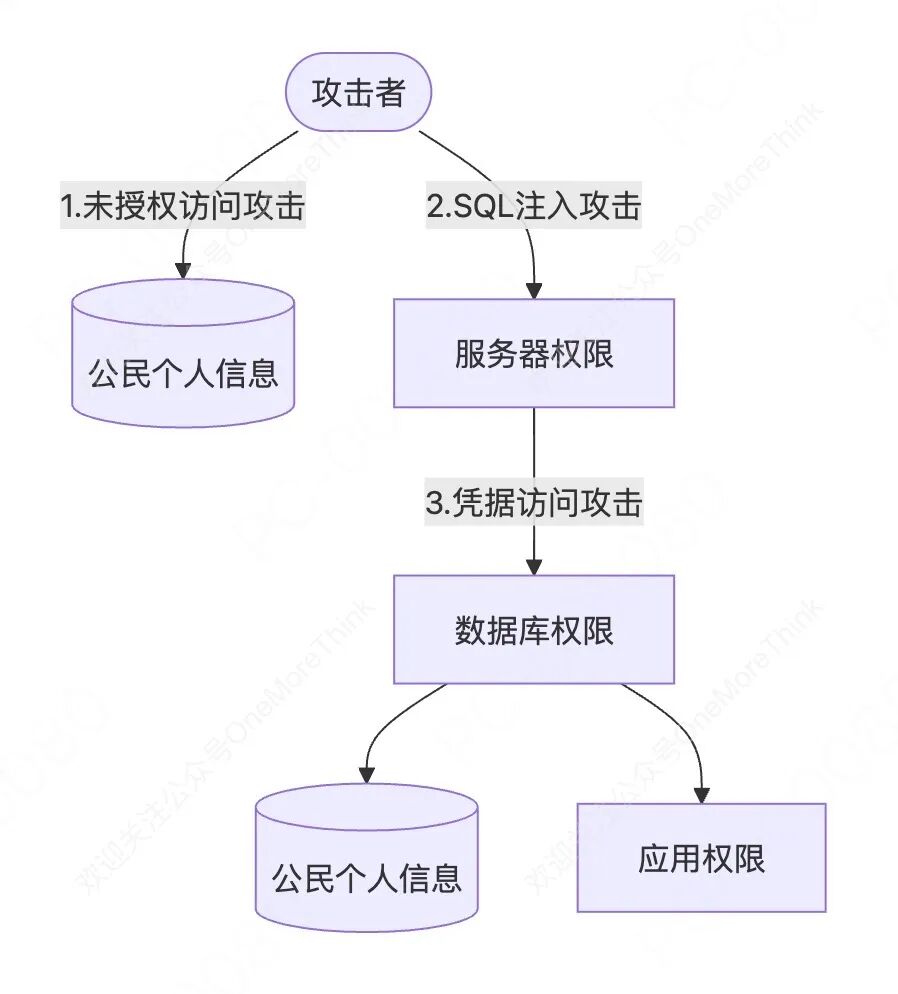

攻擊路徑

通過未授權訪問攻擊獲取敏感數據

通過SQL注入攻擊獲取服務器權限

通過憑據訪問攻擊獲取數據庫權限和敏感數據和應用權限

安全風險與加固措施

通過未授權訪問攻擊獲取敏感數據、通過SQL注入攻擊獲取服務器權限

API資產存在漏洞攻擊風險:前端(HTML文件、JS文件等)發布的API資產,未專項開展資產盤點和風險評估工作,存在 OWASP Top 10 API Security Risks 的漏洞攻擊風險,可被攻擊者獲取公民個人信息、業務數據、數據庫權限、服務器權限等。

盤點所有API資產并定期更新

確保所有API資產在新增和變更時會進行風險評估

確保所有API資產已具備WAF或RASP等應用層安全防護

通過憑據訪問攻擊獲取數據庫權限和敏感數據和應用權限

服務器配置文件存在憑據訪問攻擊風險:部署在服務器中的應用,其數據庫配置文件可被攻擊者用于登錄數據庫,獲取數據庫權限、數據庫中的公民個人信息和業務數據、數據庫中本站/旁站的應用權限(密碼解密后登錄)。

目前無解

https://www.freebuf.com/articles/defense/417182.html ?

: com.XXX.XXx.service.xxx無法執行service)

what why when【前端TS】)

)

)

)

)

-Spark 是什么?)

網絡層)

)