雖然利用許多智能合約中的安全漏洞已經成為網絡攻擊者的長期目標,但越來越多的安全公司開始關注使用欺詐性或混淆的智能合約從加密貨幣賬戶中竊取資金的騙局。

根據網絡安全公司 SentinelOne 本周發布的分析報告,在最近一次引人注目的攻擊中,一名詐騙者將轉賬細節隱藏在智能合約中,使不懂技術的用戶難以識別,從而竊取了受害者超過 90 萬美元的資金。

這些騙局通常在 YouTube 視頻或其他教程中出現,承諾幫助用戶創建自動化機器人,從加密貨幣價格的微小差異中獲取最大可提取價值 (MEV),但實際上,他們會將受害者的加密貨幣轉移到其他賬戶,榨干他們的資金。

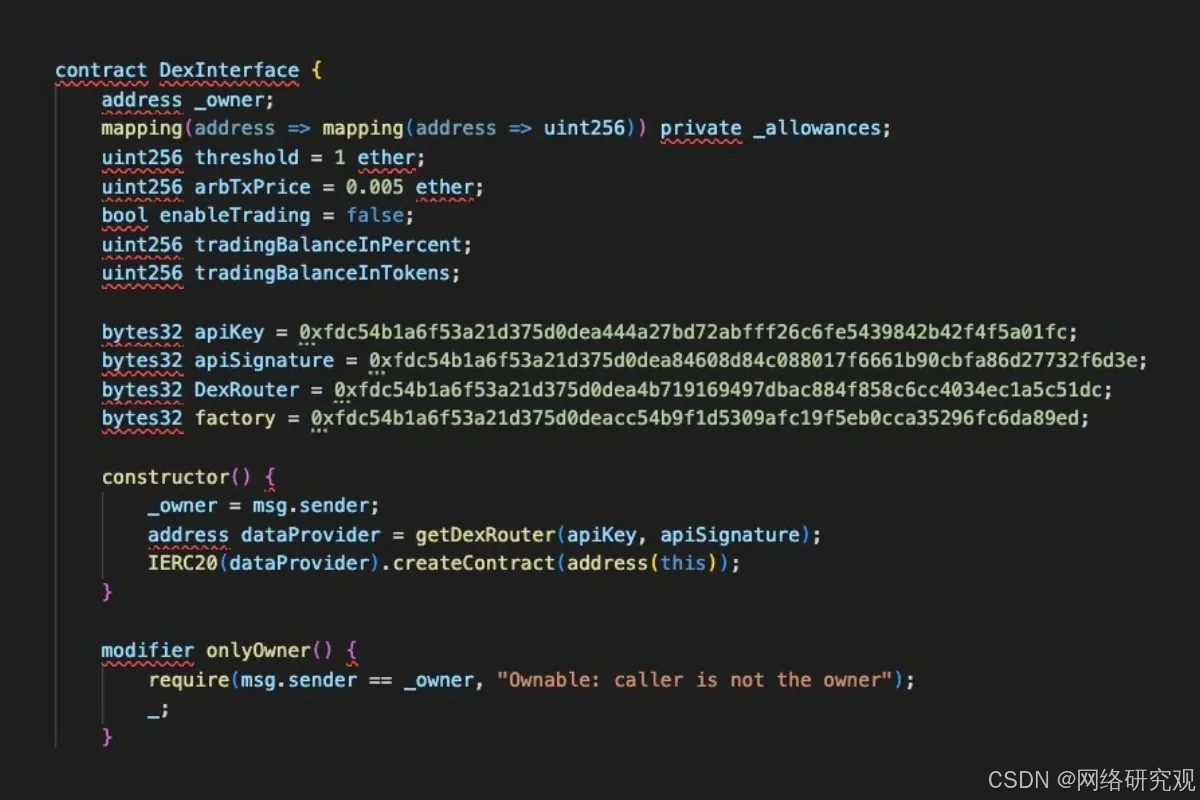

撰寫分析報告的 SentinelOne 高級威脅研究員表示,此次攻擊的核心是一份用 Solidity 編程語言編寫的惡意智能合約,其功能經過混淆,可以將竊取的資金轉移到一個隱藏的外部擁有賬戶 (EOA)。

Smart Contract Scams | Ethereum Drainers Pose as Trading Bots to Steal Crypto | SentinelOne

這些視頻演示了如何部署智能合約,并提供了一個鏈接——通常是 Pastebin 或其他類似網站——惡意智能合約代碼就發布在那里。人們發現這些教程頁面后,發現了這個加密貨幣套利機器人,它每天能讓他們賺得盆滿缽滿。他們部署了合約,然后錢就被盜了。

這一欺詐行為凸顯了理解和審查智能合約對于使用加密貨幣或出于其他原因利用區塊鏈的個人和企業的重要性。根據區塊鏈和 Web3 審計公司 CredShields 運營的數據收集項目 SolidityScan 的數據,自 2020 年以來,惡意行為者通過區塊鏈操縱和加密貨幣欺詐竊取了超過 140 億美元。

CredShields 首席執行官兼聯合創始人、OWASP 智能合約 Top 10 項目聯合負責人 Shashank 表示,超過一半的損失(55%)是由于智能合約中的錯誤和漏洞造成的,而剩下的 45% 中很大一部分是由于私鑰泄露和 rug pulls——加密貨幣公司及其智能合約管理員卷走合約中鎖定的資金的事件。

智能合約是不可變且可自動執行的——除了那些特意設計為可升級的合約——這使得它們既是一項強大的創新,也給企業帶來了巨大的風險。雖然Web3強調透明度、去中心化和不變性,但這些特性也可能放大編碼錯誤或安全漏洞的影響。

智能合約的復雜性仍然是一個問題

去中心化金融 (DeFi) 生態系統依賴于智能合約以及區塊鏈、預言機和密鑰管理等其他技術來執行交易、管理區塊鏈上的數據,并允許不同方和中介機構之間達成協議。然而,智能合約的關鍵地位也使其成為攻擊的焦點和欺詐的關鍵組成部分。

智能合約中的一個漏洞就可能導致資金或資產的不可逆轉的損失。在 DeFi 領域,即使是微小的錯誤也可能造成災難性的財務后果。然而,危險不僅僅在于金錢損失——聲譽損害的破壞力可能同樣巨大,甚至更大。

金融科技公司最容易受到智能合約問題的影響,許多公司因其漏洞被利用而損失資金,例如WazirX損失超過 2.3 億美元,Radiant Capital遭受兩次黑客攻擊,共計損失 5500 萬美元。

任何在其基礎設施中使用智能合約的公司——無論是在金融、供應鏈管理還是房地產領域——都應該意識到最常見的缺陷,例如允許未經授權訪問合約數據或功能、操縱向智能合約提供數據的預言機,或試圖利用智能合約邏輯中的弱點。

挪用資金的智能合約代碼截圖

在 SentinelOne 的研究中,智能合約被用來混淆攻擊。2025 年 4 月發生的一起詐騙案與一個價值 2.8 萬美元的以太坊錢包有關,而第二次攻擊則竊取了 4.19 ETH,約合 1.5 萬美元。然而,迄今為止,詐騙者最大的成功是一個視頻教程,引導受害者轉移了 244.9 ETH,約合目前的 93.5 萬美元。

了解(并審計)你的智能合約

公司應該對所有智能合約進行盤點,維護所有已部署智能合約的詳細且最新的記錄,驗證每一份合約,并定期進行審計。實時監控智能合約和交易可以發現異常情況,并對任何潛在攻擊做出快速響應。

為了有效地將智能合約攻擊的風險降至最低,公司必須采取安全第一的思維方式——優先考慮安全設計、主動防御和在整個智能合約生命周期內持續監控。

公司還必須關注人性化方面。人為因素一如既往地占據了很大一部分——只需確保企業部署的合約類型來自合法來源,并審核合約的性質。合法的商業智能合約中不應該存在代碼混淆。

)

:端口無權限)

線性方程組解的結構)

這樣的 Controller 方法)