前置知識

引用博客:phps的利用

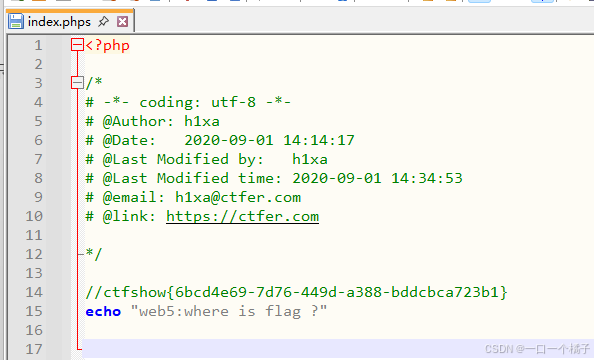

當服務器配置了 .phps 文件類型時,訪問 .phps 文件會以語法高亮的形式直接顯示 PHP 源代碼,而不是執行它。.phps被作為輔助開發者的一種功能,開發者可以通過網站上訪問xxx.phps直接獲取高亮源代碼

類似的,vim編輯的時候,vim會在被編輯文件同一目錄下,創建一個名為fiel.swp的文件,記錄我們的動作,比如在編輯index.php的時候會存在一個index.php.swp的文件,如果未正常關閉index.php,那么index.php.swp將一直存在

信息收集

題目提示:phps源碼泄露有時候能幫上忙

還記得之前說的沒思路先抓包嗎?提示有泄漏,先試試抓包。

抓的包里看不到有什么明顯的問題,那么是不是有其他的源碼文件泄漏了。

接著我嘗試爆破網站入口點。也就是使用dirsearch來遍歷所有網站入口,由于沒有成功,所以暫時不必了解這個知識點。

好吧,如果不查看提示,那我也許永遠解不出來。因為我始終不會認為phps能和index聯系到一起。

直接訪問/index.phps,會下載一個文件,當然某些配置下它能夠直接顯示出高亮的代碼,而不是下載內容。

其實我非常討厭這用的題,它沒有規律可言,且非常生僻,更像是腦筋急轉彎。但又不得不承認它確實會導致源碼泄漏,為攻擊者提供了一種攻擊思路。

小心類似vim產生臨時文件這類情況的發生,這可能導致源碼泄漏。

web4 ?? 目錄 ?? web6

)

)

)

)