組織概況與作案手法

近期網絡安全領域出現了一個高度組織化的犯罪集團UTG-Q-1000,該組織通過利用中國國家育兒補貼政策實施大規模金融詐騙和數據竊取活動。這個結構嚴密的犯罪網絡下設多個專業部門,包括財務組、新聞與色情組、設計與制造組以及黑市交易組。

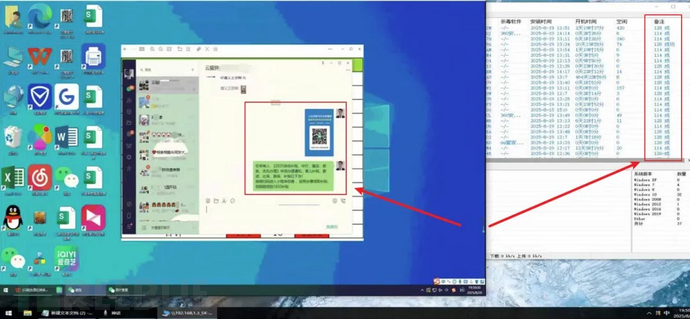

財務組專門針對企業和機構的財務人員及管理人員,通過偽裝成稅務審計、電子收據和補貼公告等合法財務通信的高欺騙性釣魚攻擊實施犯罪。2024年12月,奇安信威脅情報中心研究人員發現,該組織利用國家育兒補貼政策(每名兒童每年3600元)為誘餌,在一夜之間建立了大量釣魚網站,批量分發惡意二維碼,并制作逼真的補貼申請頁面來竊取受害者的個人信息、銀行卡資料和身份驗證憑證。

技術架構與規避機制

UTG-Q-1000組織采用極為復雜的技術規避手段來繞過安全控制并維持攻擊持續性。他們的釣魚頁面實質上是復雜的加載器,能夠動態創建iframe容器來托管實際惡意內容。在加載目標釣魚界面之前,系統會發起偽裝成圖片資源請求的fetch請求。

核心欺騙機制采用Base64編碼結合XOR加密(密鑰為"YourSecretKey123!@#"),將惡意URL隱藏在看似合法的圖片數據中。攻擊代碼會在返回的圖片文件中搜索特定簽名(0x21FE)來定位加密數據段,隨后執行解密過程恢復目標URL,并將其無縫集成到受害者的瀏覽體驗中。

async function loadContent() {var arrayBuffer = await_r.arrayBuffer();var bytes = new Uint8Array(arrayBuffer);for(var i=0;i<bytes.length-1;i++){if(bytes[i]===0x21 && bytes[i+1]===0xFE) {var slice = bytes.slice(i+3,l+3+l);var text = new TextDecoder().decode(slice);var url = atob(text);var decrypted = xorDecrypt(url, 'YourSecretKey123!@#');}}

}

這種多層混淆策略有效規避了傳統安全解決方案基于URL的風險控制機制和靜態特征掃描。該組織還通過復雜的心跳機制實時監控受害者,每秒向位于https://bmppc.cn/heartbeat.php的命令控制服務器報告在線狀態,同時跟蹤用戶交互以優化欺詐操作。

組織運作與影響評估

該組織采用會員制運作模式,為每個威脅參與者分配唯一標識符以跟蹤其釣魚攻擊成功率。分析顯示,成員"ylxuqxmz"已成功實施113次釣魚攻擊,該組織在37個被入侵系統(主要為Windows 10設備)上維護著詳細的受害者統計數據。

UTG-Q-1000組織代表了網絡犯罪復雜性的范式轉變,將先進技術能力與心理操縱相結合,利用公眾對政府福利計劃的信任實施犯罪,這凸顯了提高網絡安全意識和建立強大檢測機制的迫切需求。

全面指南:PIL高級圖像處理-分割與顏色空間轉換)

![WeakAuras Lua Script ICC (BarneyICC) Simplified Chinese [Mini]](http://pic.xiahunao.cn/WeakAuras Lua Script ICC (BarneyICC) Simplified Chinese [Mini])

:快照創建與多節點存儲問題解決)

:詳細介紹)

)