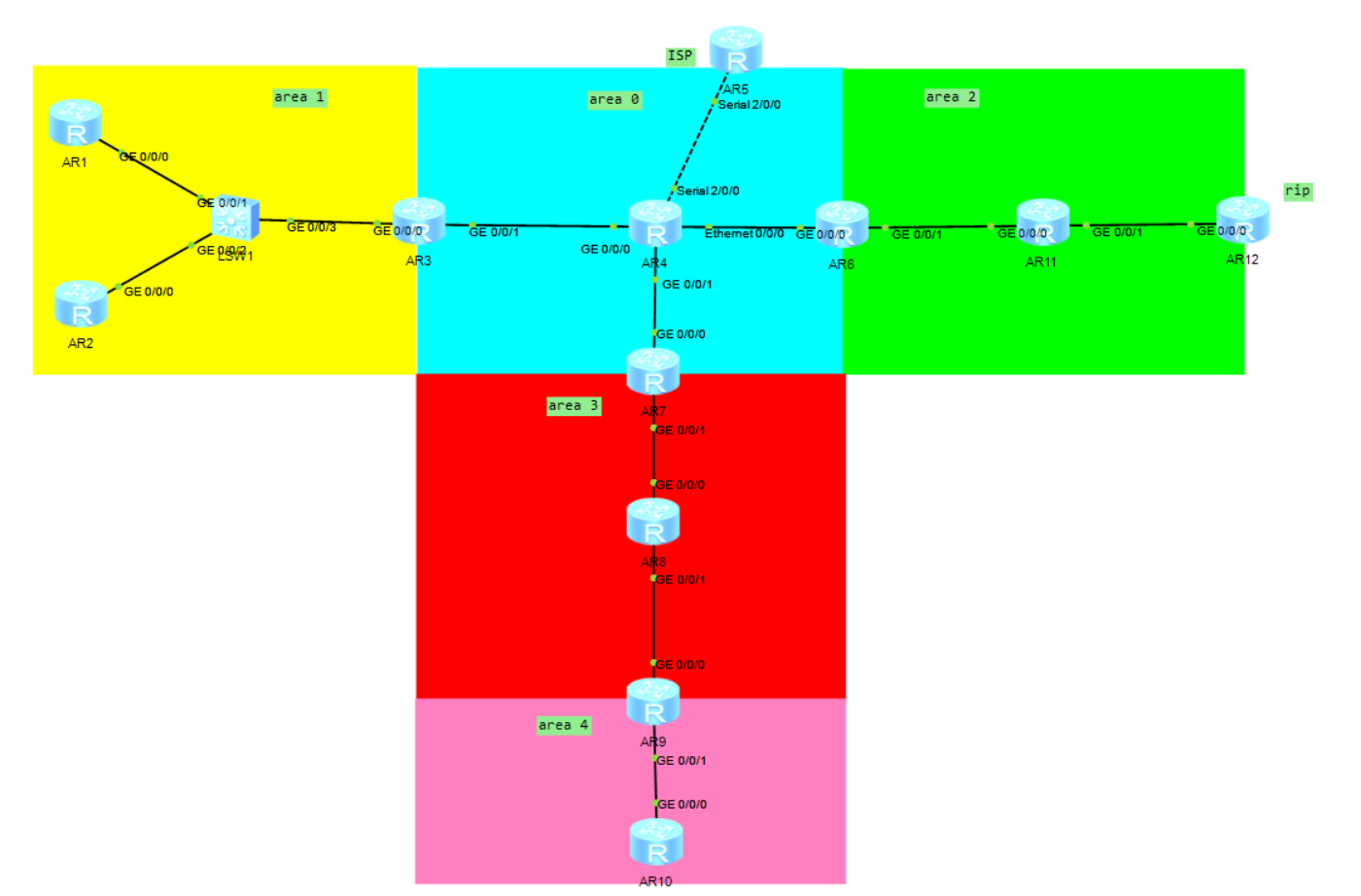

一、拓撲圖

二、實驗要求

1,R5為ISP,其上只能配置IP地址;R4作為企業邊界路由器,出口公網地址需要通過PPP協議獲取,并進行chap認證。

2,整個0SPF環境IP基于172.16.0.8/16劃分。

3,所有設備均可訪問R5的環回。

4,減少LSA的更新量,加快收斂,保障更新安全。

5,全網可達。

三、配置過程

AR1

[AR1]int g 0/0/0

[AR1-GigabitEthernet0/0/0]ip address 176.16.1.1 24

[AR1]ospf 1 router-id 1.1.1.1

[AR1-ospf-1]area 0.0.0.1

[AR1-ospf-1-area-0.0.0.1]network 172.16.1.0 0.0.0.255

[AR1-ospf-1-area-0.0.0.1]qAR2

[AR2]int g 0/0/0

[AR2-GigabitEthernet0/0/0]ip add 172.16.2.1 24

[AR2-GigabitEthernet0/0/0]q

[AR2]ospf 1 router-id 2.2.2.2

[AR2-ospf-1]area 0.0.0.1

[AR2-ospf-1-area-0.0.0.1]network 172.16.2.0 0.0.0.255

[AR2-ospf-1-area-0.0.0.1]q

[AR2-ospf-1]?AR3

[AR3]int g 0/0/0

[AR3-GigabitEthernet0/0/0]ip add 172.16.3.1 24

[AR3-GigabitEthernet0/0/0]int g 0/0/1

[AR3-GigabitEthernet0/0/1]ip add 172.16.4.1 24

[AR3-GigabitEthernet0/0/1]q

[AR3]ospf 1 router-id 3.3.3.3

[AR3-ospf-1]area 0.0.0.0

[AR3-ospf-1-area-0.0.0.0]network 172.16.3.0 0.0.0.255

[AR3-ospf-1-area-0.0.0.0]network 172.16.4.0 0.0.0.255

[AR3-ospf-1-area-0.0.0.0]area 0.0.0.1

[AR3-ospf-1-area-0.0.0.1]network 172.16.1.0 0.0.0.255AR4

[AR4]int g 0/0/1

[AR4-GigabitEthernet0/0/1]ip add 172.16.4.2 24

[AR4]int Serial 2/0/0

[AR4-Serial2/0/0]link-protocol ppp

[AR4-Serial2/0/0]ppp chap user ar4

[AR4-Serial2/0/0]ppp chap password cipher ar4password

[AR4-Serial2/0/0]ip add ppp-negotiate

[AR4]ospf 1 router-id 4.4.4.4

[AR4-ospf-1]area 0.0.0.0

[AR4-ospf-1-area-0.0.0.0]network 172.16.4.0 0.0.0.255

[AR4]ip route-static 0.0.0.0 0.0.0.0 Serial 2/0/0

[AR4]?AR5

[AR5]int Serial 2/0/0

[AR5-Serial2/0/0]ip add 202.100.1.1 24?AR6

[AR6-GigabitEthernet0/0/1]int g 0/0/0

[AR6-GigabitEthernet0/0/0]ip add 172.16.6.1 24

[AR6-GigabitEthernet0/0/0]q

[AR6]ospf 1 router-id 6.6.6.6

[AR6-ospf-1]area 0.0.0.0

[AR6-ospf-1-area-0.0.0.0]network 172.16.6.0 0.0.0.255

[AR6-ospf-1-area-0.0.0.0]AR7

[AR7]int g 0/0/0

[AR7-GigabitEthernet0/0/0]ip add 172.16.7.1 24

[AR7]ospf 1 router-id 7.7.7.7

[AR7-ospf-1]area 0.0.0.0

[AR7-ospf-1-area-0.0.0.0]network 172.16.7.0 0.0.0.255

[AR7-ospf-1-area-0.0.0.0]?AR8

[AR8]int g 0/0/0

[AR8-GigabitEthernet0/0/0]ip add 172.16.8.1 24

[AR8-GigabitEthernet0/0/0]q

[AR8]ospf 1 router-id 8.8.8.8

[AR8-ospf-1]area 0.0.0.0

[AR8-ospf-1-area-0.0.0.0]network 172.16.8.0 0.0.0.255

[AR8-ospf-1-area-0.0.0.0]?AR9

[AR9]int g 0/0/0

[AR9-GigabitEthernet0/0/0]ip add 172.16.9.1 24

[AR9-GigabitEthernet0/0/0]q

[AR9]ospf 1 router-id 9.9.9.9

[AR9-ospf-1]area 0.0.0.0

[AR9-ospf-1-area-0.0.0.0]network 172.16.9.0 0.0.0.255

[AR9-ospf-1-area-0.0.0.0]AR10

[AR10]int g 0/0/0

[AR10-GigabitEthernet0/0/0]ip add 172.16.10.1 24

[AR10-GigabitEthernet0/0/0]q

[AR10]ospf 1 router-id 10.10.10.10

[AR10-ospf-1]area 0.0.0.0

[AR10-ospf-1-area-0.0.0.0]network 172.16.10.0 0.0.0.255

[AR10-ospf-1-area-0.0.0.0]AR11

[AR11]int g 0/0/0

[AR11-GigabitEthernet0/0/0]ip add 172.16.11.1 24

[AR11-GigabitEthernet0/0/0]int g 0/0/1

[AR11-GigabitEthernet0/0/1]ip add 172.16.6.2 24

[AR11-GigabitEthernet0/0/1]q

[AR11]ospf 1 router-id 11.11.11.11

[AR11-ospf-1]area 0.0.0.0

[AR11-ospf-1-area-0.0.0.0]network 172.16.11.0 0.0.0.255

[AR11-ospf-1-area-0.0.0.0]network 172.16.6.0 0.0.0.255

[AR11-ospf-1-area-0.0.0.0]?AR12

[AR12]int g 0/0/0

[AR12-GigabitEthernet0/0/0]ip add 172.16.12.1 24

[AR12]ospf 1 router-id 12.12.12.12

[AR12-ospf-1]area 0.0.0.0

[AR12-ospf-1-area-0.0.0.0]network 172.16.12.0 0.0.0.255

[AR12-ospf-1-area-0.0.0.0]?配置OSPF的特殊區域

[AR1]ospf 1

[AR1-ospf-1]area 0.0.0.1

[AR1-ospf-1-area-0.0.0.1]stub

[AR1-ospf-1-area-0.0.0.1][AR2]ospf 1

[AR2-ospf-1]are

[AR2-ospf-1]area 0.0.0.1

[AR2-ospf-1-area-0.0.0.1]stub

[AR2-ospf-1-area-0.0.0.1][AR3]ospf 1

[AR3-ospf-1]area 0.0.0.1

[AR3-ospf-1-area-0.0.0.1]stub no-summary

[AR3-ospf-1-area-0.0.0.1][AR1]int g 0/0/0

[AR1-GigabitEthernet0/0/0]ospf authentication-mode simple cipher 3

[AR1-GigabitEthernet0/0/0][AR3]int g 0/0/0

[AR3-GigabitEthernet0/0/0]ospf authentication-mode simple cipher 3

[AR3-GigabitEthernet0/0/0])

的詳細分類、對比及解決方案)

![[Java微服務組件]注冊中心P3-Nacos中的設計模式1-觀察者模式](http://pic.xiahunao.cn/[Java微服務組件]注冊中心P3-Nacos中的設計模式1-觀察者模式)