引言

汽車安全不僅僅是對汽車/車輛進行物理入侵。這只是很小且簡單的一部分。當你以攻擊者/對手的思維去看待一輛聯網汽車時,你關注的是整個車輛生態系統。這不僅包括它如何與外部實體通信,也包括它在車內如何運作。

汽車是主要的交通工具,早期的汽車只配備了基本的電氣線路,隨著時間推移,人們對更多功能的需求不斷增長,以獲取競爭優勢,同時也為了符合新的法規要求。如今我們正逐步邁入自動駕駛或聯網自動駕駛汽車的時代,保障汽車領域的安全將變得更加重要且更加具有風險。

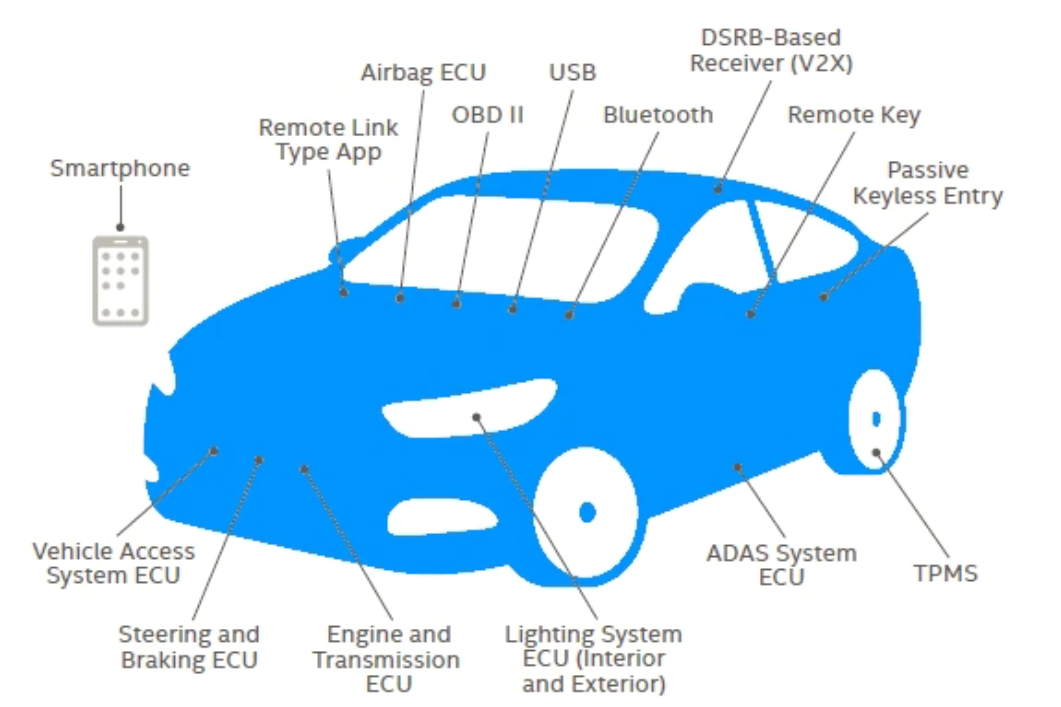

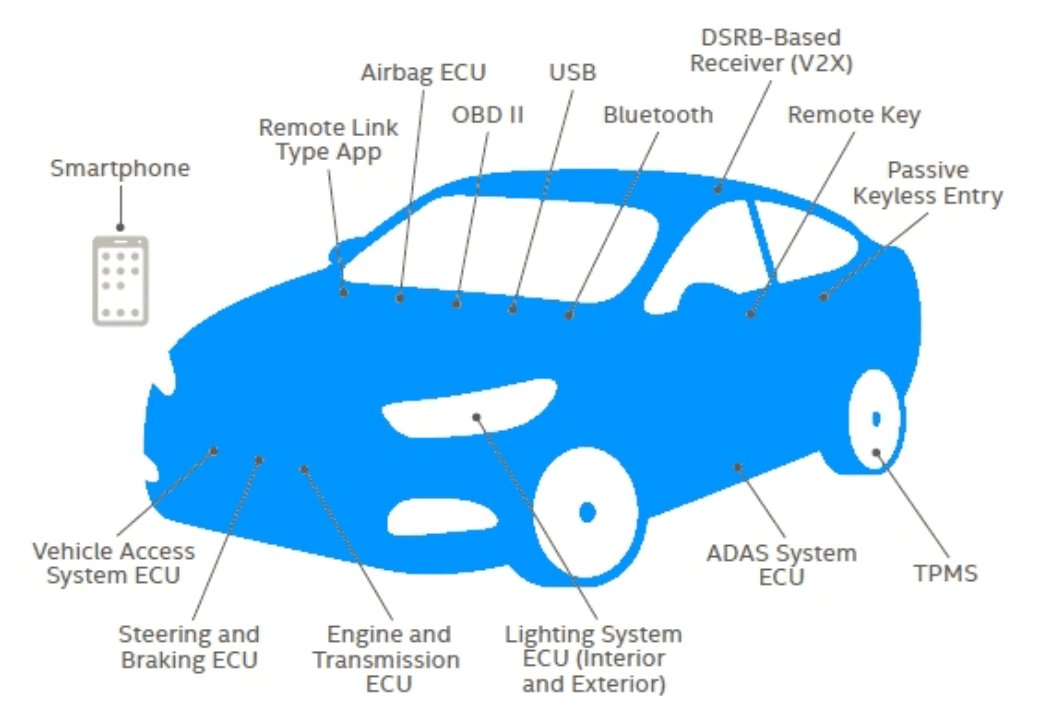

如今的汽車不僅僅是一個強大的機動車,它還連接著無線網絡、應用程序、電子組件、傳感器和執行器。惡意黑客/攻擊者正在滲透車輛網絡,使汽車行業面臨必須實現端到端安全的局面。

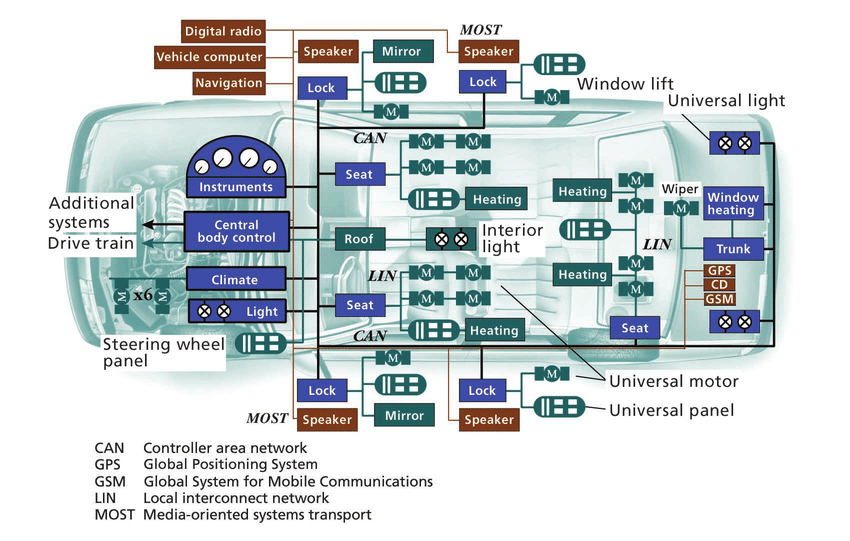

一輛聯網汽車需要強大的處理能力和多個通信通道,以便電子組件進行計算和通信。如今的汽車由軟件定義。在高度互聯的背景下(如車對車 V2V、車對基礎設施 V2I 以及車對萬物 V2X 的通信),車輛必須從設計之初就具備安全性。然而,通常一輛車包含超過 100 個由不同 OEM 廠商制造和開發的電子控制單元(ECU)。

一輛汽車使用了超過上億行代碼,用于控制不同的電子控制單元(ECU),從安全組件(如加速、換擋、剎車等)到信息娛樂系統,從 GPS 到播放音樂。如此龐大的軟件數量可能在車輛中造成安全漏洞,而這些漏洞正是攻擊者/對手的潛在攻擊點。凡是聯網的東西,都是網絡攻擊者的目標。黑客不僅可能危及用戶的個人信息,還可能威脅到其人身安全。如果漏洞出現在與車輛關鍵組件連接的安全性較差的 ECU 上,那將使整車甚至整個車隊都處于易受攻擊的狀態。

可能的遠程攻擊場景

如果車輛的計算機系統沒有得到妥善保護,黑客可能會竊取數據,甚至控制整輛車。這些威脅并非只是理論上的。安全研究員 Charlie Miller 和 Chris Valasek 早在 2015 年就登上了國際頭條新聞,他們曾遠程入侵一輛由《Wired》雜志記者駕駛的 Jeep Cherokee。他們遠程控制了空調、雨刷、油門和剎車。

2015 年之后,許多研究人員在全球各大會議上分享了他們入侵汽車公司和 OEM 后端服務器的研究成果。一旦攻擊者/對手獲取了后端服務器的訪問權限,就有可能對整個車隊發動攻擊。這一點極具危險性,因為后端服務器是用于向車隊推送安全 OTA(固件/軟件)更新的可信平臺。攻擊者可以控制動力系統、剎車或轉向系統,或者推送惡意更新。

如果研究人員發現某個漏洞,可能使正在道路上行駛的車輛遭受遠程攻擊,OEM 和一級供應商(Tier 1)可能會受到嚴重影響。如果無法通過 OTA 更新修復這些漏洞,汽車制造商將不得不將所有車輛召回維修。

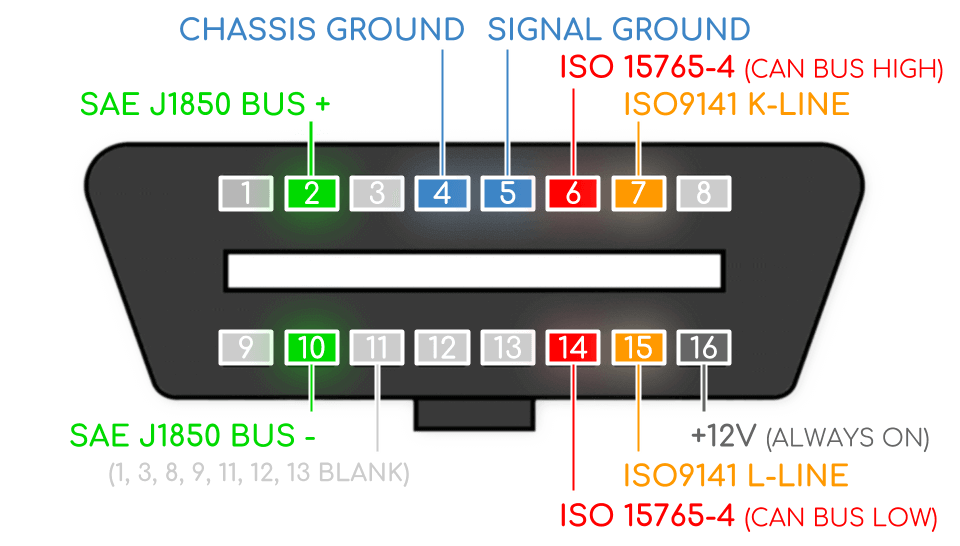

管理所有 ECU 及其功能是一項繁重的工作。想象一下,如果某個部件出現異常,人工排查將會非常困難。制造商為了解決此類診斷問題,設計了車載診斷端口(OBD-II)。

現代 OBD 實現使用標準化的數字通信端口,除了提供實時數據外,還支持標準化的一系列故障診斷碼(DTC)。換句話說,車輛中的每個網絡總線都會連接到 OBD-II 診斷端口。OEM 的測試設備只需發送一個統一診斷服務(UDS)命令,即可讀取 DTC 信息。

UDS 命令甚至可以重置 ECU,并下載存儲在指定位置的數據。這也帶來了物理攻擊面,攻擊者/對手可以安裝惡意的硬件或軟件,從而輕松實現對車輛的遠程控制。

如果我們最終關注的是那些可能危及生命和財產安全的攻擊:

-

遠程信息處理 ECU / 網關的身份驗證與完整性(V2X)

-

惡意軟件/后門程序控制并通信于關鍵 ECU(如 Rootkit)

-

關鍵車輛總線上的通信中斷(欺騙/拒絕服務攻擊)

-

原有硬件組件或軟件被惡意感染版本替換

-

傳感器數據的有效性驗證(雷達/LiDAR 等)

汽車安全到底包含哪些內容?

從宏觀來看,一輛聯網汽車可以“看見”(通過傳感器和攝像頭)、“聽見”(多媒體與語音助手),并通過連接 OEM 后端來自我更新。例如,攻擊者/對手可以設置一系列指令,當你駛入特定 GPS 坐標時車輛自動切斷剎車,或在紅燈時超速行駛,又或者在撞擊發生時安全氣囊未能彈出。

一輛安全的汽車/車輛應具備以下特性:

-

安全的 OTA(遠程)和物理更新機制

-

車內與外部通信均受保護

-

電子組件的硬件安全保障

-

各類軟件與應用的安全性

-

OBD-II 端口通信安全保障

結語

制造商每年都在為汽車/車輛添加更多電子組件。如果不同 OEM 和一級供應商(Tier 1)提供的部件整合過程中存在安全漏洞,就可能在車輛架構中產生潛在攻擊空間。攻擊者/對手可以利用這些空間入侵車輛。簡單的漏洞或安全缺口一旦組合在一起,就可能導致整個車隊遭到攻擊,而其造成的破壞將是災難性的。

要讓汽車/車輛更加安全,我們必須與 OEM、Tier 1 和安全公司密切合作,實現車內外通信的加密、認證與保護。

希望這篇博客文章為你提供了關于汽車安全的高層次概覽。

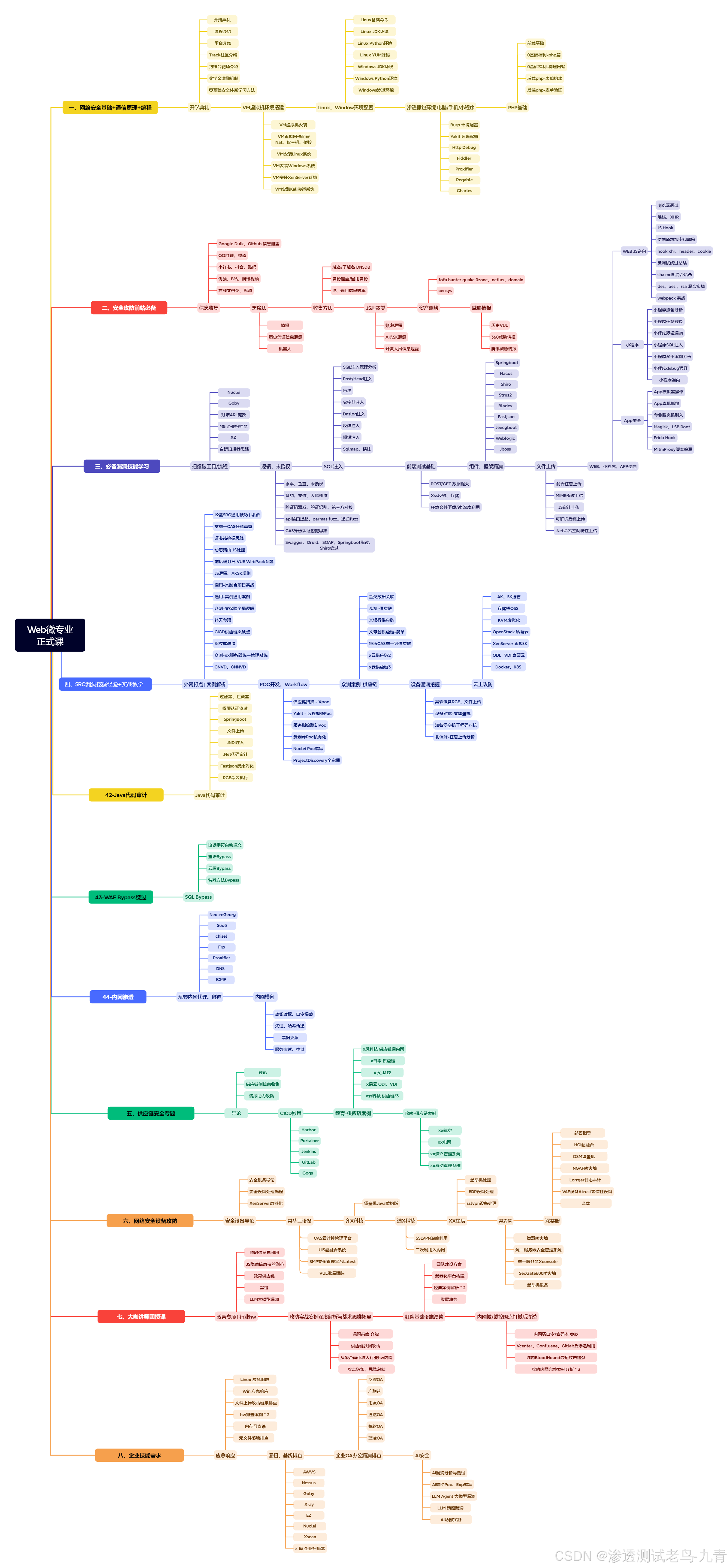

網絡安全學習路線/web安全入門/滲透測試實戰/紅隊筆記/黑客入門

感謝各位看官看到這里,歡迎一鍵三連(點贊+關注+收藏),如果你也是網絡安全愛好者,歡迎在評論區留言,也歡迎查看我主頁的個人簡介進行咨詢哦~

)

kafka講解及實踐-第2次作業指導)

機器學習小白入門 YOLOv:YOLOv8-cls 模型評估實操)