Firewalld概述

Firewalld

firewalld防火墻是centos7系統默認防火墻的防火墻管理工具,取代了之前的iptables防火墻,也是工作在網絡層,屬于包過濾防火墻。

- 支持網絡區域所定義的網絡鏈接以及接口安全等級的動態防火墻管理工具

- 至此IPv4、IPv6防火墻設置以及以太網橋

- 支持服務或引用程序直接添加防火墻規則接口

- 擁有兩種配置模式

- 運行時配置

- 永久配置

Firewalld和iptables的關系

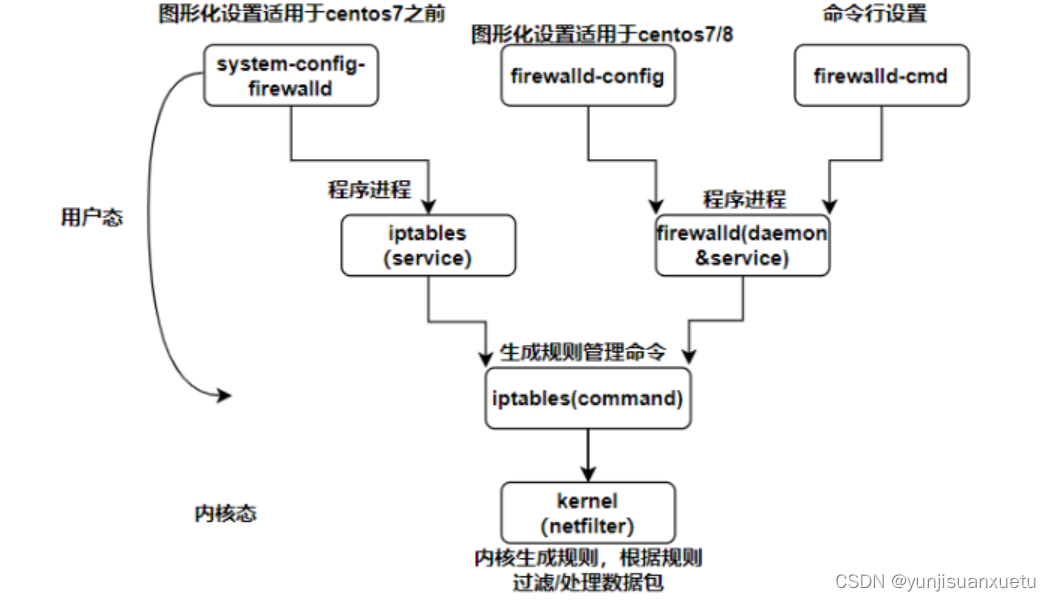

firewalld和iptables都是用來管理防火墻的工具(屬于用戶態)來定義防火墻的各種規則功能,內部結果都指向netfilter網絡過濾子系統(屬于內核態)來實現防火墻功能。

netfilter

- 位于linux內核中的包過濾功能體系

- 稱為linux防火墻的“內核態”

Firewalld/iptables

- centos7默認的管理防火墻規則工具(firewalld)

- 稱為linux防火墻的“用戶態”

?

?

Firewalld和iptables區別

| 不同點 | firewalld | iptables |

|---|---|---|

| 配置文件 | /usr/lib/firewalld /etc/firewalld | /etc/sysconfig/iptables |

| 對規則的修改 | 不需要全部刷新策略,不丟失現有連接 | 需要全部刷新策略,丟失連接 |

| 反獲取類型 | 動態防火墻 | 靜態防火墻 |

| 設置規則 | 是基于區域根據不同的區域這只不同的規則,從而保證網絡安全 | 主要基于接口,來設置規則,從而判斷網絡的安全性 |

Firewalld區域的概念

- firewalld防火墻為了簡化管理,將所有網絡流量分為多個區域(zone)。然后根據數據包的源IP地址或傳入的網絡接口等條件將流量傳入相應的區域。每個區域都定義了自己打開或者關閉的端口和服務列表。

Firewalld防火墻定義了9個區域

| 區域 | 作用 |

|---|---|

| trusted(信任區域) | 允許所有的傳入流量。 |

| public(公共區域) | 允許與ssh或dhcpv6-client預定義服務匹配的傳入流量,其余均拒絕。是新添加網絡接口的默認區域。 |

| external(外部區域) | 允許與ssh預定義服務匹配的傳入流量其余均拒絕。 |

| home(家庭區域) | 允許與ssh、mdns、samba-client或dhcpv6-client預定義服務匹配的傳入流量,其他均拒絕。 |

| internal(內部區域) | 默認值與home區域相同。 |

| work(工作區域) | 允許與ssh、dhcpv6-client預定義服務匹配的傳入流量,其他均拒絕 |

| dmz(隔離區域也稱非軍事區域) | 允許與ssh預定義服務匹配的傳入流量,其他均拒絕。 |

| block(限制區域) | 拒絕所有傳入流量。 |

| drop(丟棄區域) | 丟棄所有傳入流量,并且不產生包含icmp的錯誤響應。 |

Firewalld網絡區域

區域介紹

- 區域如同進入主機的安全門,每個區域都具有不同限制程度的規則

- 可以使用一個或多個區域,但是任何一個活躍區域至少需要關聯源地址或接口

- 默認情況下,public區域是默認區域,包含所有接口(網卡)

?

?

Firewalld數據處理流程

- 檢查數據來源的源地址

- 若源地址關聯到特定的區域,則執行該區域所指定的規則

- 若源地址未關聯到特定的區域,則使用傳入網絡接口的區域并執行該區域所指定的規則

- 若網絡接口未關聯到特定的區域,則使用默認區域并執行該區域的所有指定的規則

也就說明了區域的優先級:源地址綁定、大于、網卡綁定、大于、默認區域。

Firewalld防火墻的配置方法

運行時配置

- 實時生效,并持續至Firewalld重新啟動或重新加載配置文件

- 不中斷現有連接

- 不能修改服務器配置

永久配置

- 不立即生效,除非Firewaddl重新啟動或重新加載配置

- 中斷現有連接

- 可以修改服務配置

配置方法

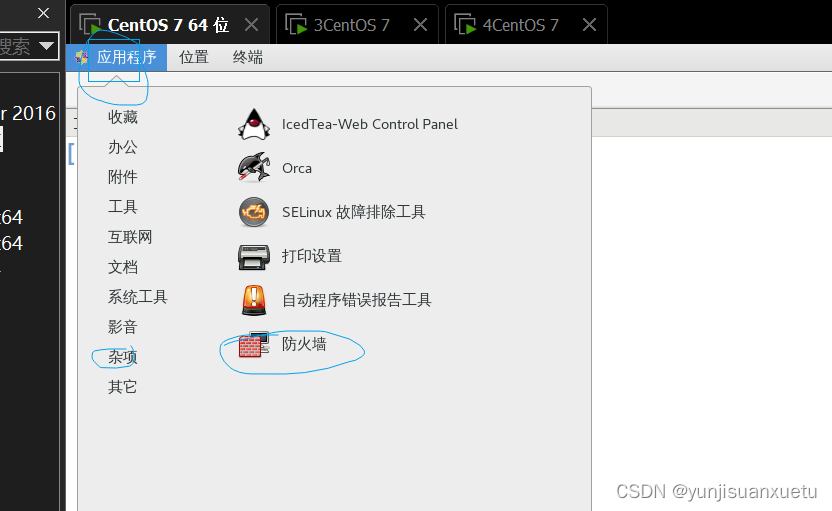

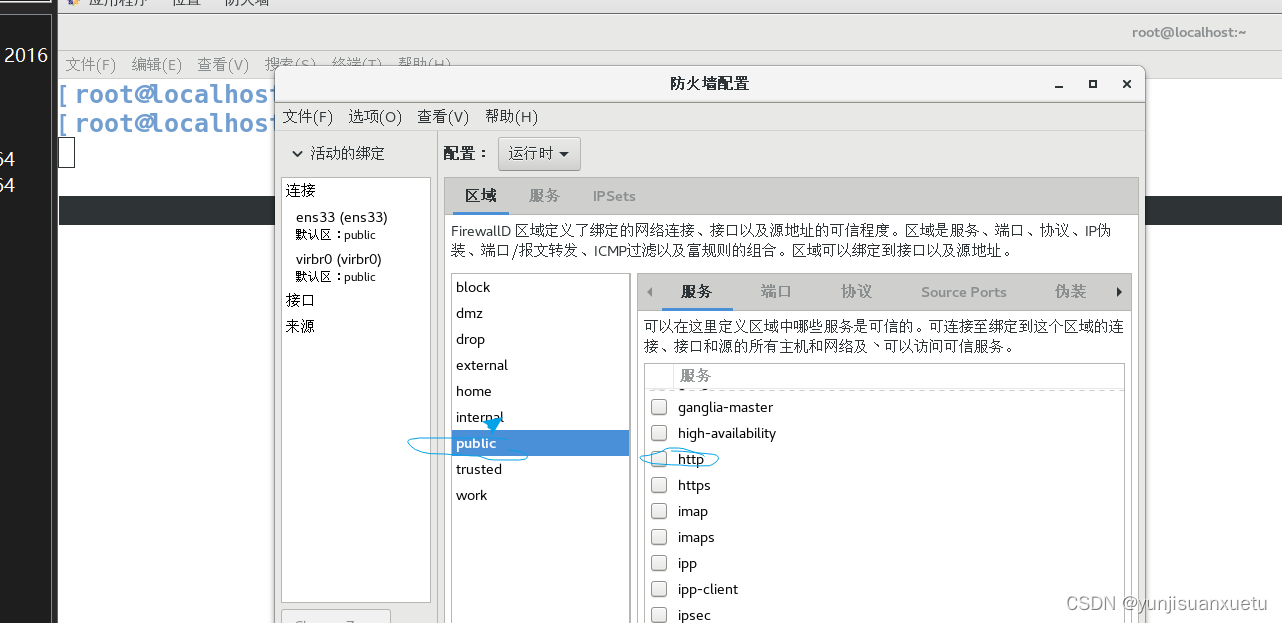

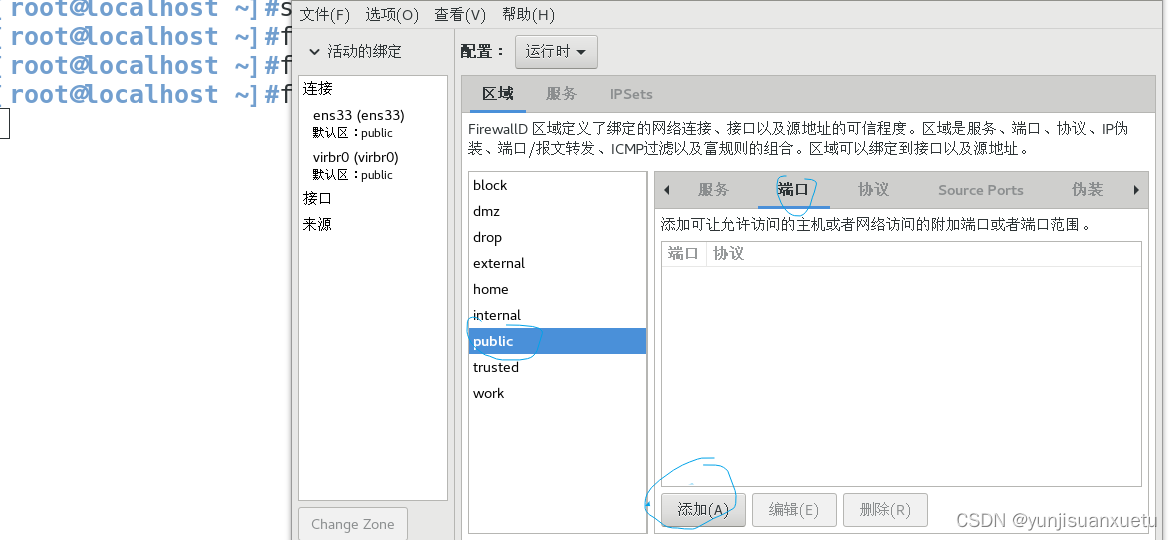

- firewall-config 圖形化工具(只需要點點點即可)

- firewall-cmd 命令行工具(生成環境中沒有圖形化界面所有只能在命令行進行配置)

/etc/firewalld/中的配置文件

firewalld會優先使用/etc/firewalld/中的配置,如果不存在配置文件,則使用/usr/lib/firewalld/中的配置

- /etc/firewalld/:用戶自定義配置文件,需要時可通過從/usr/lib/firewalld/中拷貝

- /usr/lib/firewalld/:默認配置文件,不建議修改,若恢復至默認配置,可直接刪除/etc/firewalld/中的配置

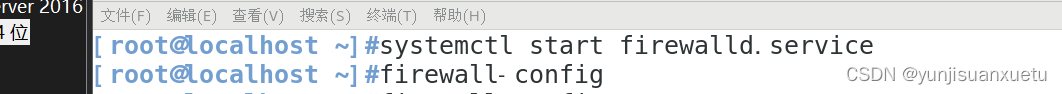

示例:圖形化界面

?或用命令firewall-config打開

?

?

以http服務為例,打開httpd服務?

?

?

? ? ? ? ? ? ? ? ? ? ? 運行時:修改后立即生效

? ? ? ? ? ? ? ? ? ? ? 永久:重新加載或者重啟之后永久生效

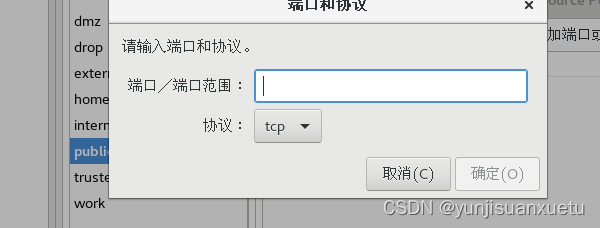

?修改端口號

?

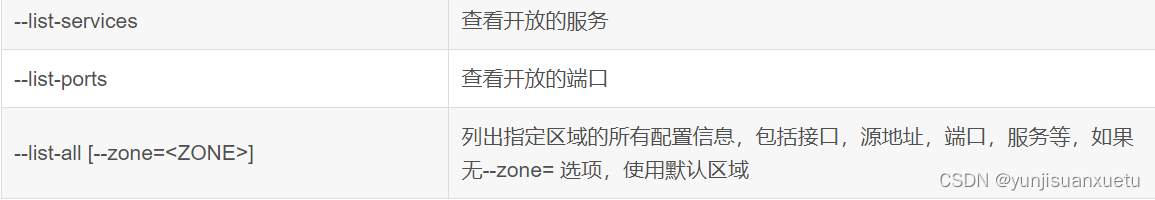

firewall-cmd命令行配置

常用firewall-cmd命令選項

?

示例:

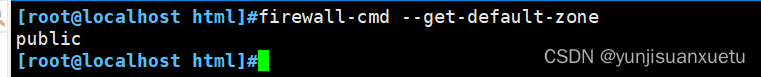

--get-default-zone :顯示當前默認區域?

?--set-default-zone=<zone> :設置默認區域

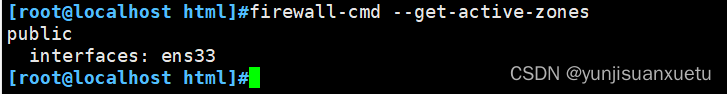

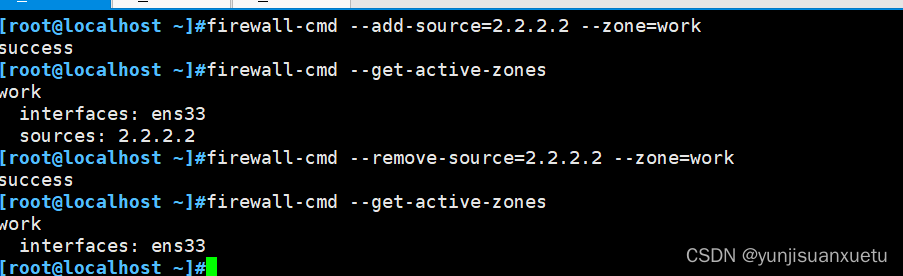

--get-active-zones :顯示當前正在使用的區域及其網卡接口?

--get-zones :顯示所有可用的區域?

![]()

--get-zone-of-interface=<interface> :顯示指定接口綁定的區域?

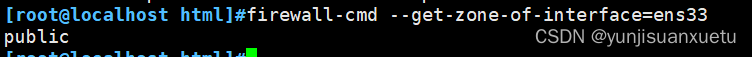

--zone=<zone> --add-interface=<interface>:為指定接口綁定區域?

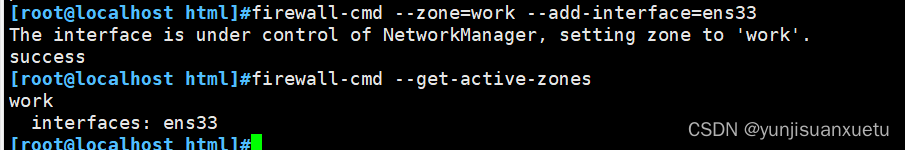

--zone=<zone> --change-interface=<interface> :為指定區域更改綁定的網絡接口

--zone=<zone> --remove-interface=<interface> :為指定區域刪除綁定的網絡接口?

--add-source=<source> --zone=<zone> :為指定源地址綁定區域

--change-source=<source> --zone=<zone> :為指定的區域更改綁定的源地址

--remove-source=<source> --zone=<zone> :為指定的區域刪除綁定的源地址?

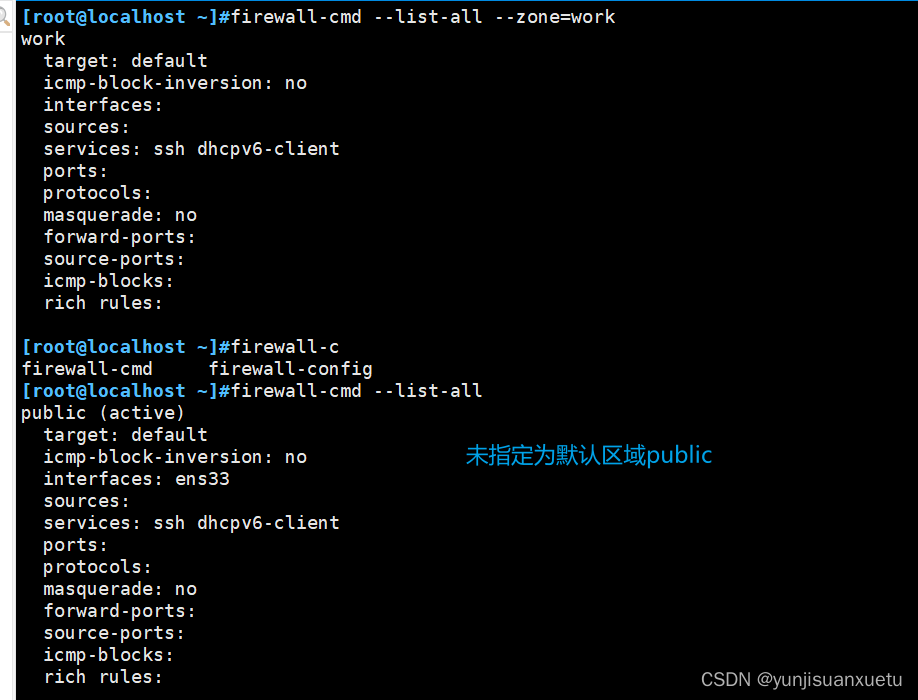

--list-all-zones:顯示所有區域及其規則

?

--list-all --zone=<zone> :顯示所有指定區域的所有規則,若不指定區域表示僅對默認的區域操作

?

?

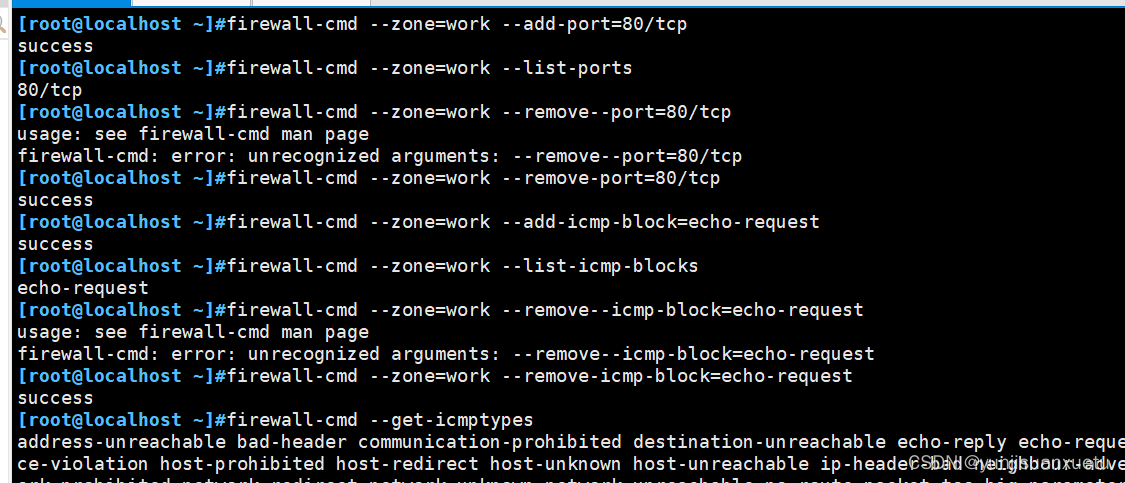

--zone=<zone> --list-ports:x顯示指定區域內允許訪問的所有端口號

--zone=<zone> --add-port=<poreid>[-portid]/<portocol>:為指定的區域設置允許訪問的某個端口號/某段端口號(包括協議)

--zone=<zone> --remove-port=<poreid>[-portid]/<portocol>:刪除指定區域已設置允許訪問的端口號(包括協議)?

?--zone=<zone> --list-icmp-blocks :顯示指定區域內拒接訪問的所有icmp類型

--zone=<zone> --add-icmp-block=<icmptype>:為指定區域設置允許訪問的某項icmp類型

--zone=<zone> --remove-icmp-block=<icmptype>刪除指定區域已設置允許訪問的某項icmp類型 firealld-cmd --get-icmptypes :顯示所有icmp類型

?

區域管理

顯示當前系統中的默認區域

firewall-cmd --get-default-zone顯示默認區域的所有規則

firewall-cmd --list-all顯示當前正在使用的區域及其對應的網卡接口

firewall-cmd --get-active-zones設置默認區域

firewall-cmd --set-default-zone=home服務管理

查看默認區域內允許訪問的所有服務

firewall-cmd --list-service添加http服務到public區域

firewall-cmd --add-service=http --zone=public同時添加http、https服務器到默認區域,設置成永久生效

firewall-cmd --add-service={http,https,ftp} --zone=public --permanent端口管理

允許tcp的443端口到internal區域

firewall-cmd --zone=internal --add-port=443/tcp從internal區域將tcp443端口移除

firewall-cmd --zone=internal --remove-port=443/tcp允許udp的2048-2050端口到默認區域

firewall-cmd --add-port=2048-2050/tcp?

使用firewalld來實現SNAT、DNAT地址轉換

如:

清空指定表名所有規則 iptables -t nat -F

指定區域在public區域設置轉發指定ipv4發送指定表名nat在末行添加POSTROUTING鏈

修改數據包的源地址為192.168.239網段的出站IP為12.0.0.1

firewall-cmd --zone=public --direct --passthrough ipv4 -t nat -A POSTROUTING -s 192.168.239.0/24 -j SNAT --to-source 12.0.0.1

指定區域在public區域設置轉發指定ipv4發送指定表名nat在末行添加PREROUTING鏈

修改數據包的目的地址為12.0.0.1TCP協議80號端口的入站ip為192.168.239.100

firewall-cmd --zone=public --direct --passthrough ipv4 -t nat -A PREROUTING -d 12.0.0.1 -p tcp --dport 80 -j DNAT --to 192.168.239.100

----------Apache相關配置與優化)

)

可行性分析)

)