引言:

數字時代的繁榮與便捷,也孕育著各種網絡安全威脅。其中,.xollam勒索病毒以其毒害性和隱蔽性引發了廣泛關注。本文91數據恢復將為您深入解析.xollam勒索病毒的威脅,探討解密方法,同時分享預防.xollam勒索病毒的關鍵措施。如果受感染的數據確實有恢復的價值與必要性,您可添加我們的技術服務號(sjhf91)進行免費咨詢獲取數據恢復的相關幫助。

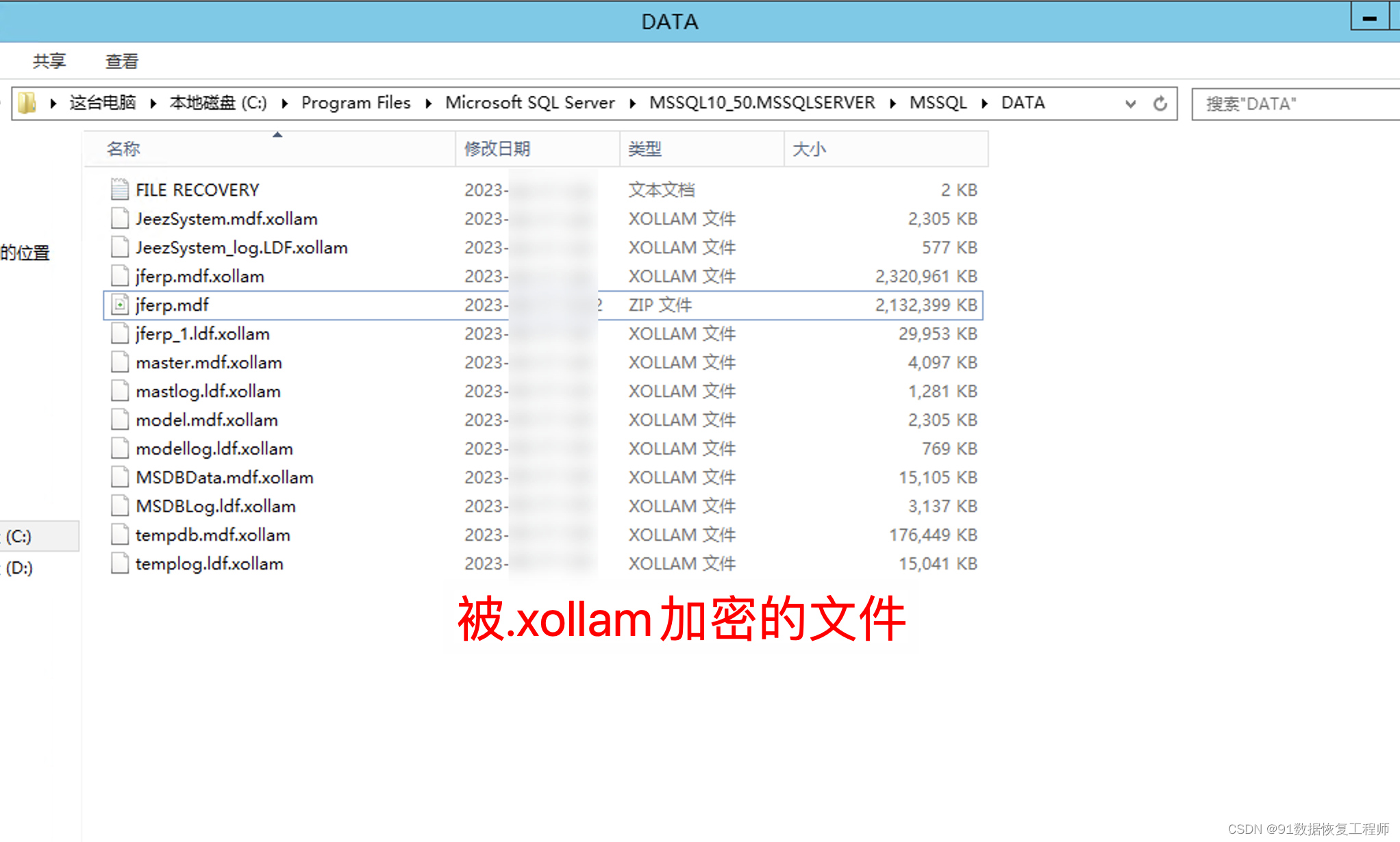

1. .xollam勒索病毒的威脅:

在數字化的時代,.xollam勒索病毒以其毀滅性的特性和隱蔽的攻擊方式,對個人、企業和機構的數據安全構成了嚴重威脅。這種惡意軟件不僅僅是一種技術上的挑戰,更是一個對隱私和經濟的深刻侵犯。以下是.xollam勒索病毒的威脅所在:

高強度的加密能力:

.xollam勒索病毒以其高度精密的加密技術而著稱,可以迅速將受害者的關鍵數據文件加密成無法訪問的狀態。這種加密方法往往使用強大的加密算法,使得恢復文件變得極其困難。

數據不可訪問性:

一旦.xollam勒索病毒感染了計算機系統,它會加密存儲在受害者設備上的文件,使得這些文件變得不可訪問。受害者將無法打開、編輯或使用這些文件,對工作、學習和生活造成巨大的影響。

勒索要求:

黑客在成功加密受害者文件后,會向受害者發送勒索信息,要求支付一定數量的加密貨幣,通常是比特幣等,以換取解密密鑰。這種勒索手段不僅直接損害受害者的財務,還可能使其陷入嚴重的困境。

商譽和聲譽損失:

如果企業遭受.xollam勒索病毒攻擊,數據泄露可能導致客戶信任喪失、知識產權泄露以及法律訴訟。這可能對企業的聲譽和商譽造成長期的負面影響。

社會不安:

大規模的.xollam勒索病毒攻擊可能會導致社會不安,影響公共服務、金融系統甚至關鍵基礎設施。這種影響可能遠遠超出了個體受害者的范圍。

2. 解密工具的啟示:

面對.xollam勒索病毒這一數據安全威脅,解密工具成為了拯救被鎖定數據的希望。解密工具的產生揭示了數據恢復專家不懈的努力和科技的力量,同時也為受害者提供了一種恢復數據的可能性。以下是解密工具的啟示:

專業團隊的努力:

解密工具的生成需要專業的數據恢復團隊進行深入研究,分析病毒的加密機制、漏洞和變種。這些專家的努力表現了他們對于數據安全的責任感,也展現了技術在應對威脅方面的重要作用。

逆向工程的重要性:

生成解密工具的過程常常涉及逆向工程,即通過深入分析病毒的行為和特征,尋找解碼方法。這種逆向工程的能力對于網絡安全領域至關重要,它能夠揭示威脅的內部機制,為反制行動提供了依據。

技術的勝利:

解密工具的成功生成是技術在戰勝惡意軟件方面的勝利。數據恢復專家通過技術手段,不斷研究和創新,為受害者提供了擺脫黑客枷鎖的機會,這也證明了技術的力量在保護數字世界的重要性。

希望的象征:

解密工具的出現為受害者帶來了希望。盡管不是每個.xollam勒索病毒的變種都能被解密,但解密工具的存在表明即使在絕望之時,科技和專業知識也能夠幫助我們找到解決方案。

如不幸感染這個勒索病毒,您可添加我們的技術服務號(sjhf91)了解更多信息或尋求幫助。

3. 預防.xollam勒索病毒的關鍵策略:

預防.xollam勒索病毒等惡意軟件的威脅至關重要,以下是一些關鍵策略,可以幫助您保護您的數據和系統免受攻擊:

1. 定期備份數據:

定期將重要數據備份到離線或云端存儲,確保備份是完整的和可恢復的。這將使您在受到勒索病毒攻擊時能夠恢復數據,而不需要支付贖金。

2. 更新系統和軟件:

定期更新操作系統、應用程序和安全補丁。黑客通常會利用已知漏洞進行攻擊,及時更新可以減少被攻擊的風險。

3. 謹慎點擊鏈接和附件:

避免點擊不明鏈接和附件,特別是來自陌生發件人的。通過將鼠標懸停在鏈接上,可以查看鏈接的實際地址,從而識別潛在的惡意鏈接。

4. 強化網絡安全意識:

為員工和家庭成員提供網絡安全培訓,教導他們如何識別惡意鏈接、附件和不尋常的行為。提高安全意識有助于防止社會工程攻擊。

5. 使用強密碼和多因素認證:

使用復雜的密碼,包括字母、數字和特殊字符,并定期更改密碼。啟用多因素認證,增加賬戶的安全性,即使密碼泄露也能提供額外的保護。

6. 安全的網絡瀏覽習慣:

避免訪問危險的網站和下載來路不明的文件。使用安全的瀏覽器插件和阻止廣告軟件可以降低惡意軟件的入侵風險。

7. 防火墻和安全軟件:

安裝防火墻、反惡意軟件和入侵檢測系統,加強系統的安全性。這些工具可以幫助檢測和阻止潛在的威脅。

8. 定期檢查系統活動:

定期檢查系統活動,尋找異常行為或未經授權的訪問。早期發現異常行為有助于及時阻止攻擊。

9. 更新員工政策:

對于企業而言,更新員工的安全政策,明確規定關于數據訪問、下載和共享的規則。同時,限制員工對敏感數據的訪問權限。

10. 使用安全的郵箱和文件共享服務:

選擇安全的郵箱和文件共享服務,這些服務通常具有額外的安全層,可以幫助防止惡意軟件的傳播。

以下是2023年常見傳播的勒索病毒,表明勒索病毒正在呈現多樣化以及變種迅速地態勢發展。

后綴.360勒索病毒,.halo勒索病毒,.xollam勒索病毒,.malox勒索病毒,.mallox勒索病毒,.maloxx勒索病毒,.faust勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.nread勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[ MyFile@waifu.club ].mkp勒索病毒,mkp勒索病毒,[ torres@proxy.tg ].mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,Globeimposter-Alpha865qqz勒索病毒,.[ hpsupport@privatemail.com ].Elbie勒索病毒,.Elibe勒索病毒,.[ hudsonL@cock.li ].Devos勒索病毒,.[ myers@cock.li ].Devos勒索病毒,.[ henderson@cock.li ].Devos勒索病毒,[ myers@airmail.cc ].Devos,.[ support2022@cock.li ].faust勒索病毒,.[ tsai.shen@mailfence.com ].faust勒索病毒,faust勒索病毒,.777勒索病毒等。

這些勒索病毒往往攻擊入侵的目標基本是Windows系統的服務器,包括一些市面上常見的業務應用軟件,例如:金蝶軟件數據庫,用友軟件數據庫,管家婆軟件數據庫,速達軟件數據庫,科脈軟件數據庫,海典軟件數據庫,思迅軟件數據庫,OA軟件數據庫,ERP軟件數據庫,自建網站的數據庫等,均是其攻擊加密的常見目標文件,所以有以上這些業務應用軟件的服務器更應該注意做好服務器安全加固及數據備份工作。

如需了解更多關于勒索病毒最新發展態勢或需要獲取相關幫助,您可關注“91數據恢復”。

?

)

)