前言

CVE-2022-23134是一個中等嚴重度的漏洞,影響Zabbix Web前端。這個漏洞允許未經身份驗證的用戶訪問setup.php文件的某些步驟,這些步驟通常只對超級管理員開放。利用這個漏洞,攻擊者可以通過跳過某些步驟來重新配置Zabbix前端,從而可能改變系統的配置? (PortSwigger Security)?? (CleanCodeTools)?。

在通常情況下,setup.php腳本用于首次部署Zabbix Web前端時由系統管理員運行,并且后續訪問僅限于經過身份驗證的高權限用戶。然而,由于會話驗證不當,攻擊者可以構造一個包含特定步驟條目的會話,從而跳過安裝過程的部分步驟并重新運行最后的安裝步驟? (PortSwigger Security)?? (CleanCodeTools)?。

為了緩解這個漏洞,建議用戶盡快升級到修復此問題的Zabbix版本,例如6.0.0beta2、5.4.9、5.0.19或4.0.37? (PortSwigger Security)?。

春秋云鏡靶場是一個專注于網絡安全培訓和實戰演練的平臺,旨在通過模擬真實的網絡環境和攻擊場景,提升用戶的網絡安全防護能力和實戰技能。這個平臺主要提供以下功能和特點:

實戰演練:

提供各種網絡安全攻防演練場景,模擬真實的網絡攻擊事件,幫助用戶在實際操作中掌握網絡安全技術。

場景涵蓋Web安全、系統安全、網絡安全、社工攻擊等多個領域。

漏洞復現:

用戶可以通過平臺對已知的安全漏洞進行復現,了解漏洞的產生原因、利用方法和修復措施。

通過實戰操作,幫助用戶掌握漏洞利用和防護的技能。

教學培訓:

提供系統化的網絡安全課程,從基礎到高級,覆蓋多個安全領域,適合不同水平的用戶。

包含理論講解和實戰操作,幫助學員全面提升網絡安全知識和實戰能力。

競賽與評測:

定期舉辦網絡安全競賽,如CTF(Capture The Flag)比賽,激發學員的學習興趣和動力。

提供個人和團隊的安全能力評測,幫助學員了解自己的安全技能水平。

資源共享:

平臺提供豐富的學習資源,包括教程、工具、案例分析等,方便用戶隨時查閱和學習。

用戶可以在社區中分享經驗和資源,互相交流和學習。

春秋云鏡靶場適合網絡安全從業人員、學生以及對網絡安全感興趣的個人,通過在平臺上進行不斷的學習和實戰演練,可以有效提升網絡安全技能和防護能力。

介紹

Zabbix 是一種開源的企業級監控解決方案,廣泛應用于監控和跟蹤服務器、網絡設備和其他IT資源的性能和可用性。由Zabbix SIA開發和維護,Zabbix 提供全面的監控功能,包括數據收集、實時圖表、告警通知等。

主要特點

-

全面監控:

- 支持對多種設備和應用程序的監控,包括服務器、虛擬機、網絡設備、數據庫、云服務等。

- 通過代理和無代理方式收集數據,確保靈活性和可擴展性。

-

強大的數據收集與處理:

- 支持SNMP、IPMI、JMX、HTTP、SSH等多種數據收集協議。

- 提供靈活的模板和宏,簡化監控配置和管理。

-

實時圖表與可視化:

- 提供詳細的實時圖表和儀表盤,幫助用戶快速了解系統狀態和性能趨勢。

- 支持自定義圖表和報表,滿足不同用戶的需求。

-

告警與通知:

- 支持復雜的告警條件和動作,包括郵件、短信、腳本等多種通知方式。

- 提供事件關聯和自動恢復功能,減少告警噪聲和誤報。

-

自動化與集成:

- 支持自動發現網絡設備和服務,簡化監控配置。

- 提供豐富的API接口,方便與其他系統集成和自動化管理。

-

安全與權限管理:

- 提供詳細的用戶角色和權限管理,確保系統安全和數據保護。

- 支持SSL/TLS加密通信,確保數據傳輸的安全性。

應用場景

- 企業IT基礎設施監控:適用于各種規模的企業,幫助監控和管理復雜的IT基礎設施,確保系統穩定和高效運行。

- 數據中心監控:適用于數據中心的監控和管理,提供對服務器、存儲設備、網絡設備的全面監控。

- 云服務監控:支持對公有云、私有云和混合云環境的監控,幫助企業優化云資源的使用和成本管理。

社區與支持

Zabbix 擁有一個活躍的開源社區,提供豐富的資源和支持。用戶可以在官方論壇、郵件列表和社交媒體上找到幫助和建議。Zabbix SIA 還提供商業支持和培訓服務,幫助企業更好地使用和管理 Zabbix 監控系統。

總結

Zabbix 是一個功能強大且靈活的監控解決方案,廣泛應用于各種行業和應用場景。通過其全面的監控功能和強大的數據處理能力,Zabbix 幫助企業提高IT系統的穩定性和可用性,優化資源使用,降低運營成本。

漏洞復現

打開靶場

打開是一個登錄頁面?

社工搜索默認用戶名密碼?

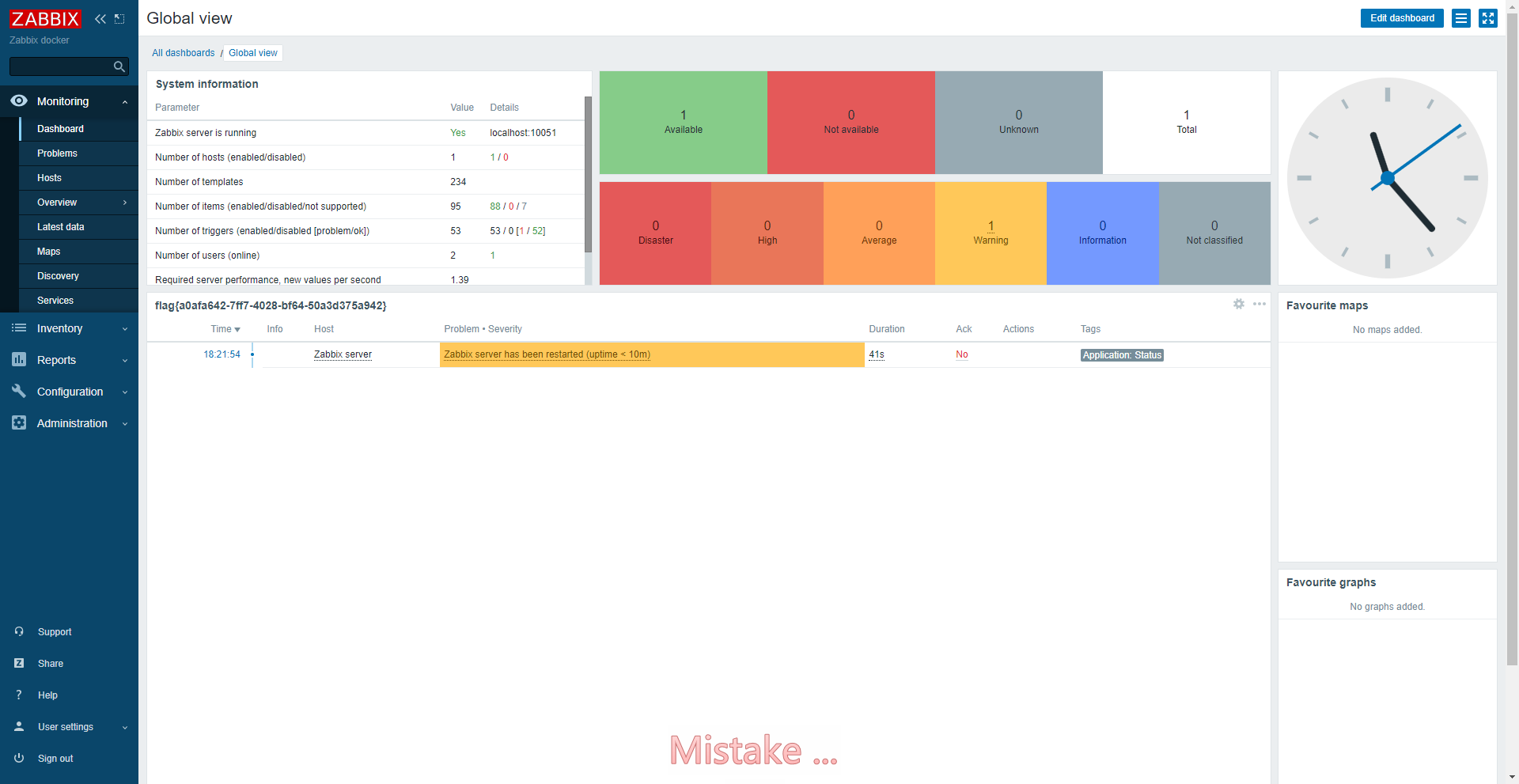

成功登錄!!!?

這里復現環境太困難了,所以直接給出了 flag

網上還有通過 RCE 命令獲得 flag 的,這里給出的是通過題目要求復現的邏輯漏洞

大佬鏈接![]() https://mp.weixin.qq.com/s/UiNEDrJ-3fPArtMLgeHvAQ

https://mp.weixin.qq.com/s/UiNEDrJ-3fPArtMLgeHvAQ