文章目錄

目錄

文章目錄

前言

??實驗配置?

??實驗總結?

總結

前言

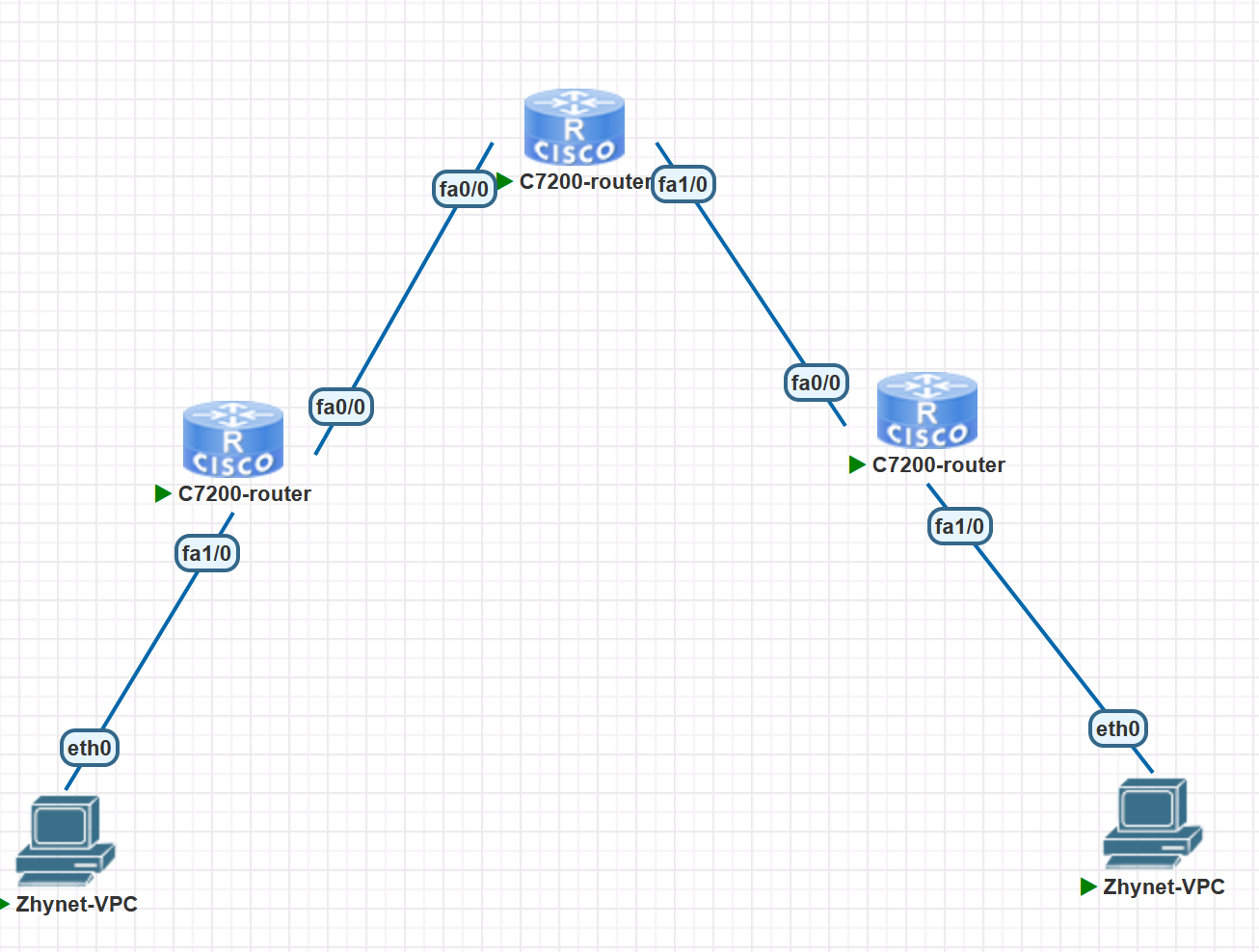

Cisco IOS Site-to-Site VPN(虛擬專用網絡)是一種通過公共網絡(如互聯網)建立安全連接的技術,使不同地理位置的局域網(LAN)能夠安全通信。它基于IPSec(Internet Protocol Security)協議,提供數據加密、身份驗證和完整性保護,確保傳輸的機密性和可靠性。

該技術適用于企業分支機構互聯、云服務集成或遠程辦公場景,可替代昂貴的專線方案。Cisco IOS路由器支持靈活的VPN配置,包括預共享密鑰或數字證書認證,適應不同規模網絡需求。通過隧道模式封裝原始數據包,有效防止中間人攻擊和數據泄露。

Site-to-Site VPN的部署需協調兩端設備參數,如加密算法、密鑰交換方式(IKE)和路由設置。其優勢在于低成本、高擴展性,同時保持企業級安全性,是跨區域網絡互聯的核心解決方案之一。

??實驗配置?

- R1路由器上連通性配置?

R1(config)#interface e0/0

R1(config-if)#ip address 192.168.1.2?255.255.255.0

R1(config-if)#no shutdown

R1(config)#interface e1/0?

R1(config-if)#ip address 10.1.20.1 255.255.255.0

R1(config-if)#no shutdown

R1(config)#ip route 0.0.0.0 0.0.0.0 192.168.1.1?

- R2路由器上連通性配置?

R2(config)#interface e0/0

?R2(config-if)#ip address 192.168.2.2 255.255.255.0

R2(config-if)#no shutdown

R2(config)#interface e1/0?

R2(config-if)#ip address 10.1.36.1 255.255.255.0

R2(config-if)#no shutdown

R2(config)#ip route 0.0.0.0 0.0.0.0 192.168.2.1

- R1路由器IpSec配置?

R1(config)#crypto isakmp enable (optional)默認啟用?

- R1路由器IpSec isakmp 配置(階段一的策略)?

R1(config)#crypto isakmp policy 10

R1(config-isakmp)#hash md5

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#encryption 3des

R1(config-isakmp)#group 2

- R1路由器Pre-Share認證配置?

R1(config)#crypto isakmp key cisco?address 192.168.2.2

- R1路由器IpSec變換集配置(階段二的策略)?

R1(config)#crypto ipsec transform-set c1?esp-3des esp-md5-hmac

R1 (cfg-crypto-trans)#mode tunnel

- R1路由器加密圖的配置?

R1(config)#crypto map??c2 ?10 ?ipsec-isakmp

R1(config-crypto-map)#set peer 192.168.2.2

R1(config-crypto-map)#set transform-set c1

R1(config-crypto-map)#match address 101

- R1路由器定義感興趣流量?

R1(config)#access-list 101 permit ip 10.1.20.0??0.0.0.255 ?10.1.36.0 ?0.0.0.255

- R1路由器加密圖綁定到接口?

R1(config)#interface e0/0?

R1(config-if)#crypto map?c2?

- R2路由器IpSec配置?

R2(config)#crypto isakmp enable (optional)默認啟用?

- R2路由器IpSec isakmp 配置(階段一的策略)?

R2(config)#crypto isakmp policy 10

R2(config-isakmp)#hash md5

R2(config-isakmp)#authentication pre-share

R2(config-isakmp)#encryption 3des

R2(config-isakmp)#group 2

- R2路由器Pre-Share認證配置?

R2(config)#crypto isakmp key cisco?address 192.168.1.2?

- R2路由器IpSec變換集配置(階段二的策略)?

R2(config)#crypto ipsec transform-set c1?esp-3des esp-md5-hmac

R2(cfg-crypto-trans)#mode tunnel

- ?R2路由器加密圖的配置?

R2(config)#crypto map c2 10 ipsec-isakmp

R2(config-crypto-map)#set peer 192.168.1.2

?R2(config-crypto-map)#set transform-set c1

?R2(config-crypto-map)#match address 101

- R2路由器定義感興趣流量?

R2(config)#access-list 101 permit ip 10.1.36.0??0.0.0.255??10.1.20.0 ?0.0.0.255

- R2路由器加密圖綁定到接口?

R2(config)#interface e0/0

?R2(config-if)#crypto map??c2?

四?實驗總結?

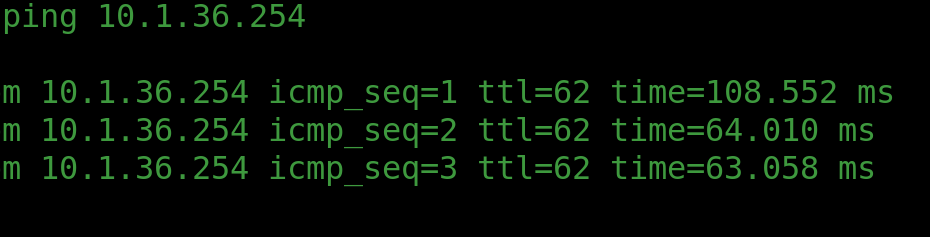

1、ping 10.1.20.1?

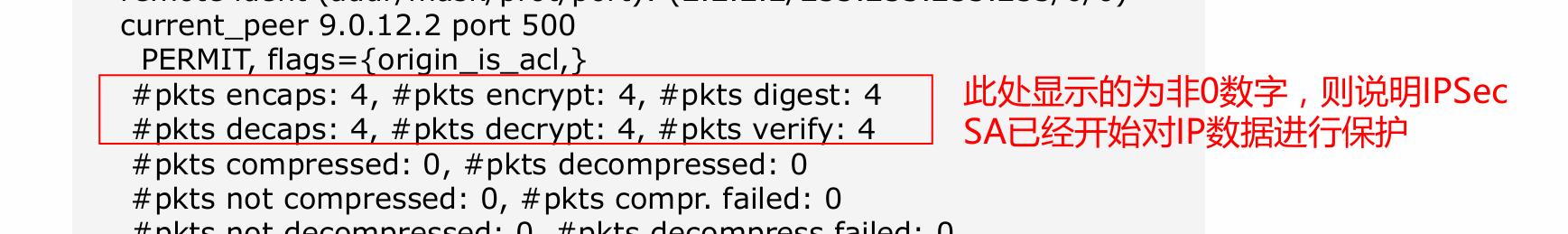

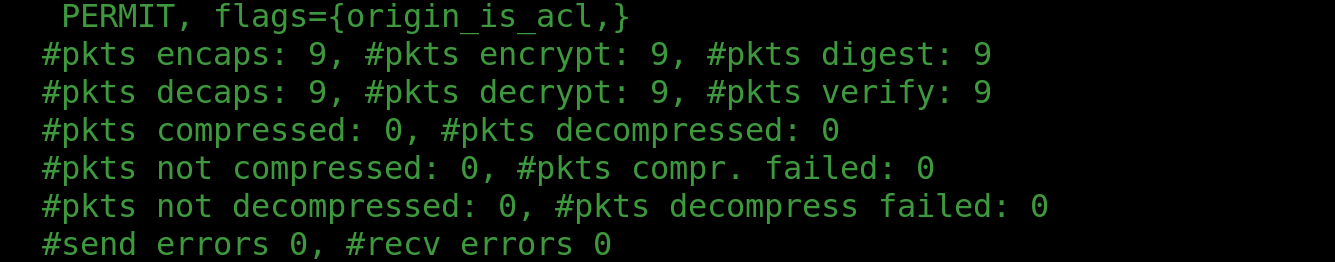

?2、show crypto ipsec sa

?

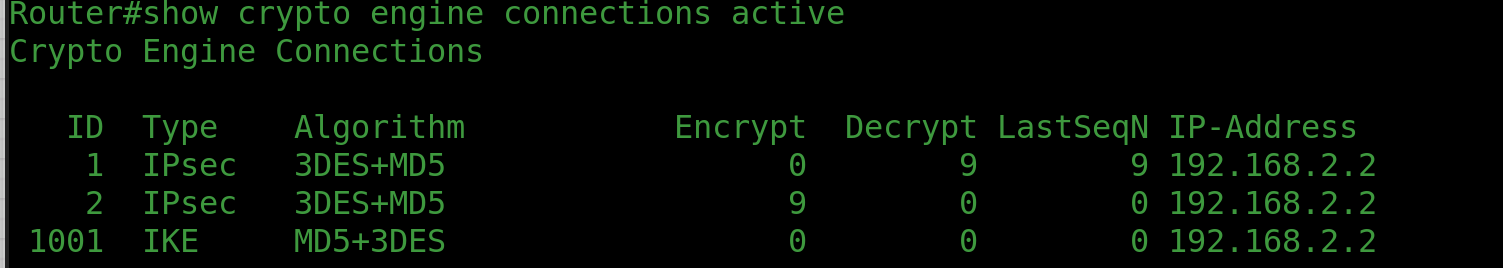

3、show crypto engine connections active

?

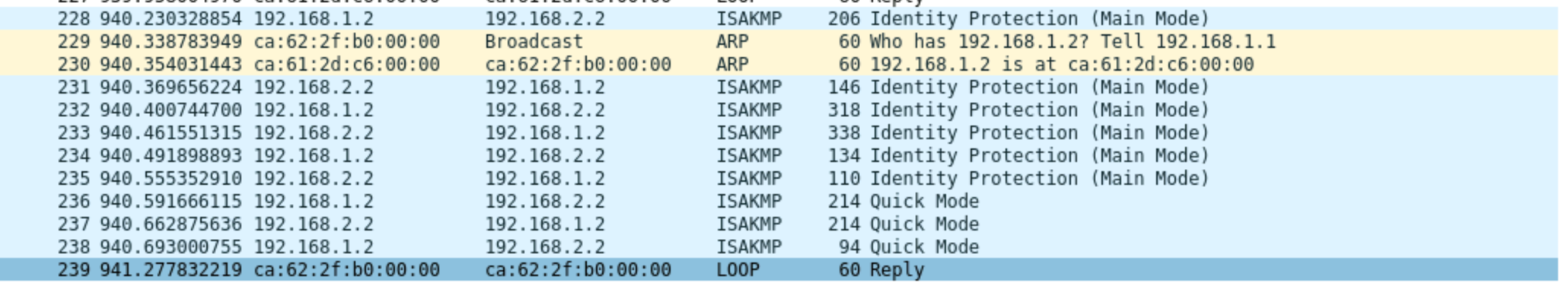

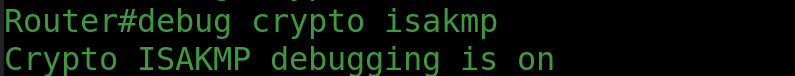

?4、debug crypto isakmp

?

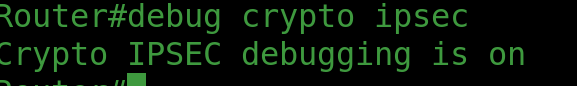

?5、debug crypto ipsec

?6. clear cryto ?sa ?刪除SA

總結

Cisco IOS Site-to-Site VPN 通過 IPSec 協議建立安全隧道,實現不同網絡間的加密通信。配置包括定義加密策略(如 IKE 階段 1 和階段 2 參數)、設置訪問控制列表(ACL)指定流量、應用加密映射到接口。支持預共享密鑰或證書認證,確保數據完整性和機密性

)

)