一、實驗拓撲?

二、實驗需求?

1,內網Ip地址使用172.16.0.0/16分配

2,sw1和SW2之間互為備份

3, VRRP/STP/VLAN/Eth-trunk均使用

4,所有Pc均通過DHCP獲取IP地址

5,ISP只能配置IP地址

6,所有電腦可以正常訪問IsP路由器環回

三、需求分析

1、設備連接需求

- 二層交換機(LSW3、LSW4)通過接入鏈路(access)連接終端 PC,劃分不同 VLAN(VLAN2、VLAN3);三層交換機(SW1、SW2)與二層交換機間通過干道鏈路(trunk)連接,實現跨交換機 VLAN 通信。

- 三層交換機 SW1 與 SW2 之間部署 Eth-trunk 鏈路聚合,提升鏈路帶寬與冗余備份能力。

2、內網地址分配

- 基于 172.16.0.0/16 內網地址,劃分 VLAN 子網:

- VLAN2:172.16.0.0/26,虛擬網關 172.16.0.62/26;

- VLAN3:172.16.0.64/26,虛擬網關 172.16.0.126/26;

- VLAN10:172.16.0.128/26;

- VLAN20:172.16.0.192/26。

- 三層交換機接口地址:SW1 的 VLANIF2 為 172.16.0.1/26,VLANIF3 為 172.16.0.65/26;SW2 的 VLANIF2 為 172.16.0.2/26,VLANIF3 為 172.16.0.66/26。

3、鏈路與網關冗余

- Eth-trunk 聚合:SW1 與 SW2 之間通過 Eth-trunk 實現鏈路聚合,提升帶寬并保障鏈路冗余。

- VRRP 備份:在 VLAN2、VLAN3 的網關部署 VRRP,SW1 與 SW2 互為備份,確保網關高可用性。

- STP 防環:所有交換機配置 STP 協議,消除二層環路,保障網絡穩定性。

4、DHCP 自動分配

- 在 SW1、SW2 的 VLANIF2、VLANIF3 接口上部署 DHCP 服務,所有 PC 通過 DHCP 自動獲取 IP 地址,實現即插即用。

5、跨網絡通信和ISP 配置約束

- 配置三層交換機的 VLANIF 接口,實現 VLAN 間路由。

- 在路由器 R1、三層交換機 SW1、SW2 上配置路由協議(如 OSPF),打通內網到 ISP 的路由路徑,確保所有 PC 可訪問 ISP 路由器的環回地址。

- ISP 僅配置自身 IP 地址,不參與復雜路由協議,依賴內網設備完成路由互通。

6、VLAN 劃分與隔離

- 二層交換機創建 VLAN2、VLAN3,通過 access 接口連接對應 PC;三層交換機創建 VLAN10、VLAN20,用于特殊業務或接口劃分。

- 交換機間通過 trunk 鏈路傳輸多 VLAN 流量,確保 VLAN 業務跨設備延伸。

四、實驗步驟

1、二層設備上的VLAN配置

#交換機3 上的配置

[SW3]vlan batch 2 to 3

交換機與客戶端之間配置access

[SW3-GigabitEthernet0/0/1]p l a

[SW3-GigabitEthernet0/0/1]p d v 2

[SW3-GigabitEthernet0/0/2]p l a

[SW3-GigabitEthernet0/0/2]p d v 3交換機之間配置trunk

[SW3]port-group group-member g0/0/3 g0/0/4

[SW3-port-group]p l t

[SW3-GigabitEthernet0/0/3]p l t

[SW3-GigabitEthernet0/0/4]p l t

[SW2-port-group]p t a v 2 3

[SW2-GigabitEthernet0/0/3]p t a v 2 3

[SW2-GigabitEthernet0/0/4]p t a v 2 3#交換機4 上面的配置

[SW4]vlan batch 2 to 3

[SW4-GigabitEthernet0/0/1]p l a

[SW4-GigabitEthernet0/0/1]p d v 2

[SW4-GigabitEthernet0/0/2]p l a

[SW4-GigabitEthernet0/0/2]p d v 3[SW4]port-group group-member g0/0/3 g0/0/4

[SW4-port-group]p l t

[SW4-GigabitEthernet0/0/3]p l t

[SW4-GigabitEthernet0/0/4]p l t

[SW4-port-group]p t a v 2 3

[SW4-GigabitEthernet0/0/3]p t a v 2 3

[SW4-GigabitEthernet0/0/4]p t a v 2 3

2、三層設備上面的VLAN配置

#創建VLAN,干道之間配置trunk,SW1和SW2之間配置Eth-trunk聚合,與路由器接口配置access

[SW1]v b 2 3 10 20

[SW1]int Eth-Trunk 0

[SW1-Eth-Trunk0]trun

[SW1-Eth-Trunk0]trunkport g 0/0/1 0/0/2[SW1]port-group group-member g0/0/3 to g0/0/4

[SW1-port-group]port link-type trunk

[SW1-GigabitEthernet0/0/3]port link-type trunk

[SW1-GigabitEthernet0/0/4]port link-type trunk

[SW1-port-group]p t a v 2 3

[SW1-GigabitEthernet0/0/3]p t a v 2 3

[SW1-GigabitEthernet0/0/4]p t a v 2 3 [SW1-Eth-Trunk0]int g0/0/5

[SW1-GigabitEthernet0/0/5]p l ac

[SW1-GigabitEthernet0/0/5]port default vlan 10[SW2]v b 2 3 10 20

[SW2]int Eth-Trunk 0

[SW2-Eth-Trunk0]tru

[SW2-Eth-Trunk0]trunkport g 0/0/1 0/0/2[SW2]port-group group-member g0/0/3 to g0/0/4

[SW2-port-group]p l trunk

[SW2-GigabitEthernet0/0/3]p l trunk

[SW2-GigabitEthernet0/0/4]p l trunk

[SW2-port-group]p t a v 2 3

[SW2-GigabitEthernet0/0/3]p t a v 2 3

[SW2-GigabitEthernet0/0/4]p t a v 2 3[SW2-Eth-Trunk0]int g0/0/5

[SW2-GigabitEthernet0/0/5]p l ac

[SW2-GigabitEthernet0/0/5]port default vlan 20?3、配置IP

#創建vlanif,配置IP

[SW1]interface Vlanif 2

[SW1-Vlanif2]ip add 172.16.0.1 26

[SW1-Vlanif2]int v 3

[SW1-Vlanif3]ip add 172.16.0.65 26

[SW1]int v 10

[SW1-Vlanif10]ip add 172.16.0.129 26[SW2]int v 2

[SW2-Vlanif2]ip add 172.16.0.2 26

[SW2-Vlanif2]int v 3

[SW2-Vlanif3]ip add 172.16.0.66 26

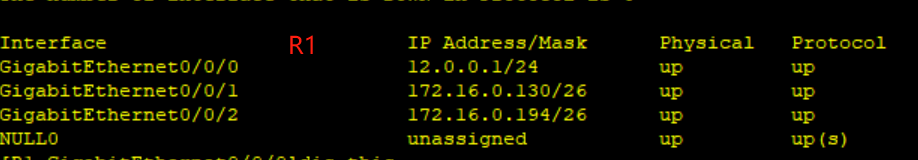

[SW2-Vlanif20]ip add 172.16.0.193 26#R1的IP配置

[R1-GigabitEthernet0/0/1]ip add 172.16.0.130 26

[R1-GigabitEthernet0/0/1]int g 0/0/2

[R1-GigabitEthernet0/0/2]ip add 172.16.0.194 26

[R1-GigabitEthernet0/0/2]int g 0/0/0

[R1-GigabitEthernet0/0/0]ip add 12.0.0.1 24#ISP的IP配置

[ISP]int? g 0/0/0

[ISP-GigabitEthernet0/0/0]ip add 12.0.0.2 24

[ISP-GigabitEthernet0/0/0]int l0

[ISP-LoopBack0]ip add 2.2.2.2 24 ?

?

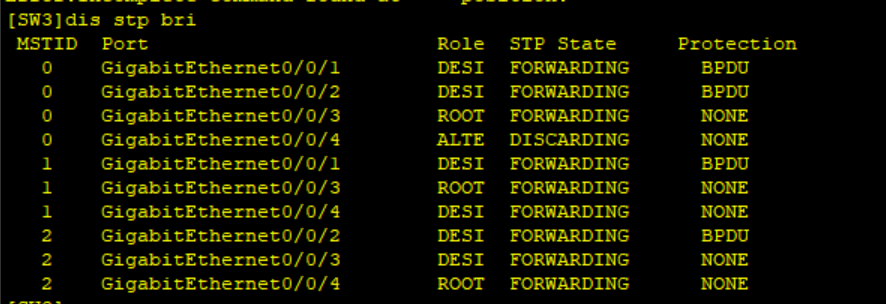

?4、?所有交換機配置SMTP,準備根橋

?4、?所有交換機配置SMTP,準備根橋

[SW1]stp enable?

[SW1]stp mode mstp

[SW1]stp region-configuration

[SW1-mst-region]region-name aa

[SW1-mst-region]instance 1 vlan 2

[SW1-mst-region]instance 2 vlan 3

[SW1-mst-region]active region-configuration[SW2]stp enable?

[SW2]stp mode mstp

[SW2]stp region-configuration

[SW2-mst-region]region-name aa

[SW2-mst-region]instance 1 vlan 2

[SW2-mst-region]instance? 2 vlan 3

[SW2-mst-region]active region-configuration[SW3]stp enable

[SW3]stp mode mstp

[SW3]stp region-configuration

SW3-mst-region]region-name aa

[SW3-mst-region]instance 1 vlan 2

[SW3-mst-region]instance 2 vlan 3

[SW3-mst-region]active region-configuration[SW4]stp enable

[SW4]stp mode mstp

[SW4]stp region-configuration

[SW4-mst-region]region-name? aa

[SW4-mst-region]instance 1 vlan 2

[SW4-mst-region]instance 2 vlan 3

[SW4-mst-region]active region-configuration準備根橋:[SW1]stp instance 1 root primary

[SW2]stp instance? 1 root secondary

[SW1]stp instance 2 root secondary

[SW2]stp instance 2 root primary連有pc,需要做邊緣端口的保護:

[SW3]port-group group-member GigabitEthernet 0/0/1 to 0/0/2

[SW3-port-group]stp edged-port enable

[SW3-GigabitEthernet0/0/1]stp edged-port enable

[SW3-GigabitEthernet0/0/2]stp edged-port enable

[SW3]stp bpdu-protection

[SW4]port-group group-member GigabitEthernet 0/0/1 to g 0/0/2

[SW4-port-group]stp enable

[SW4-GigabitEthernet0/0/1]stp enable

[SW4-GigabitEthernet0/0/2]stp enable

[SW4-port-group]stp edged-port enable

[SW4-GigabitEthernet0/0/1]stp edged-port enable

[SW4-GigabitEthernet0/0/2]stp edged-port enable

[SW4]stp bpdu-protection然后通過dis stp bri檢查?

?

?

5、在SW1和SW2上面配置vrrp?

[SW1]int v 2

[SW1-Vlanif2]vrrp vrid 1 virtual-ip 172.16.0.62

[SW1-Vlanif2]vrrp vrid 1 priority 120

[SW1-Vlanif2]vrrp vrid 1 track interface g0/0/5 reduced 30

[SW1]int v 3

[SW1-Vlanif3]vrrp vrid 2 virtual-ip 172.16.0.126[SW2]int v 2

[SW2-Vlanif2]vrrp vrid 1 virtual-ip 172.16.0.62

[SW2-Vlanif2]int v 3

[SW2-Vlanif3]vrrp vrid 2 virtual-ip 172.16.0.126

[SW2-Vlanif3]vrrp vrid 2 priority 120

[SW2-Vlanif3]vrrp vrid 2 track interface Vlanif 20 reduced 30然后通過dis vrrp bri 去查看他的配置情況?

6、做DHCP,分別在SW1和SW2的vlanif2\3上面激活DHCP?

[SW1]dhcp enable

[SW1]ip pool pool_vlan2

[SW1-ip-pool-pool_vlan2]network 172.16.0.0 mask 26

[SW1-ip-pool-pool_vlan2]gateway-list 172.16.0.62

[SW1-ip-pool-pool_vlan2]dns-list 8.8.8.8[SW1]int vl ?2

[SW1-Vlanif2]dhcp select global[SW2]dhcp enable

[SW2]ip pool pool_vlan2

[SW2-ip-pool-pool_vlan2]network 172.16.0.0 mask 26

[SW2-ip-pool-pool_vlan2]gateway-list 172.16.0.62

[SW2-ip-pool-pool_vlan2]dns-list 8.8.8.8

[SW2-ip-pool-pool_vlan2]int v 2

[SW2-Vlanif2]dhcp select global[SW1]ip pool pool_vlan3

[SW1-ip-pool-pool_vlan3]netw 172.16.0.64 mask 26

[SW1-ip-pool-pool_vlan3]gateway-list 172.16.0.126

[SW1-ip-pool-pool_vlan3]dns-list 8.8.8.8

[SW1]int v 3

[SW1-Vlanif3]dhcp select global[SW2]ip pool pool_vlan3

[SW2-ip-pool-pool_vlan3]netw 172.16.0.64 mask 26

[SW2-ip-pool-pool_vlan3]gateway-list 172.16.0.126

[SW2-ip-pool-pool_vlan3]dns-list 8.8.8.8

[SW2-ip-pool-pool_vlan3]int v 3

[SW2-Vlanif3]dhcp select global?通過dis ip pool查看創建情況:

然后查看PC機是否獲得地址:?

?

? ?

?

7、R1、SW1、SW2配置路由協議

[R1]ospf 1 router-id 1.1.1.1

[R1-ospf-1]area 0

[R1-ospf-1-area-0.0.0.0]ne

[R1-ospf-1-area-0.0.0.0]network 172.16.0.128 0.0.0.63

[R1-ospf-1-area-0.0.0.0]network 172.16.0.192 0.0.0.63[SW1]ospf 1 router-id 2.2.2.2

[SW1-ospf-1]a 0

[SW1-ospf-1-area-0.0.0.0]ne 172.16.0.128 0.0.0.63

[SW1-ospf-1-area-0.0.0.0]ne 172.16.0.0 0.0.0.63

[SW1-ospf-1-area-0.0.0.0]ne 172.16.0.64 0.0.0.63[SW2]ospf 1 router-id 3.3.3.3

[SW2-ospf-1]a 0

[SW2-ospf-1-area-0.0.0.0]ne 172.16.0.192 0.0.0.63

[SW2-ospf-1-area-0.0.0.0]ne 172.16.0.0 0.0.0.63

[SW2-ospf-1-area-0.0.0.0]ne 172.16.0.64? 0.0.0.63通過dis ospf? peer? bri 查看配置:?

8、內外網通信

[R1]ip route-static 0.0.0.0 0 12.0.0.2

[R1]acl 2000

[R1-acl-basic-2000]rule permit source 172.16.0.0 0.0.0.255

[R1]int g 0/0/0

[R1-GigabitEthernet0/0/0]nat outbound 2000

[R1]ospf 1

[R1-ospf-1]default-route-advertise--下發一條默認缺省查看路由表:?

?

?

五、實驗結果

通過ping ISP路由器的環回接口進行測試:

列表練習題)

)

—— 僅服務端模塊和快照)