2021年全國職業院校技能大賽高職組

“信息安全管理與評估”賽項

任務書1

- 賽項時間

共計X小時。

- 賽項信息

- 賽項內容

| 競賽階段 | 任務階段 | 競賽任務 | 競賽時間 | 分值 |

| 第一階段 平臺搭建與安全設備配置防護 | 任務1 | 網絡平臺搭建 | ||

| 任務2 | 網絡安全設備配置與防護 | |||

| 第二階段 系統安全攻防及運維安全管控 | 任務1 | PWN:Linux系統滲透測試 | ||

| 任務2 | Web安全測試:代碼審計 | |||

| 任務3 | 逆向工程:Windows PE | |||

| 任務4 | PWN:Windows系統滲透測試 | |||

| 任務5 | 逆向工程:Linux ELF | |||

| 任務6 | 大數據與機器學習應用:Web安全測試 | |||

| 第三階段 分組對抗 | 系統加固 | |||

| 系統攻防 | ||||

本次大賽,各位選手需要完成三個階段的任務,其中第一個階段需要按裁判組專門提供的U盤中的“XXX-答題模板”提交答案。第二、三階段請根據現場具體題目要求操作。

選手首先需要在U盤的根目錄下建立一個名為“GWxx”的文件夾(xx用具體的工位號替代),賽題第一階段所完成的“XXX-答題模板”放置在文件夾中。

例如:08工位,則需要在U盤根目錄下建立“GW08”文件夾,并在“GW08”文件夾下直接放置第一個階段的所有“XXX-答題模板”文件。

特別說明:只允許在根目錄下的“GWxx”文件夾中體現一次工位信息,不允許在其他文件夾名稱或文件名稱中再次體現工位信息,否則按作弊處理。

- 賽項環境設置

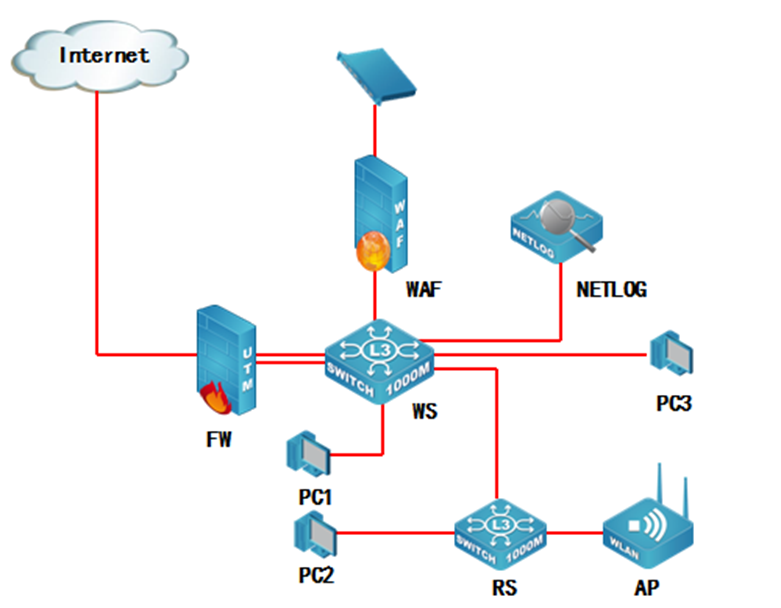

- 網絡拓撲圖

- 網絡拓撲圖

-

- IP地址規劃表

| 設備名稱 | 接口 | IP地址 | 對端設備 |

| 防火墻FW | ETH0/1 | 9.0.0.1/30 (Trust安全域) | WS |

| ETH0/2 | 10.0.0.1/30 (untrust安全域) | ||

| ETH0/3 | 11.0.0.1/30 (Trust安全域) | WS | |

| ETH0/4 | 12.0.0.1/30 (Trust安全域) | WS | |

| ETH0/5 | 218.5.18.1/27(untrust安全域) | INTERNET | |

| SSL Pool | 192.168.10.1/24 可用IP數量為20 | SSL VPN地址池 | |

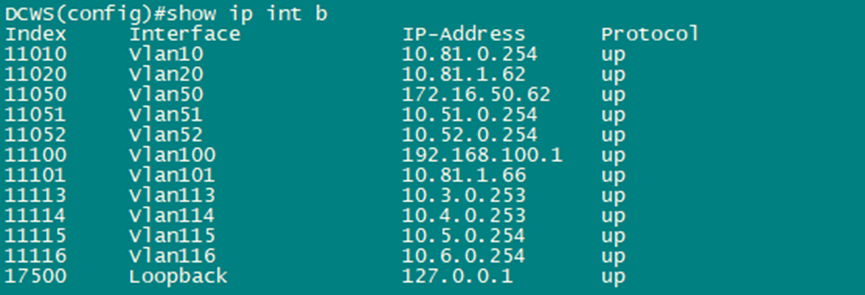

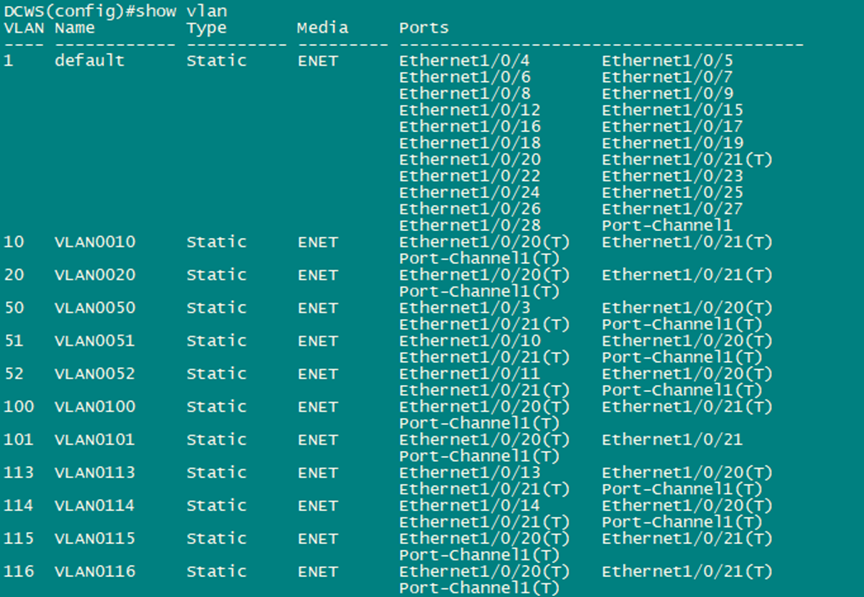

| 三層無線交換機 WS | ETH1/0/1-2 | 10.0.0.2/30 | FW |

| VLAN 51 ETH1/0/3 | 10.0.0.10/30 | NETLOG | |

| VLAN 52 ETH1/0/22 | 172.16.100.1/24 | WAF | |

| VLAN 10 | 172.16.10.1/24 | 無線1 | |

| VLAN 20 | 172.16.20.1/25 | 無線2 | |

| VLAN 30 ETH1/0/3 | 172.16.30.1/26 | PC1 | |

| VLAN 50 ETH1/0/5 | 172.16.50.1/26 | PC3 | |

| ETH1/0/20 VLAN 100 | 192.168.100.1/24 | RS | |

| 三層交換機 RS | ETH1/0/1 VLAN 100 | 192.168.100.254/24 | WS |

| 無線管理VLAN VLAN 101 ETH1/0/2 | 192.168.101.1/24 | AP | |

| VLAN 40 ETH1/0/4 | 172.16.40.1/26 | PC2 | |

| 日志服務器NETLOG | ETH2 | 10.0.0.9/30 | WS |

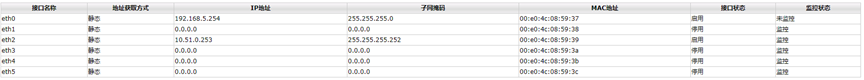

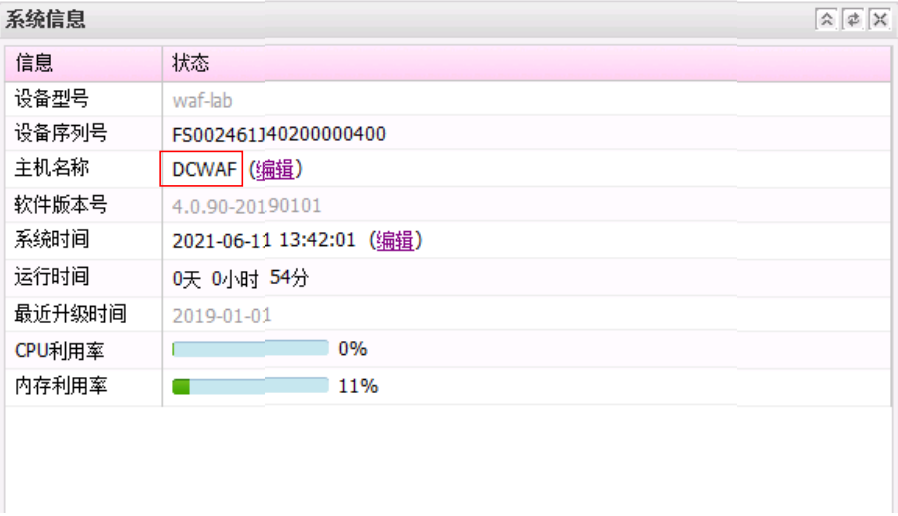

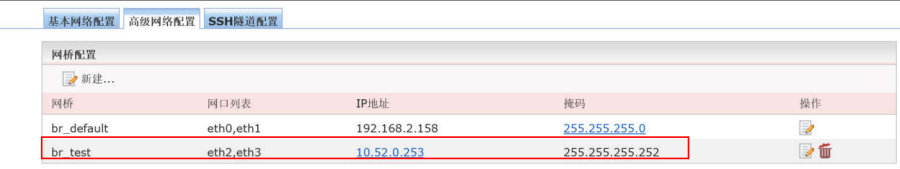

| WEB應用防火墻WAF | ETH2 | 172.16.100.2/24 | |

| ETH3 | RS | ||

| 堡壘服務器 | - | - | WAF |

-

- 設備初始化信息

| 設備名稱 | 管理地址 | 默認管理接口 | 用戶名 | 密碼 |

| 防火墻FW | http://192.168.1.1 | ETH0 | admin | admin |

| 網絡日志系統NETLOG | https://192.168.5.254 | ETH0 | admin | 123456 |

| WEB應用防火墻WAF | https://192.168.45.1 | ETH5 | admin | admin123 |

| 三層交換機RS | - | Console | - | - |

| 無線交換機WS | - | Console | - | - |

| 堡壘服務器 | - | - | - | |

| 備注 | 所有設備的默認管理接口、管理IP地址不允許修改; 如果修改對應設備的缺省管理IP及管理端口,涉及此設備的題目按 0 分處理。 | |||

- 第一階段任務書

任務1:網絡平臺搭建

| 題號 | 網絡需求 |

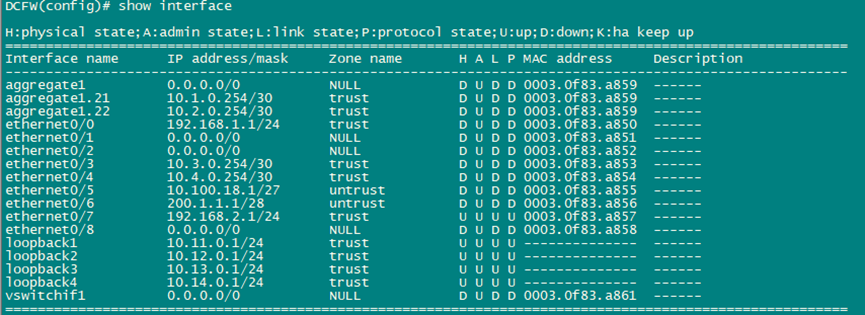

| 1 | 根據網絡拓撲圖所示,按照IP地址參數表,對FW的名稱、各接口IP地址進行配置。

|

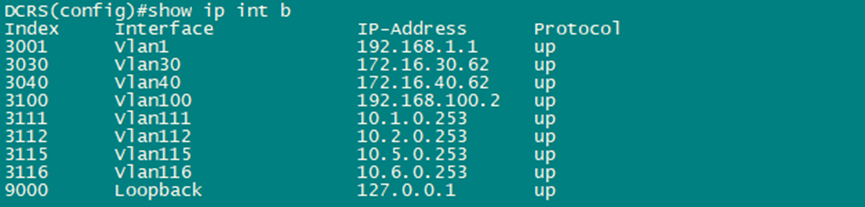

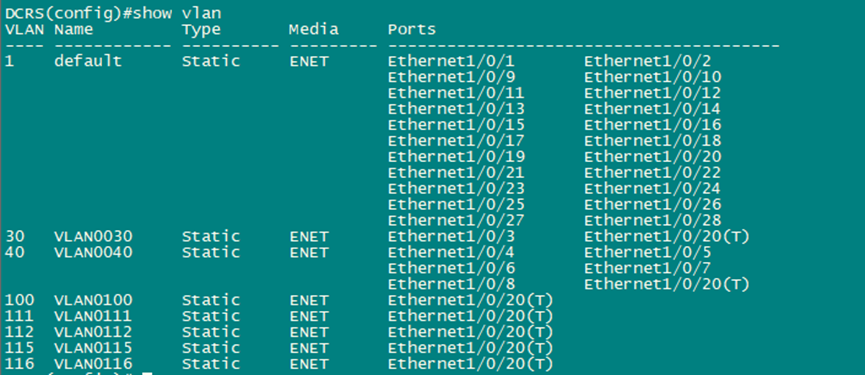

| 2 | 根據網絡拓撲圖所示,按照IP地址參數表,對RS的名稱進行配置,創建VLAN并將相應接口劃入VLAN。

|

| 3 | 根據網絡拓撲圖所示,按照IP地址參數表,對RS各接口IP地址進行配置。 |

| 4 | 根據網絡拓撲圖所示,按照IP地址參數表,對WS的各接口IP地址進行配置。 |

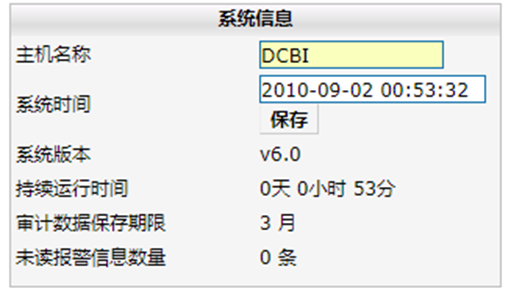

| 5 | 根據網絡拓撲圖所示,按照IP地址參數表,對NETLOG的名稱、各接口IP地址進行配置。 |

| 6 | 根據網絡拓撲圖所示,按照IP地址參數表,對WAF的名稱、各接口IP地址進行配置。 |

任務2:網絡安全設備配置與防護

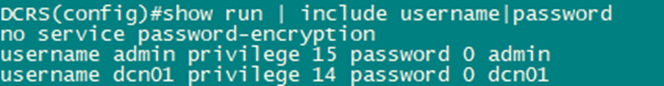

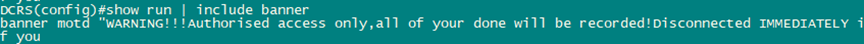

- RS和WS開啟telnet登錄功能,配置使用telnet方式登錄終端界面前顯示如下授權信息:“WARNING!!! Authorised access only, all of your done will be recorded! Disconnected IMMEDIATELY if you are not an authorised user! Otherwise, we retain the right to pursue the legal responsibility”。

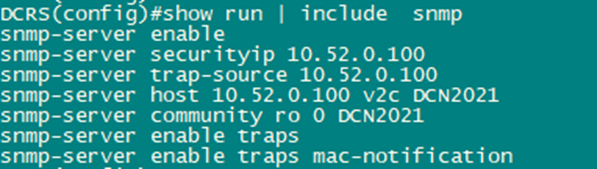

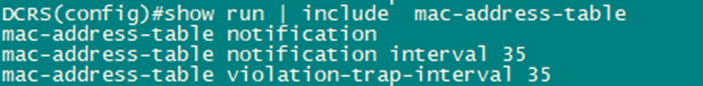

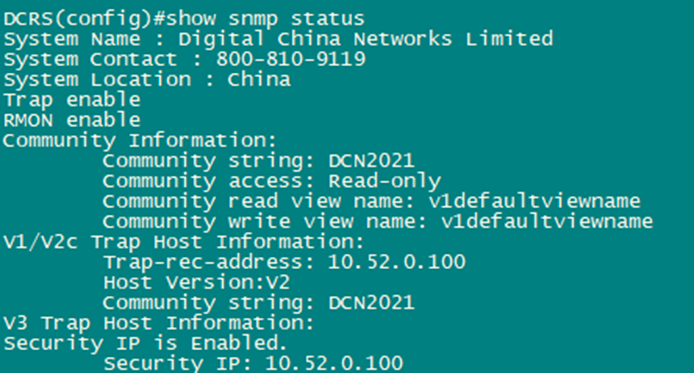

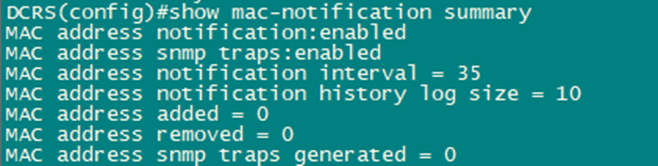

- 總部部署了一套網管系統實現對核心RS進行管理,網管系統IP為:172.16.100.21,讀團體值為:ABC2021,版本為V2C, RS Trap信息實時上報網管,當MAC地址發生變化時,也要立即通知網管發生的變化,每35s發送一次;

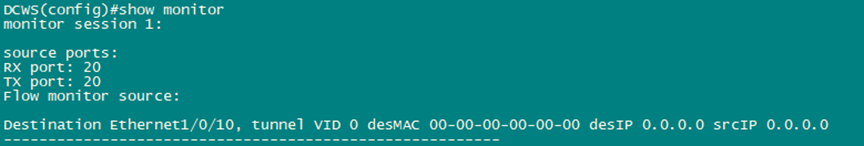

- RS出口往返流量發送給NETLOG,由NETLOG對收到的數據進行用戶所要求的分析;

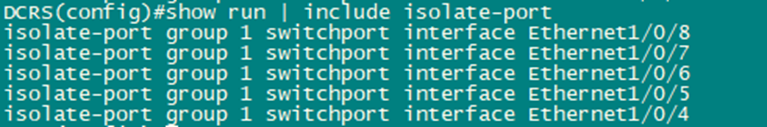

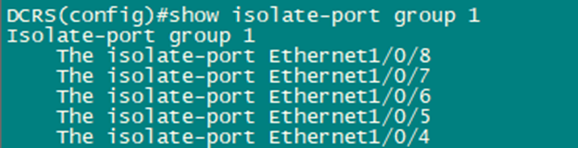

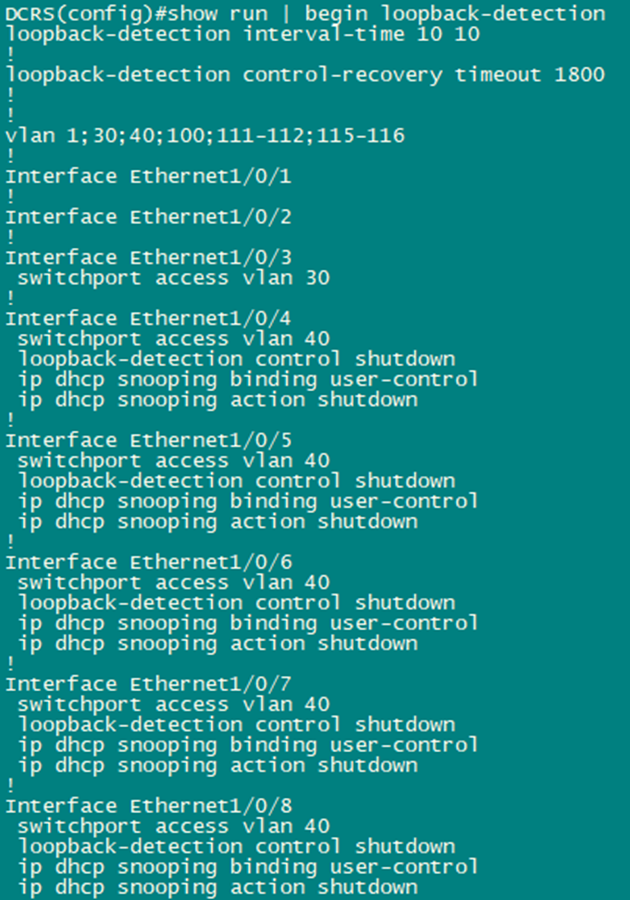

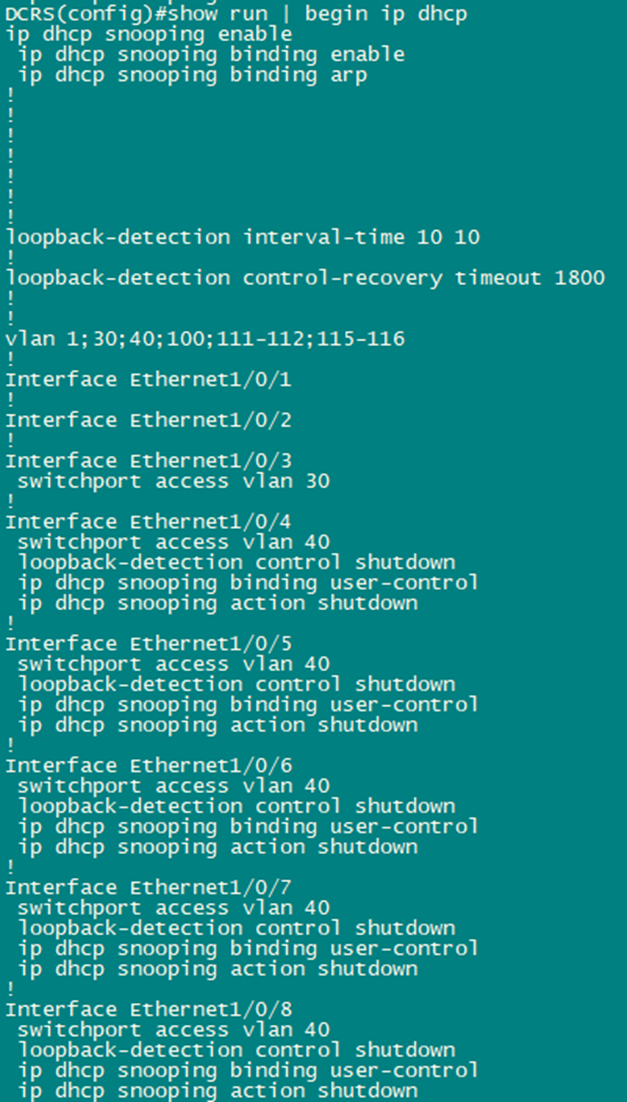

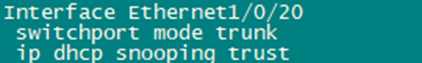

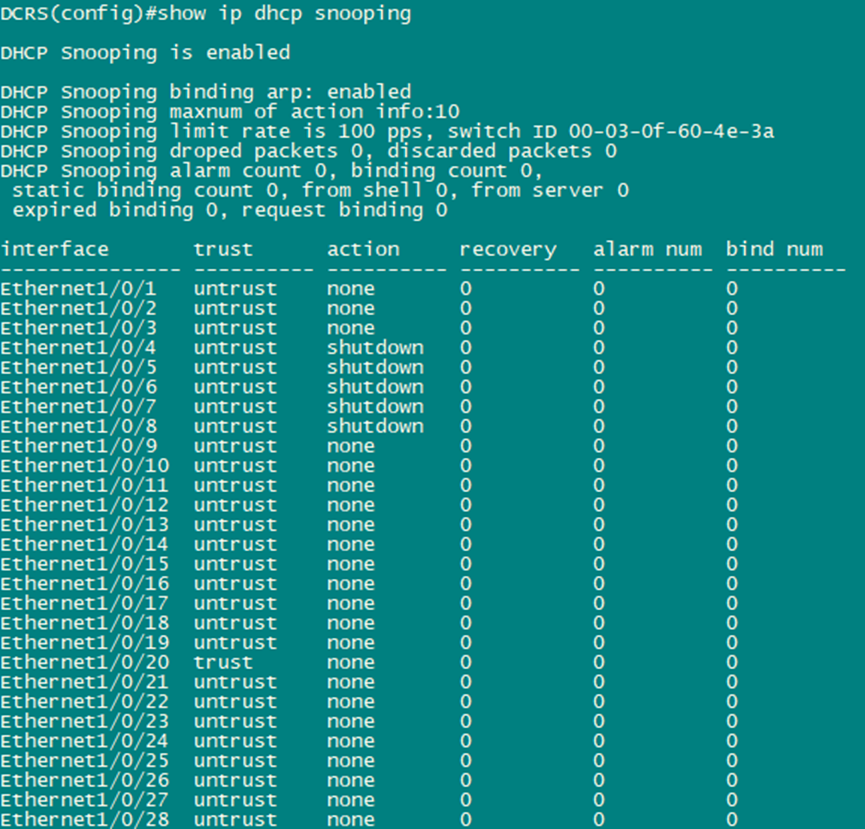

- 對RS上VLAN40開啟以下安全機制:

業務內部終端相互二層隔離,啟用環路檢測,環路檢測的時間間隔為10s,發現環路以后關閉該端口,恢復時間為30分鐘; 如私設DHCP服務器關閉該端口;防止ARP欺騙攻擊;

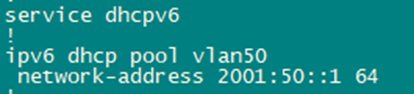

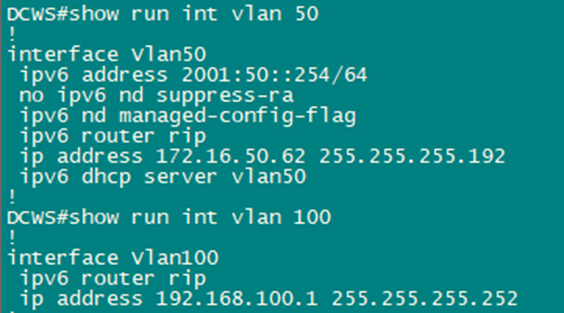

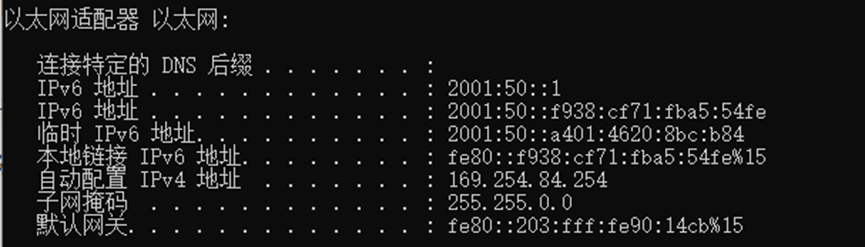

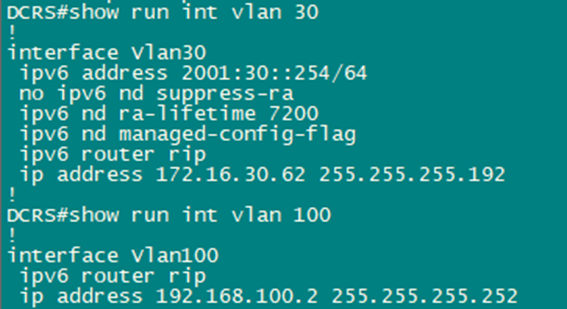

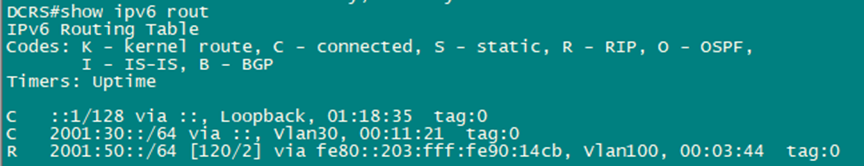

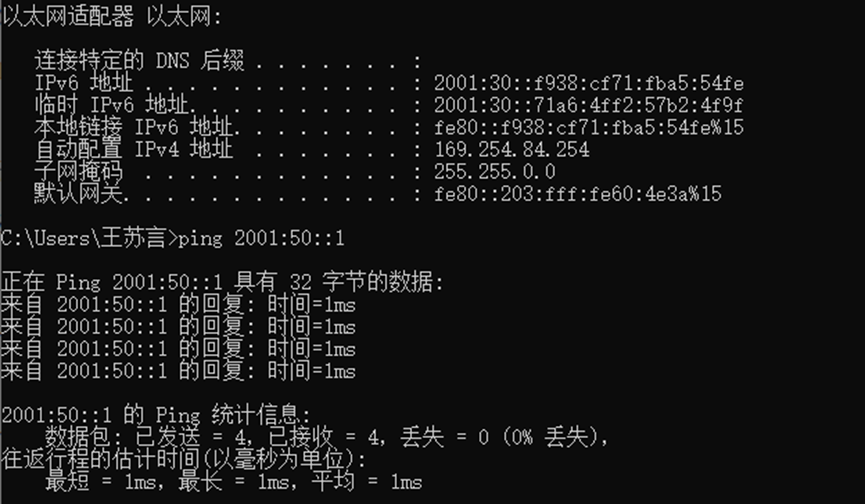

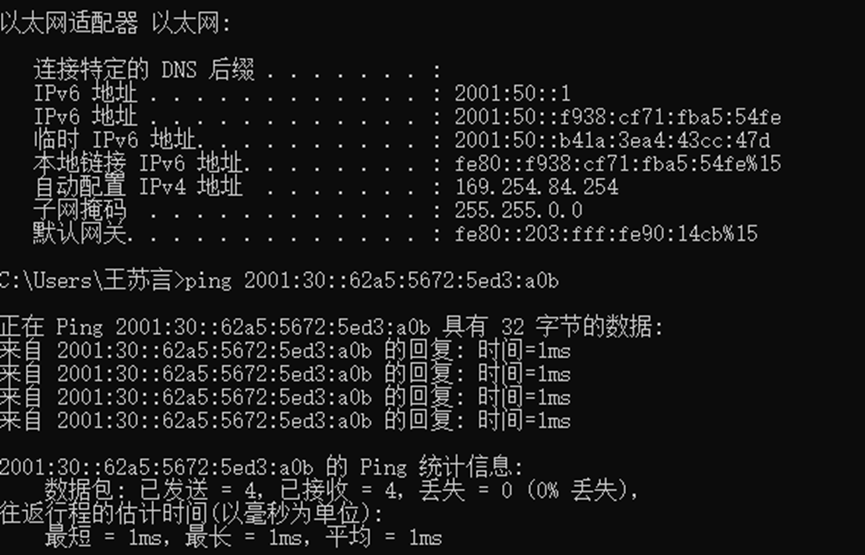

WS與RS之間配置RIPng, 是VLAN30與VLAN50可以通過IPv6通信;

IPv6業務地址規劃如下,其它IPv6地址自行規劃:

| 業務 | IPV6地址 |

| VLAN30 | 2001::30::254/64 |

| VLAN50 | 2001::50::254/64 |

![]()

![]()

需要其他類型賽題答案和視頻詳解的可私聊博主

使用HIDL方法)

Python中JSON的妙用:詳解序列化與反序列化原理及實戰案例)

掌控財務:智能理財管理指南)