一項快速發展的惡意廣告活動最初通過 Meta 的廣告網絡針對 Windows 用戶,現已將其范圍擴展到 Android 設備,推廣偽裝成合法交易應用程序的 Brokewell 惡意軟件的高級版本。

Bitdefender Labs 警告稱,此次移動攻擊活動目前已在全球范圍內展開,并構成了迄今為止最嚴重的 Android 惡意軟件威脅之一。

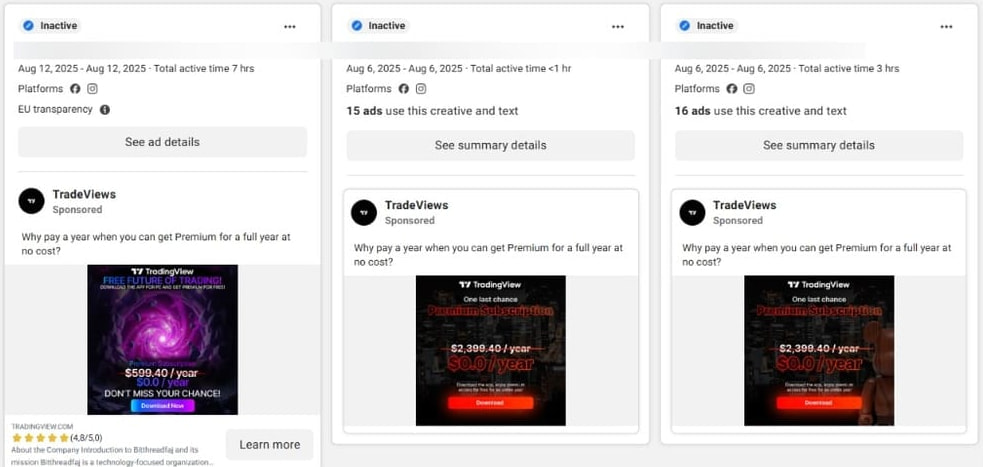

自2025年7月22日以來,Bitdefender已識別出超過75條針對Android用戶的惡意Facebook廣告,據報道,這些廣告在歐盟各地的曝光次數已達數萬次。這些惡意廣告模仿了TradingView的官方品牌,在某些情況下,甚至將其與特定文化背景的圖像(例如Labubu卡通)相結合,以最大限度地吸引用戶。

使用 Labubu 品牌來增加參與度的欺騙性廣告

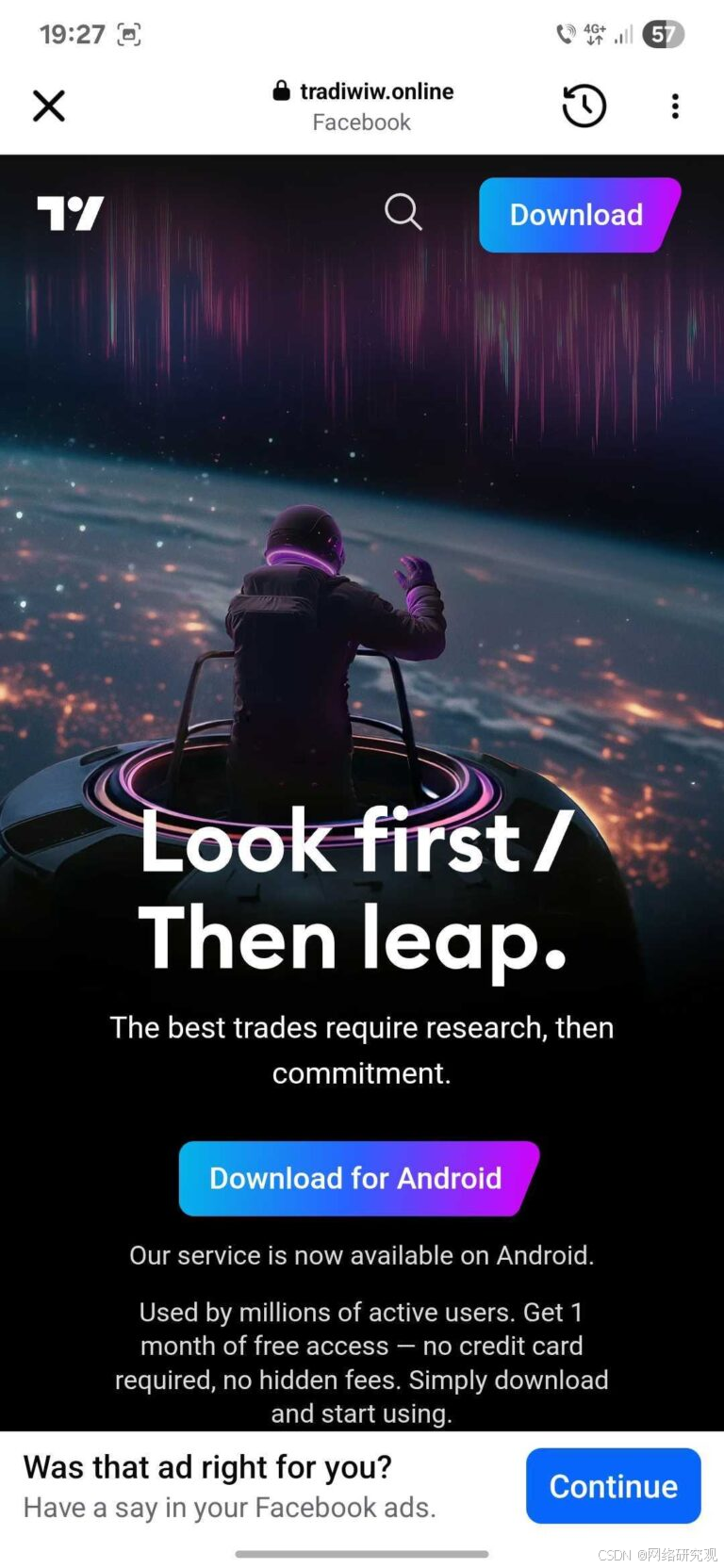

點擊這些廣告的安卓用戶會被重定向到 new-tw-view[.]online 的釣魚頁面,該頁面與真正的 TradingView 網站非常相似。受害者會從該頁面被誘騙從 tradiwiw[.]online/tw-update.apk 下載惡意 APK 文件。下載的 APK 文件會充當植入程序,安裝輔助負載,并用虛假的更新提示掩蓋其活動。

模仿真實 TradingView 門戶的惡意網站

該惡意軟件會請求侵入性權限,包括輔助功能服務,并在 YouTube 等熱門應用上疊加欺騙性信息,以竊取用戶輸入。它甚至會提示輸入設備鎖屏 PIN 碼,從而實現進一步的控制和未經授權的訪問。

Brokewell間諜軟件

此次投放的惡意軟件是Brokewell

的全新增強版,Brokewell 是一款功能齊全的 Android 間諜軟件和遠程訪問木馬 (RAT)。它旨在通過 Tor 和 WebSockets 進行金融盜竊、設備監控以及命令與控制通信。一旦獲得必要的權限,Brokewell 可以:

- 竊取加密貨幣(BTC、ETH、USDT)、IBAN 和錢包地址

- 攔截短信,包括 2FA 和銀行短信

- 從 Google Authenticator 和電子郵件收件箱(Gmail、Outlook、Yahoo)抓取數據

- 錄制音頻和視頻、截取屏幕截圖并傳輸攝像頭信號

- 記錄擊鍵和剪貼板內容

- 覆蓋虛假登錄屏幕以竊取憑證

- 控制設備操作,例如發送短信、撥打電話或卸載應用程序

它通過使用兩個本機庫和通過反射加載的加密 .dex 有效負載來實現這一點,這使得檢測和逆向工程變得更加困難。

Meta 的作用

此次攻擊活動利用了 Meta 的 Facebook 廣告基礎設施,惡意攻擊者利用該基礎設施以數十種語言進行欺詐性推廣。此前針對 Windows 用戶的攻擊活動曾冒充幣安、Bitget、Metatrader、OKX 等品牌,甚至冒充唐納德·特朗普等公眾人物。

Bitdefender 的分析顯示,這些惡意廣告針對特定區域受眾,采用本地化語言、熱門金融品牌和特定文化背景的圖像,從而提高了成功率并逃避了懷疑。

Facebook Bitdefender上的惡意廣告樣本

此次攻擊活動的 Android 分支目標范圍較為狹窄,TradingView 是迄今為止唯一被冒充的品牌。但考慮到攻擊者過去的行為和慣常的攻擊策略,預計攻擊目標會更加廣泛。

Facebook 平臺運營商 Meta 尚未就這些廣告如何繞過其內部審核系統發表評論。其廣告網絡持續被濫用于惡意軟件傳播,引發了人們對該平臺安全控制的嚴重擔憂。

Bitdefender 建議用戶避免從 Google Play 之外的平臺側載 APK,并在看到“免費高級版”廣告時保持警惕。在下載任何內容之前,請務必驗證 URL,確保您位于官方項目域名下;在安裝過程中,請留意高風險權限請求,例如無障礙服務請求。

:Android安全架構深度剖析 - 從內核到應用的全棧防護)

】系統工程與信息系統基礎上:系統工程基礎概念)

![[p2p-Magnet] 隊列與處理器 | DHT路由表](http://pic.xiahunao.cn/[p2p-Magnet] 隊列與處理器 | DHT路由表)

))