[reverse]內涵的文件

文件運行看一下

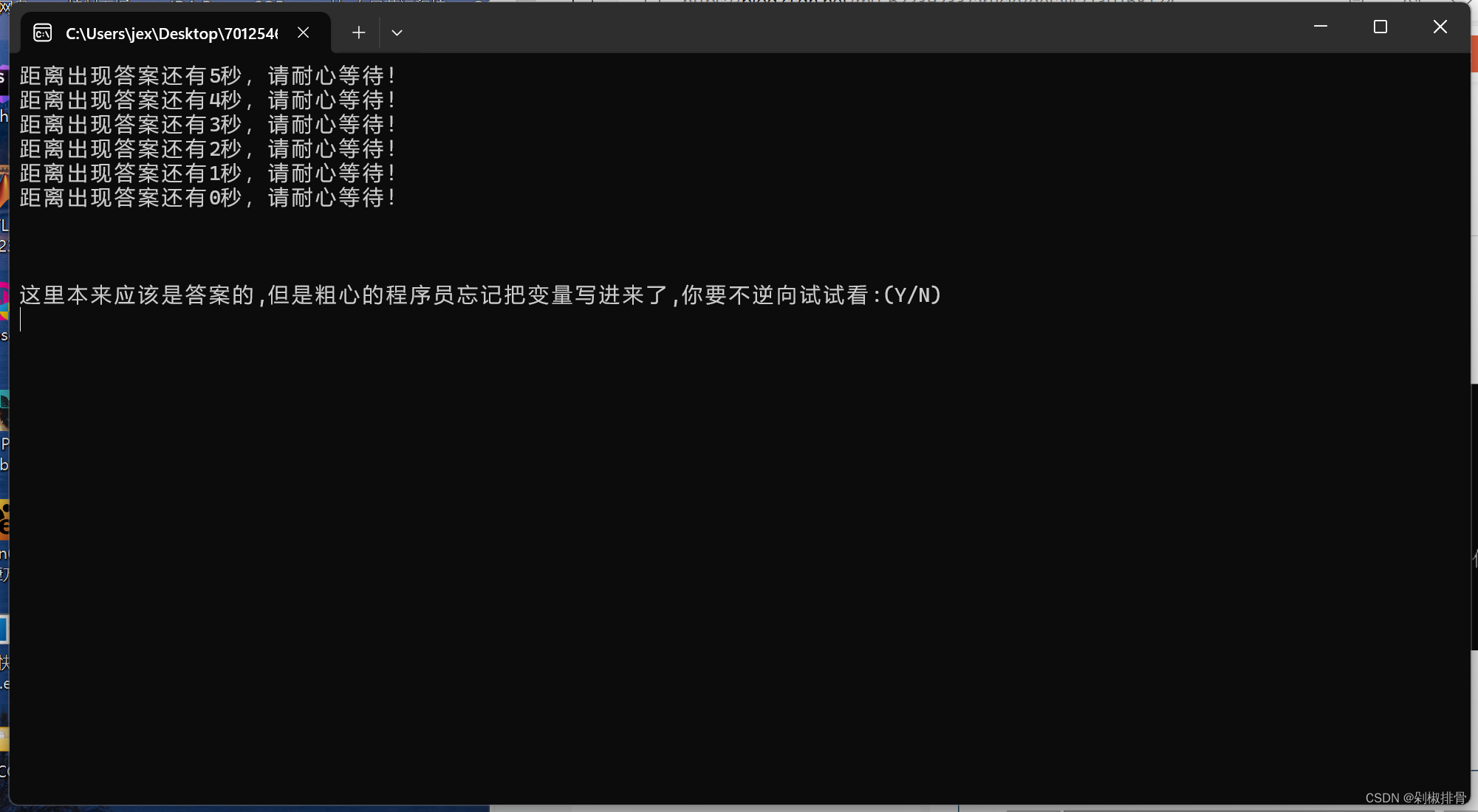

?老規矩,拿到文件先用DIE查有沒有殼

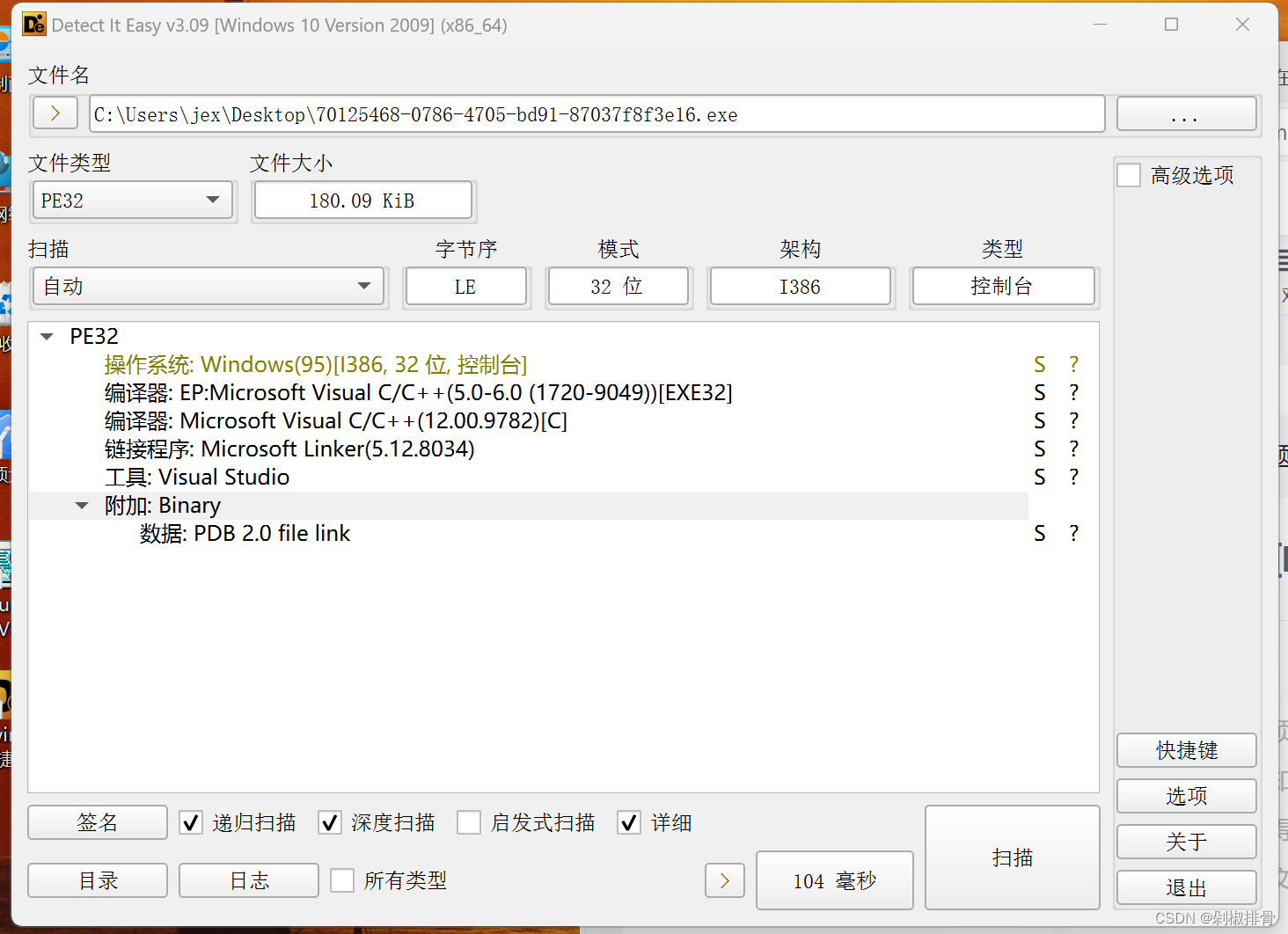

沒有殼,且是一個32位的文件,用相對應的IDA打開?,有主函數(mian),先點開

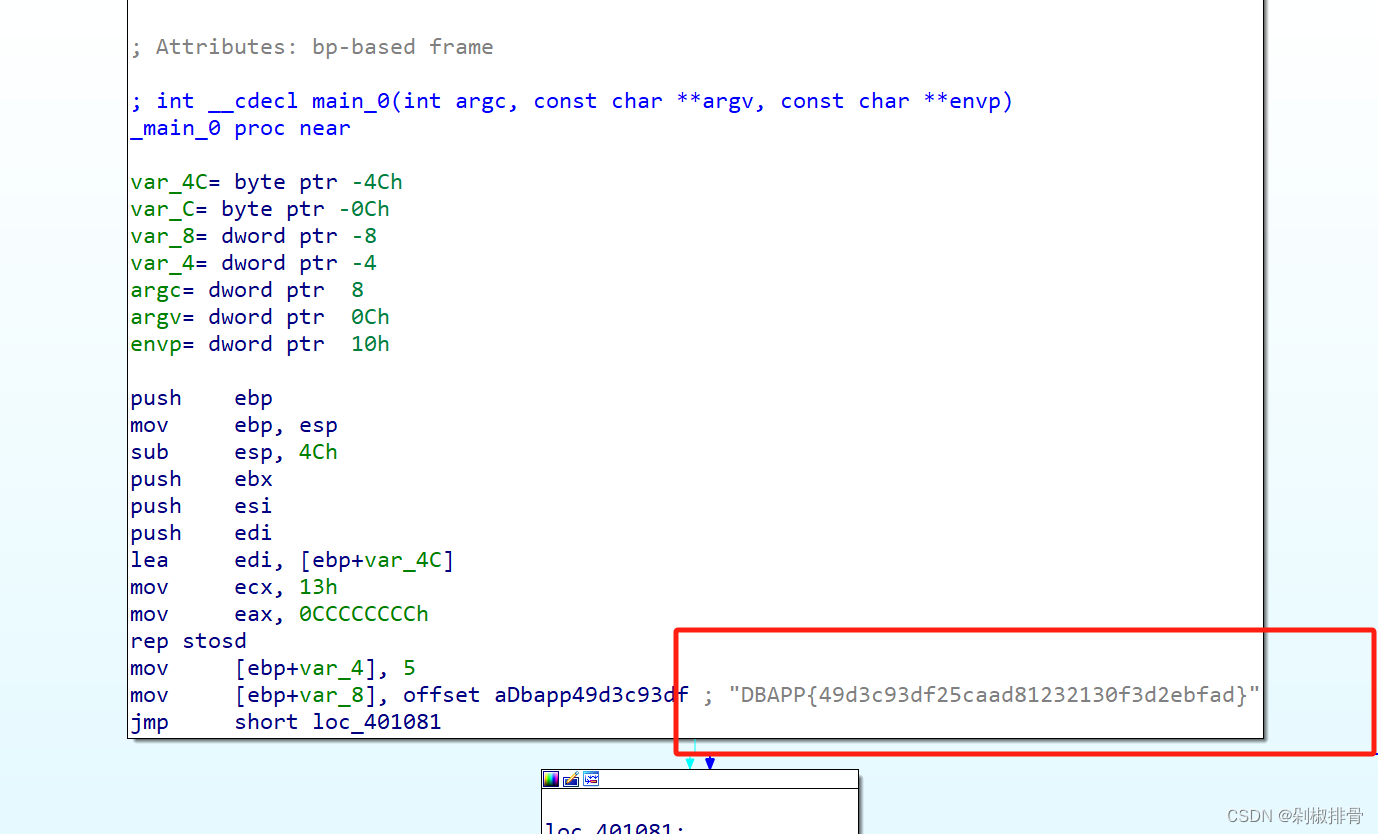

?這里點開(mian_0),發現一串flag

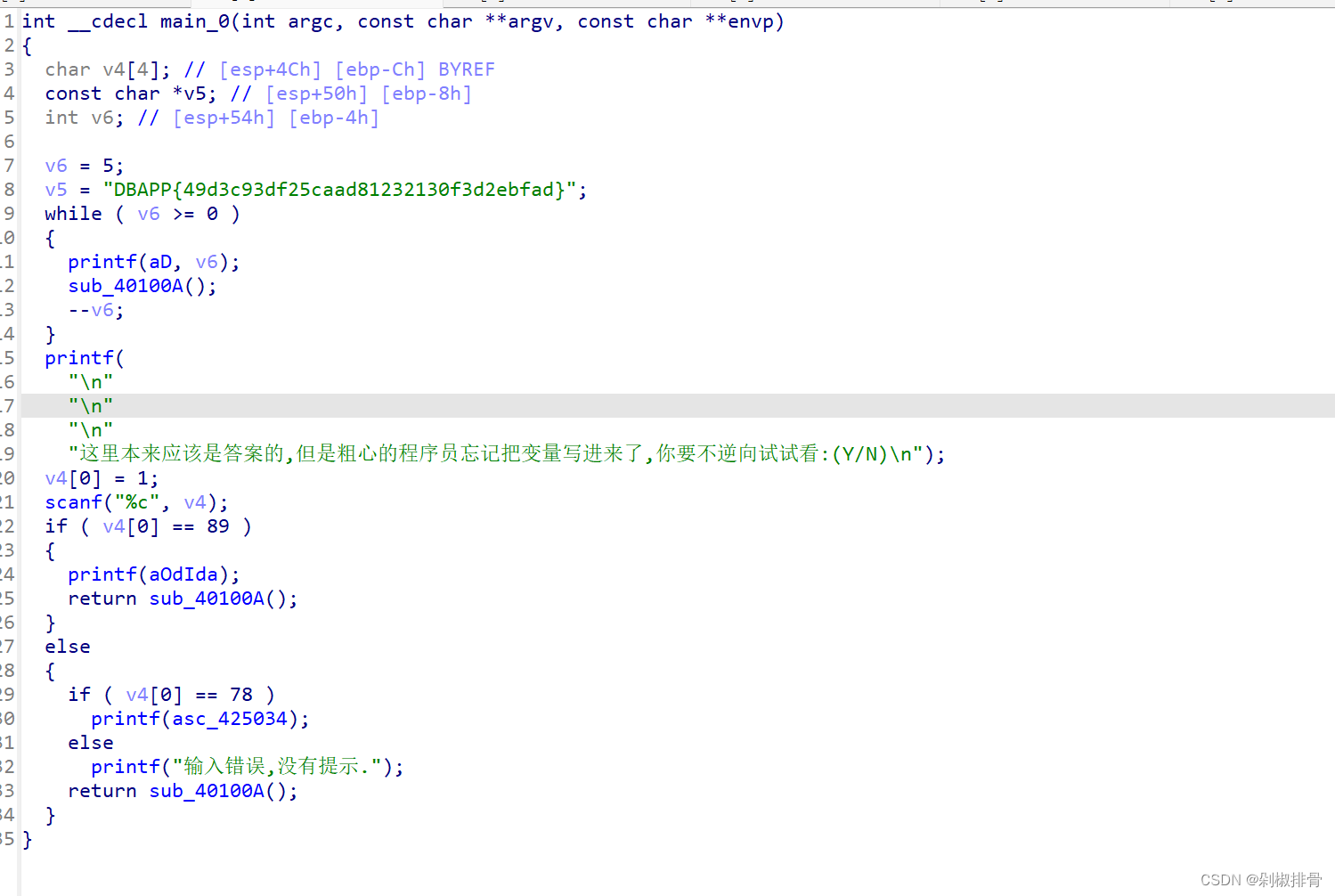

要是還有猜忌,我們再次界面查看偽碼(F5)?

?而那一串類似flag的就是本題的flag

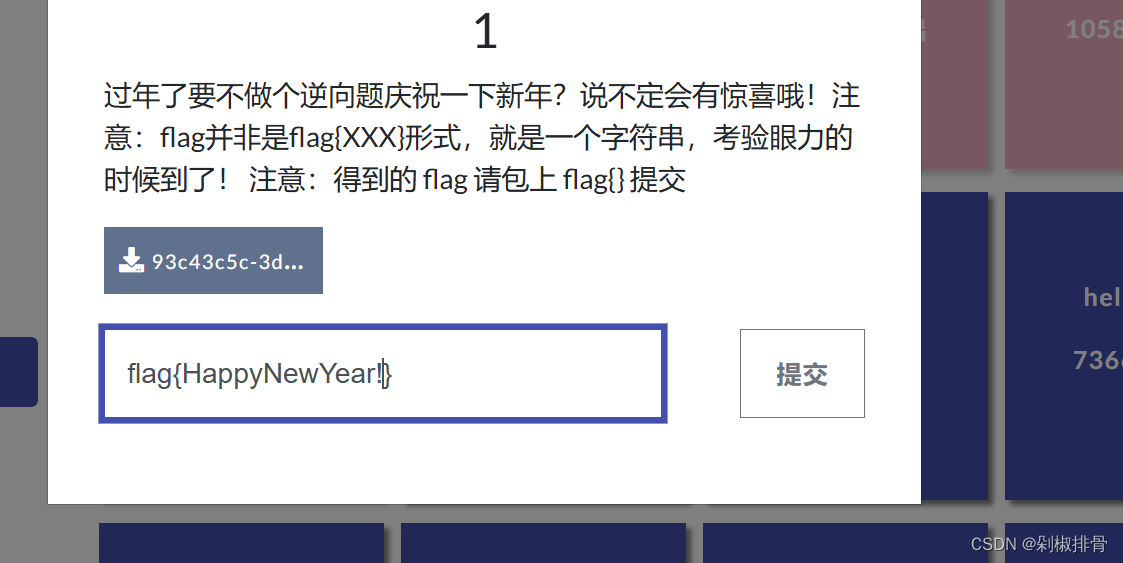

[reverse]新年快樂

老規矩:(是什么?!)

嗷嗷,原來是看看有沒有殼啊

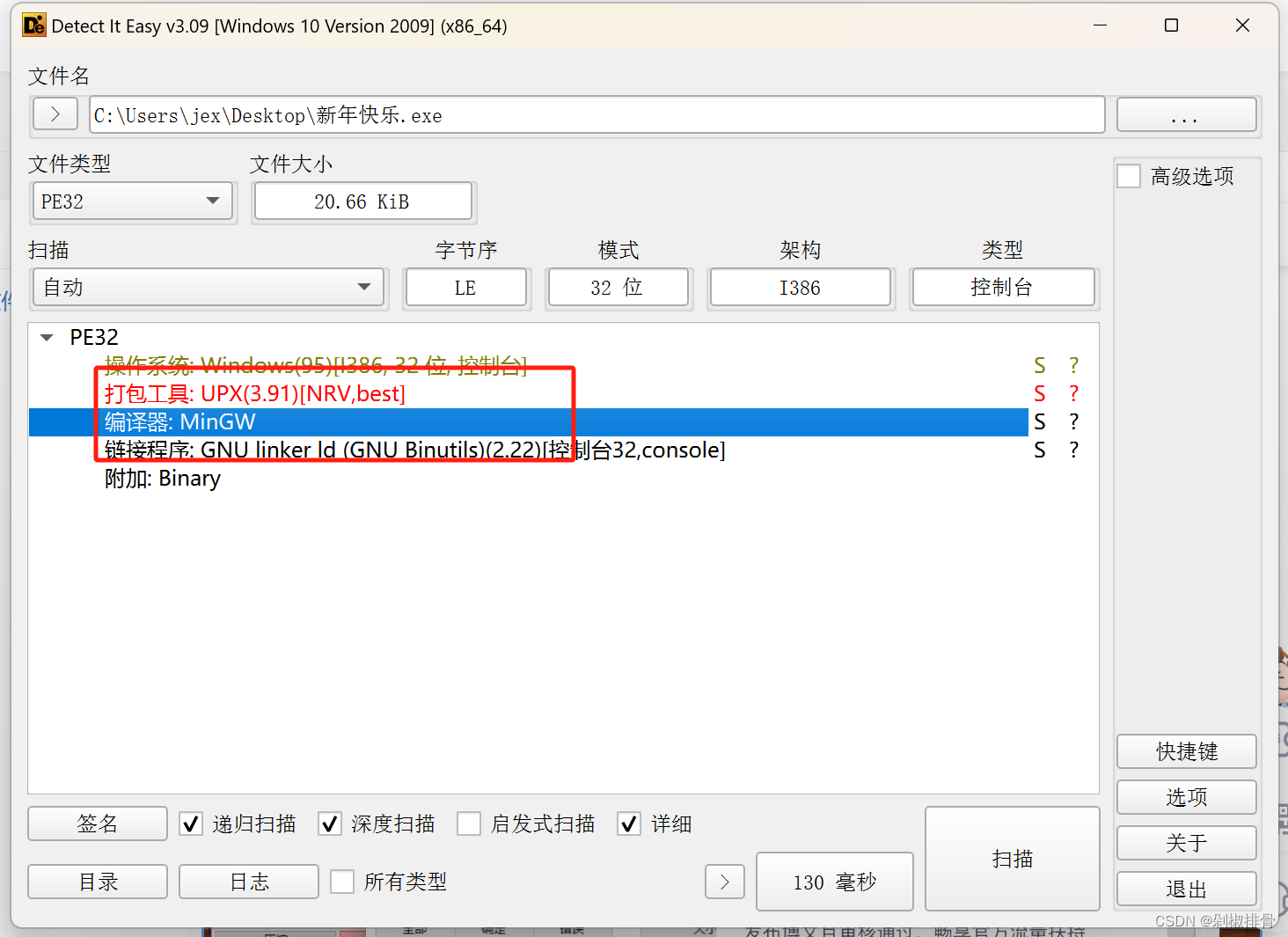

用DIE來查查有沒有殼,順便看看是什么文件

?

?

上圖顯示了加了殼(UPX)且是一個32位的文件,接下來脫殼!!!

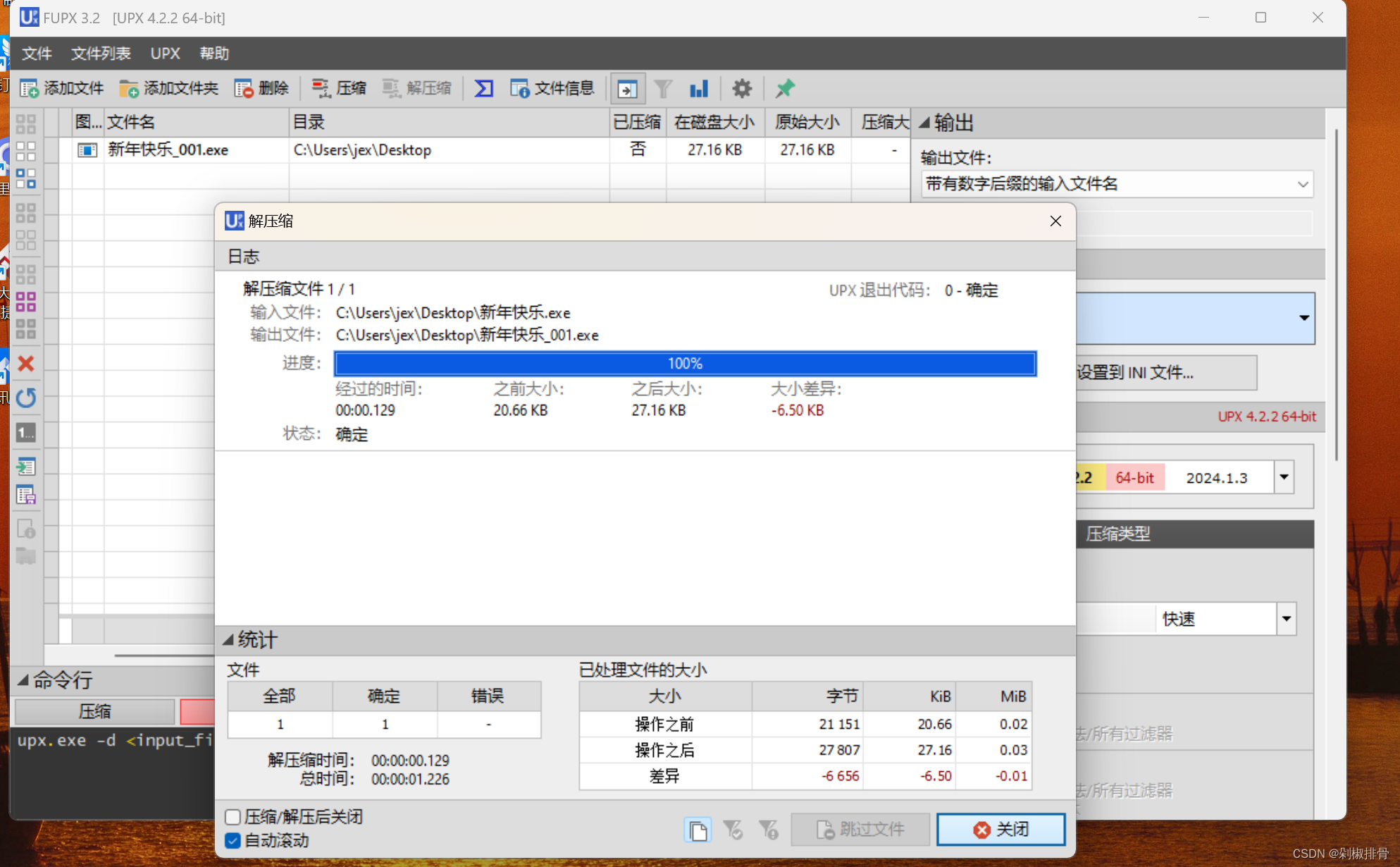

工具:?

FUPX:https://bbs.pcbeta.com/viewthread-1990767-1-1.html

?將脫殼后的文件拖入IDAx32位,進行反匯編,照例點開主函數(main)

如果對匯編碼不熟悉,就再此界面查看源代碼(F5)?

如果對匯編碼不熟悉,就再此界面查看源代碼(F5)?

?flag就可以得出來啦

?

?

)