阿里云的訪問控制RAM產品可以實現資源的分配和授權,在一個特殊的業務背景下,資源也可以實現跨賬號的授權使用.

背景:

1.A公司,作為甲方Party A,出資購買云資源,對云資源具有所有權,但不實際管理,需要乙方配合.

2.B公司,作為乙方Party B,要管理A公司的云資源,需要A公司授權云資源的使用,對云資源具有使用權

3.B公司的員工,作為實際操作人員,需要對具體實例進行管理.

以上這種情況,通過RAM是否可以實現呢?

答案是:yes

方法是:

1.使用RAM角色做跨賬號授權

2.使用子賬號資源授權

過程

1.準備兩個測試主賬號

PartyA賬號:cloudtec*@aliyun.com UID:444

PartyB賬號:middlegr@aliyun-test.com UID:10713766795707

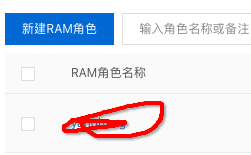

2.在RAM控制臺創建角色

3.選擇其他云賬號授信

4.成功創建角色

生成臨時授權STS策略,用于扮演該角色.授權角色信息為:

{"Statement": [{"Action": "sts:AssumeRole","Effect": "Allow","Principal": {"RAM": ["acs:ram::1071376679570***:root"]}}],"Version": "1"

}授權ECS管理權限

5.創建了扮演角色,再在Party B賬號中創建子賬號Buser(記得開啟控制臺登錄)

6.授權Buser子賬號AliyunSTSAssumeRoleAccess權限

7.Buser子賬號登錄,選擇切換身份

輸入對應的A賬戶信息

企業別名:就是A賬號的賬戶ID

角色名:就是 A賬號建立的RAM角色名

看到查詢結果

結論

這樣,Buser賬號就具有了管理A賬號實例的能力,

當Buser員工離職,B賬號只需要關閉Buser賬號即可.

當A公司需要更換B公司或對B公司的授權范圍發生變更,只需要更新授權策略即可.

更詳細的授權策略功能可見

https://help.aliyun.com/document_detail/28652.html

名詞解釋:

RAM角色(RAM-Role)

RAM角色是一種虛擬用戶(或影子賬號),它是RAM用戶類型的一種。這種虛擬用戶有確定的身份,也可以被賦予一組權限(Policy),但它沒有確定的身份認證密鑰(登錄密碼或AccessKey)。與普通RAM用戶的差別主要在使用方法上,RAM角色需要被一個授信的實體用戶扮演,扮演成功后實體用戶將獲得RAM角色的臨時安全令牌,使用這個臨時安全令牌就能以角色身份訪問被授權的資源。

)